Ovaj članak će detaljno opisati kako postaviti Wireguard VPN na vašem serveru. To može biti virtuelni ili privatni server - nije toliko bitno.

Ovaj vodič za podešavanje VPN Wireguarda dizajniran je za korisnike koji nemaju puno iskustva, tako da će svi koraci biti prilično detaljni i praćeni snimcima ekrana.

Saobraćaj koji prolazi kroz naš tunel bit će šifriran, a Internet će prikazati IP adresu našeg VPN servera, a ne adresu provajdera preko kojeg pristupamo mreži.

Pretpostavlja se da već imate VPS. Ako ne, možete Naredbu to od nas.

Na naš server ćemo instalirati Ubuntu 22.04 operativni sistem. Ako imate server s drugim OS-om, možete ga jednostavno ponovo instalirati slijedeći instrukcije.

Dakle, server sa Ubuntu 22.04 OS spreman, sada se povezujemo na njega preko SSH-a. Ako odjednom niste naišli na ovaj protokol prije, onda će vam pomoći članak u kojem je ovaj proces detaljno opisan. Drugi paragraf članak je za Linux OS, treći je za Windows OS.

Postavite Wireguard server

Nakon uspješne veze, napisat ću nekoliko naredbi i opis onoga što proizvode kako bih razumio proces:

Ažuriramo listu paketa u spremištima

apt updateObnova samih paketa

apt upgrade -yInstalirajte paket wireguard

apt install -y wireguardNaša konfiguracija će biti pohranjena u /etc/wireguard/ direktorij, moramo ući u direktorij:

cd /etc/wireguard/Trebat će nam javni i privatni ključ za naš server. Mi ćemo ih generirati nakon postavljanja ispravnih prava prilikom kreiranja datoteka i direktorija s naredbama:

umask 077

wg genkey > privatekey

wg pubkey < privatekey > publickeySada postavljamo prava za privatni ključ:

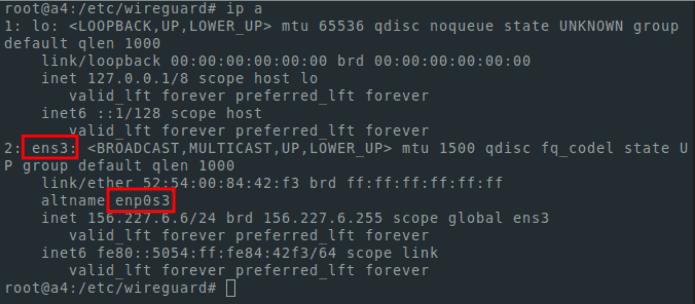

chmod 600 privatekeyPrije kreiranja konfiguracijske datoteke, potrebno nam je ime našeg mrežnog sučelja. Da biste ga otkrili, koristite naredbu:

ip aPotreban nam je interfejs sa IP adresom koji se koristi za trenutnu vezu. U vašem slučaju će se vjerovatno zvati ens3, ali može postojati i drugo ime.

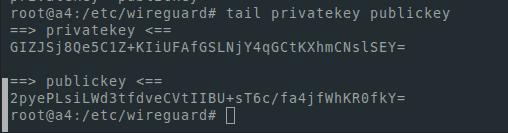

Također će nam trebati javni i privatni ključ. Da ih prikažem koristim rep

tail privatekey publickeyTo izgleda ovako:

Za uređivanje možete koristiti bilo koji Linux uređivač teksta. Koristiću nano. Da biste ga instalirali potrebno je da pokrenete naredbu:

apt install -y nanoUređujemo konfiguracijski fajl:

nano /etc/wireguard/wg0.confBilješka

da bismo sačuvali fajl koristimo kombinaciju tastera ctrl+o

za izlaz - ctrl+x

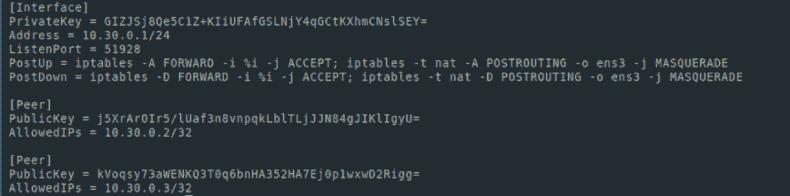

Trebalo bi da izgleda ovako:

[Interface]

PrivateKey = [ your private key ]

Address = 10.30.0.1/24

ListenPort = 51928

PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -t nat -A POSTROUTING -o [ interface name ] -j MASQUERADE

PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -t nat -D POSTROUTING -o [ interface name ] -j MASQUERADEU mom slučaju to izgleda ovako

Uključujemo IP prosljeđivanje

echo "net.ipv4.ip_forward=1" >> /etc/sysctl.conf

sysctl -pPokreni wireguard uslugu:

systemctl start [email protected]Ako želimo da se servis pokrene nakon ponovnog pokretanja servera, onda radimo sljedeće:

systemctl enable [email protected]Za pregled statusa usluge:

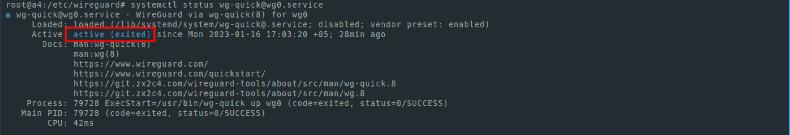

systemctl status [email protected]Status bi trebao biti aktivan kao na snimku ekrana:

Ako ste pažljivo slijedili naše upute, tada u ovoj fazi imate sve što vam je potrebno da serverski dio VPN Wireguarda radi.

Postavljanje Wireguard klijenta

Ostaje samo da se konfiguriše klijentski deo. Na primjer i jednostavnost, generirat ću ključeve za klijentski dio također na serveru. Ali iz sigurnosnih razloga, bilo bi ispravnije generirati ključeve na strani klijenta. Za generiranje koristim naredbe:

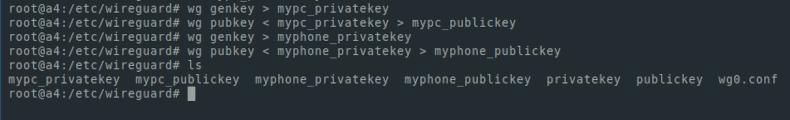

wg genkey > mypc_privatekey

wg pubkey < mypc_privatekey > mypc_publickeyTakođer ću generirati ključeve za korištenje VPN-a na telefonu:

wg genkey > myphone_private

keywg pubkey < myphone_privatekey > myphone_publickeyTreba napomenuti da je sve ovo potrebno uraditi dok ste u katalogu

/etc/wireguard/

Također možete pokrenuti u drugom katalogu. Ali radi jednostavnosti, izvršavamo instrukcije u /etc/wireguard/

Koristimo naredbu ls da ispišemo datoteke u direktoriju. dobio sam ovako:

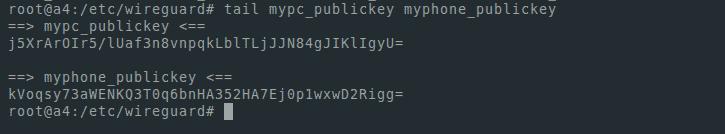

Hajde da prikažemo javne ključeve na ekranu. Biće nam potrebni da bismo dodali čvorove u našu mrežu:

tail mypc_publickey myphone_publickeyZa mene to izgleda ovako:

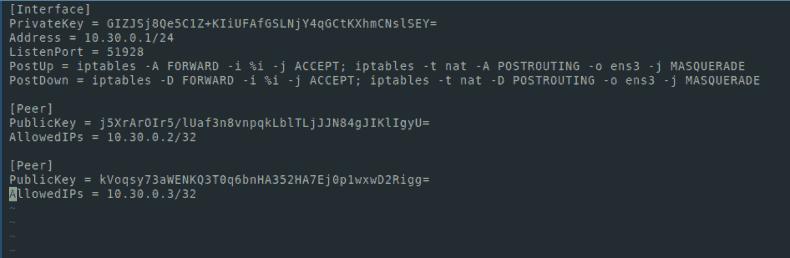

Uredimo našu konfiguracijsku datoteku:

nano wg0.confDodajte sledeće linije:

[Peer]

PublicKey = [ mypc_publickey ]

AllowedIPs = 10.30.0.2/32

[Peer]

PublicKey = [ myphone_publickey ]

AllowedIPs = 10.30.0.3/32Sada konfiguracioni fajl izgleda ovako:

Sačuvajte fajl i ponovo pokrenite naš servis:

systemctl restart wg-quick@wg0Provjerimo da li je sve bilo uspješno:

systemctl status wg-quick@wg0Status mora biti aktivan

Ponovno učitavanje usluge je potrebno svaki put nakon uređivanja konfiguracijske datoteke servera (wg0.conf)

Zatim ćemo kreirati konfiguracije za klijente (u mom slučaju moj računar i telefon). Isto ću uraditi i na serveru.

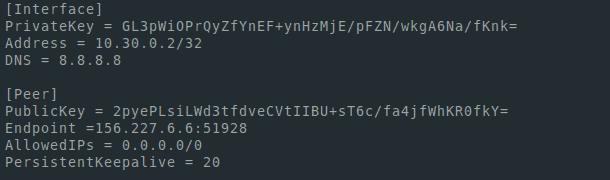

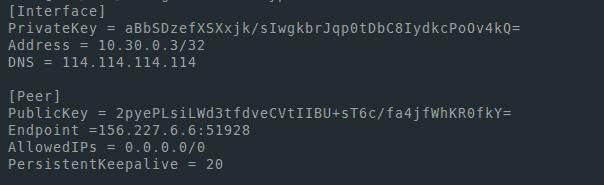

nano mypc.conf[Interface]

PrivateKey = [mypc_privatekey private key]

Address = 10.30.0.2/32

DNS = 8.8.8.8

[Peer]

PublicKey = [publickey server publc key]

Endpoint =[ server ip address]:51928

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 20U polju Endpoint možete vidjeti IP adresu servera - ovo je IP adresa koju smo koristili za povezivanje putem SSH-a. Da vidite interfejse i adrese, možete koristiti naredbu ip a.

Postavite Wireguard za mobilni

Kreiramo sličnu konfiguraciju za naš telefon. Samo treba promijeniti adresu. Za PC je bila 10.30.0.2/32, au konfiguraciji za telefon ćemo napraviti 10.30.0.3/32. Također, ako želimo koristiti VPN na drugim uređajima, onda bismo trebali dodati druge adrese u polje Adresa u konfiguracijskim datotekama i wg0.conf konfiguracijski fajl servera, polje AllowedIPs prilikom kreiranja konfiguracija

Fajlovi u mom slučaju izgledaju ovako:

mypc.conf

myphone.conf

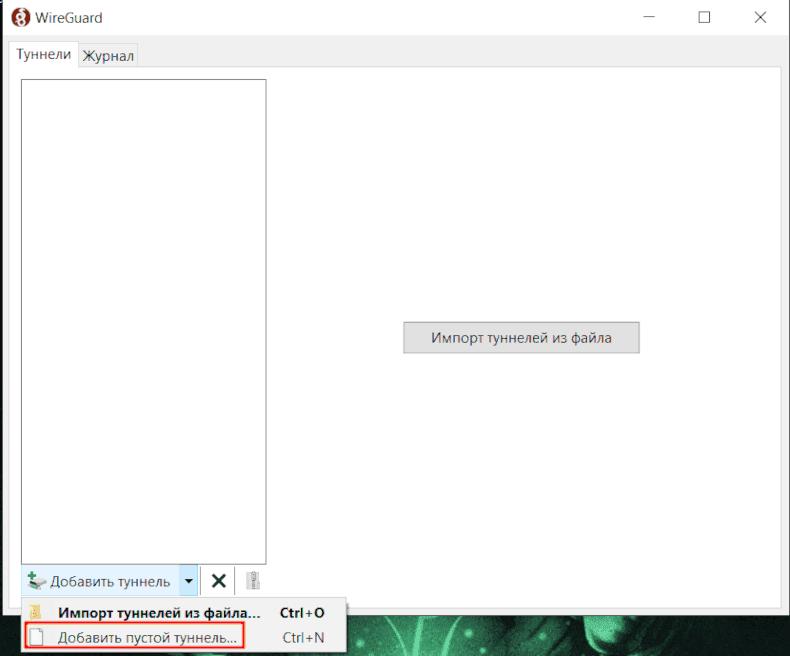

Za povezivanje instaliramo wireguard client https://www.wireguard.com/install/

U Windows aplikaciji dodajemo novi tunel i unosimo konfiguraciju kreiranu u datoteci mypc.conf

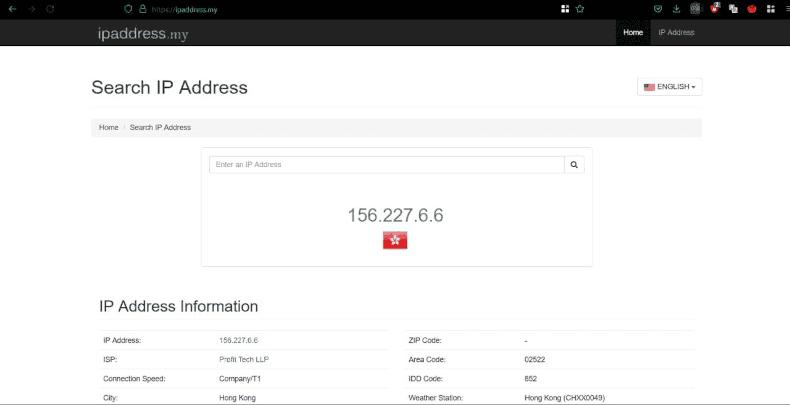

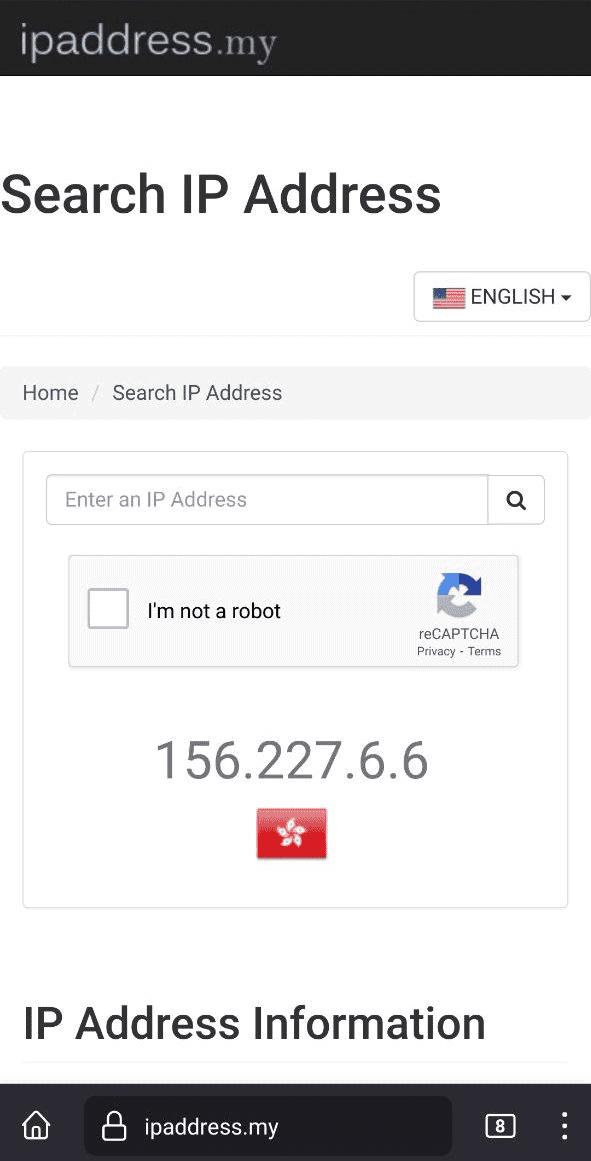

Pokrećemo tunel i idemo u pretraživač na web stranicu koja prikazuje našu adresu

Kako biste zgodno dodali VPN na svoj telefon, instalirajte program za generiranje qr kodova na serveru:

apt install -y qrencodeKada ste u direktoriju konfiguracije, napravite sljedeći korak:

qrencode -t ansiutf8 -r myphone.conf

Zatim uđemo u aplikaciju Wireguard na telefonu, pritisnemo + da kreiramo novi tunel, izaberemo skeniranje QR koda, skeniramo ga, uključimo VPN. Zatim ćemo provjeriti da li prikazujemo adresu našeg servera koristeći bilo koji resurs koji prikazuje izlaznu IP adresu.

Uspeli ste!