Den här artikeln kommer att beskriva i detalj hur du ställer in Wireguard VPN på din server. Det kan vara en virtuell eller privat server – det spelar inte så stor roll.

Denna VPN Wireguard-installationsguide är designad för användare som inte har mycket erfarenhet, så alla steg kommer att vara ganska detaljerade och följs av skärmdumpar.

Trafik som passerar via vår tunnel kommer att krypteras och Internet kommer att visa IP-adressen till vår VPN-server, inte adressen till leverantören genom vilken vi kommer åt nätverket.

Det antas att du redan har en VPS. Om inte, kan du beställa det från oss.

Vi kommer att installera operativsystemet Ubuntu 22.04 på vår server. Om du har en server med ett annat operativsystem kan du enkelt installera om den genom att följa instruktioner.

Så, servern med Ubuntu 22.04 OS klar, nu ansluter vi till den via SSH. Om du plötsligt inte har stött på detta protokoll tidigare, kommer en artikel där denna process beskrivs i detalj att hjälpa dig. Andra stycket i Artikeln är för Linux OS, den tredje är för Windows OS.

Konfigurera Wireguard-servern

Efter en lyckad anslutning kommer jag att skriva några kommandon och en beskrivning av vad de producerar för att förstå processen:

Vi uppdaterar listan över paket i arkiven

apt updateSjälva förnyelse av paket

apt upgrade -yInstallera trådskyddspaketet

apt install -y wireguardVår konfiguration kommer att lagras i katalogen /etc/wireguard/, vi måste ange katalogen:

cd /etc/wireguard/Vi kommer att behöva en offentlig och privat nyckel för vår server. Vi kommer att generera dem efter att ha ställt in rätt rättigheter när vi skapar filer och kataloger med kommandon:

umask 077

wg genkey > privatekey

wg pubkey < privatekey > publickeyNu ställer vi in rättigheterna för den privata nyckeln:

chmod 600 privatekeyInnan vi skapar konfigurationsfilen behöver vi namnet på vårt nätverksgränssnitt. För att upptäcka det, använd kommandot:

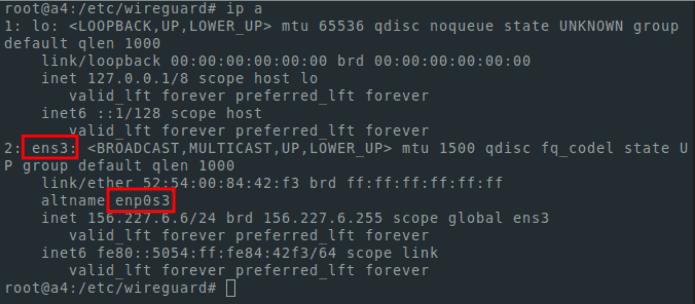

ip aVi behöver gränssnittet med IP-adressen som används för den aktuella anslutningen. Den kommer förmodligen att heta ens3 i ditt fall, men det kan finnas ett annat namn.

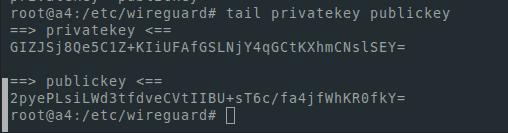

Vi kommer också att behöva en offentlig och privat nyckel. För att visa dem använder jag svans

tail privatekey publickeyDet ser ut så här:

För redigering kan du använda vilken som helst Linux textredigerare. Jag kommer att använda nano. För att installera det måste du köra kommandot:

apt install -y nanoVi redigerar konfigurationsfilen:

nano /etc/wireguard/wg0.confAnmärkningar

för att spara filen använder vi ctrl+o-knappkombinationen

för exit - ctrl+x

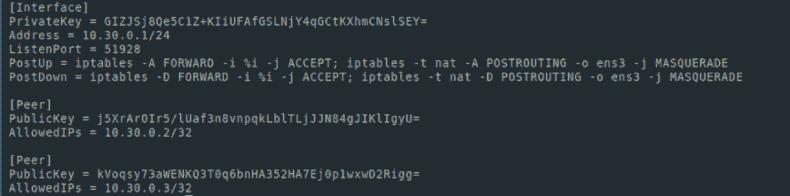

Det ska se ut så här:

[Interface]

PrivateKey = [ your private key ]

Address = 10.30.0.1/24

ListenPort = 51928

PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -t nat -A POSTROUTING -o [ interface name ] -j MASQUERADE

PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -t nat -D POSTROUTING -o [ interface name ] -j MASQUERADEI mitt fall ser det ut så här

Vi slår på vidarebefordran av ip

echo "net.ipv4.ip_forward=1" >> /etc/sysctl.conf

sysctl -pStarta wireguard-tjänst:

systemctl start [email protected]Om vi vill att tjänsten ska starta efter att servern har startat om gör vi följande:

systemctl enable [email protected]För att se tjänstens status:

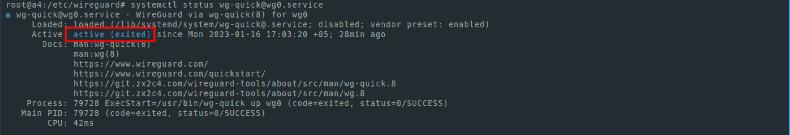

systemctl status [email protected]Statusen ska vara aktiv som på skärmdumpen:

Om du noggrant följde våra instruktioner, har du i detta skede allt du behöver för att få serverdelen av VPN Wireguard att fungera.

Konfigurera Wireguard-klienten

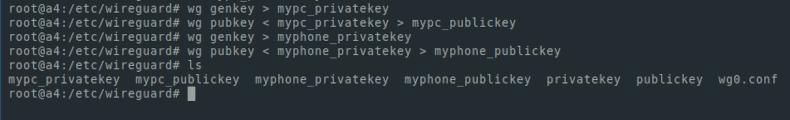

Det enda som återstår är att konfigurera klientdelen. Till exempel och enkelhet kommer jag att generera nycklar för klientdelen även på servern. Men av säkerhetsskäl skulle det vara mer korrekt att generera nycklar på klientsidan. Jag använder kommandon för generering:

wg genkey > mypc_privatekey

wg pubkey < mypc_privatekey > mypc_publickeyJag kommer också att skapa nycklar för att använda VPN på telefonen:

wg genkey > myphone_private

keywg pubkey < myphone_privatekey > myphone_publickeyDet bör noteras att allt detta måste göras medan det finns i katalogen

/etc/wireguard/

Du kan också köra i en annan katalog. Men för enkelhetens skull kör vi instruktionerna i /etc/wireguard/

Vi använder kommandot ls för att lista filerna i en katalog. Jag fick det så här:

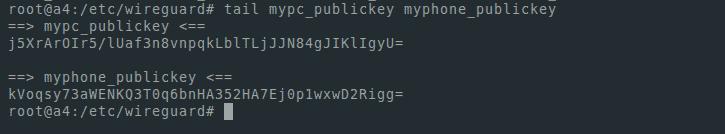

Låt oss visa de offentliga nycklarna på skärmen. Vi kommer att behöva dem för att lägga till noder till vårt nätverk:

tail mypc_publickey myphone_publickeyFör mig ser det ut så här:

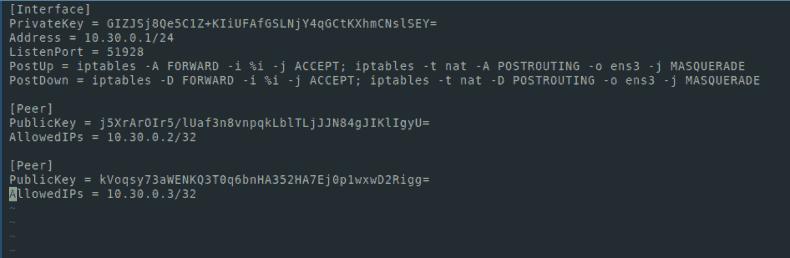

Låt oss redigera vår konfigurationsfil:

nano wg0.confLägg till följande rader:

[Peer]

PublicKey = [ mypc_publickey ]

AllowedIPs = 10.30.0.2/32

[Peer]

PublicKey = [ myphone_publickey ]

AllowedIPs = 10.30.0.3/32Nu ser konfigurationsfilen ut så här:

Spara filen och starta om vår tjänst:

systemctl restart wg-quick@wg0Låt oss kontrollera att allt lyckades:

systemctl status wg-quick@wg0Statusen måste vara aktiv

Att ladda om tjänsten krävs varje gång efter redigering av serverkonfigurationsfilen (wg0.conf)

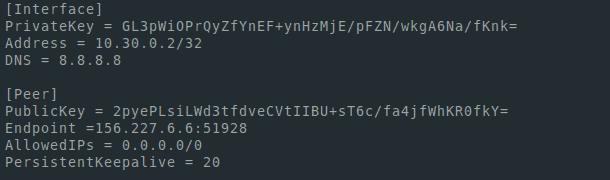

Därefter kommer vi att skapa konfigurationer för klienter (i mitt fall min PC och telefon). Jag kommer att göra samma sak på servern.

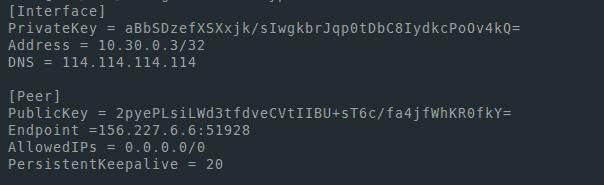

nano mypc.conf[Interface]

PrivateKey = [mypc_privatekey private key]

Address = 10.30.0.2/32

DNS = 8.8.8.8

[Peer]

PublicKey = [publickey server publc key]

Endpoint =[ server ip address]:51928

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 20I fältet Endpoint kan du se serverns IP-adress – det här är IP-adressen som vi använde för att ansluta via SSH. För att se gränssnitten och adresserna kan du använda kommandot ip a.

Konfigurera Wireguard för mobil

Vi skapar en liknande konfiguration för vår telefon. Behöver bara ändra adressen. För PC var det 10.30.0.2/32, och i konfigurationen för telefonen kommer vi att göra 10.30.0.3/32. Dessutom, om vi vill använda VPN på andra enheter, bör vi lägga till andra adresser i adressfältet i konfigurationsfilerna och wg0.conf-serverns konfigurationsfil, fältet AllowedIPs när vi skapar konfigurationer

Filer ser ut så här i mitt fall:

mypc.conf

myphone.conf

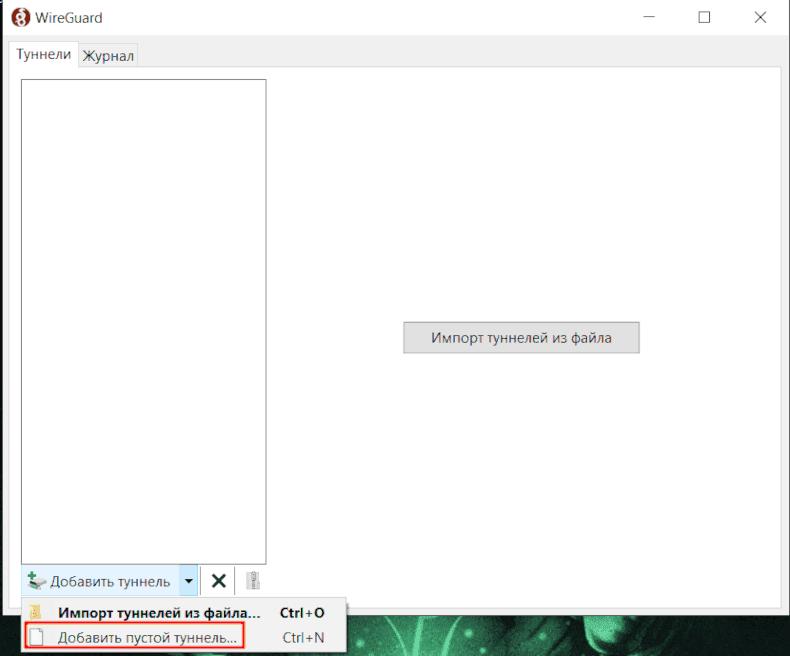

För anslutning installerar vi wireguard-klient https://www.wireguard.com/install/

I Windows-applikationen lägger vi till en ny tunnel och anger konfigurationen som skapats i filen mypc.conf

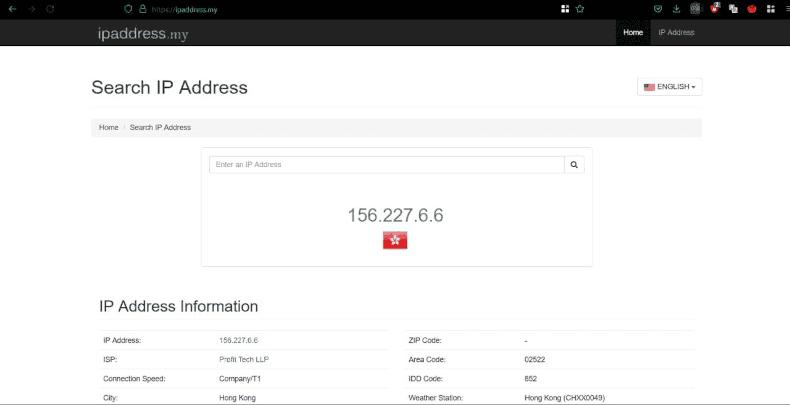

Vi startar tunneln och går till webbläsaren till webbplatsen som visar vår adress

För att enkelt lägga till ett VPN till din telefon, installera ett program för att generera qr-koder på servern:

apt install -y qrencodeNär du befinner dig i konfigurationskatalogen gör du följande steg:

qrencode -t ansiutf8 -r myphone.conf

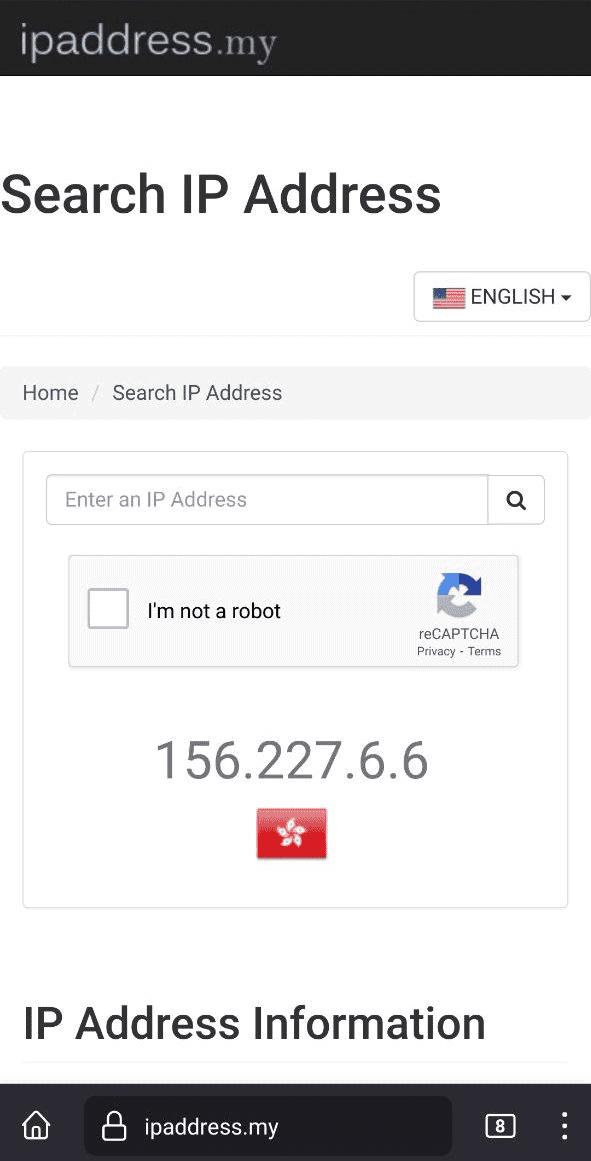

Sedan går vi in i Wireguard-appen på telefonen, trycker på + för att skapa en ny tunnel, välj skanna QR-koden, skanna den, slå på VPN. Därefter kommer vi att kontrollera att vi visar adressen till vår server genom att använda valfri resurs som visar utdata-IP-adressen.

Du gjorde det!