Zapora systemu Windows jest kluczowym elementem ochrony serwera, zapewniającym bezpieczeństwo ruchu sieciowego i kontrolującym dostęp do zasobów. Konfigurowanie Zapory systemu Windows wymaga szczególnej uwagi. W tym artykule przedstawiono przewodnik krok po kroku dotyczący konfigurowania reguł w Zaporze systemu Windows w celu zabezpieczenia serwera.

Krok 1: Dostęp do serwera

Aby rozpocząć konfigurację, potrzebujesz dostępu do serwera. Zaloguj się do serwera za pomocą PROW or VNC, używając konta administratora.

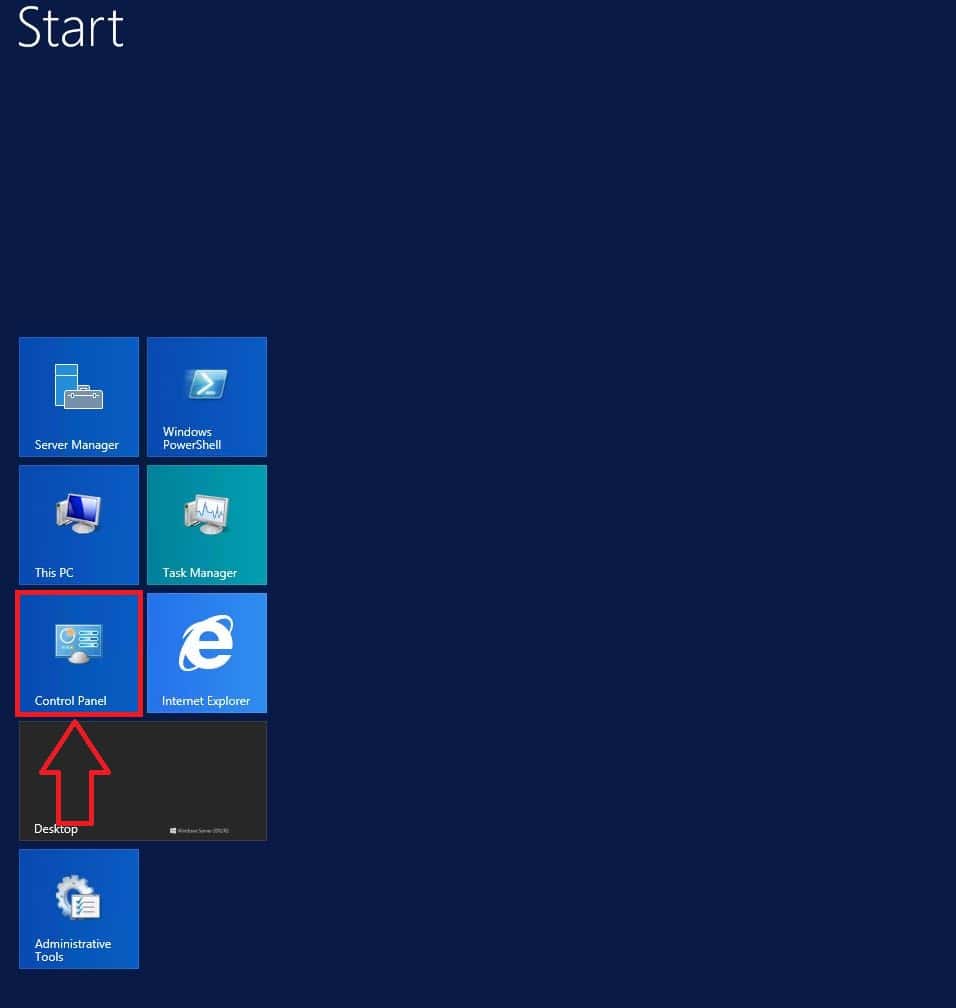

Krok 2: Otwieranie Panelu sterowania

Otwórz Panel sterowania na swoim serwerze. Możesz to zrobić poprzez Menu Start -> Panel sterowania.

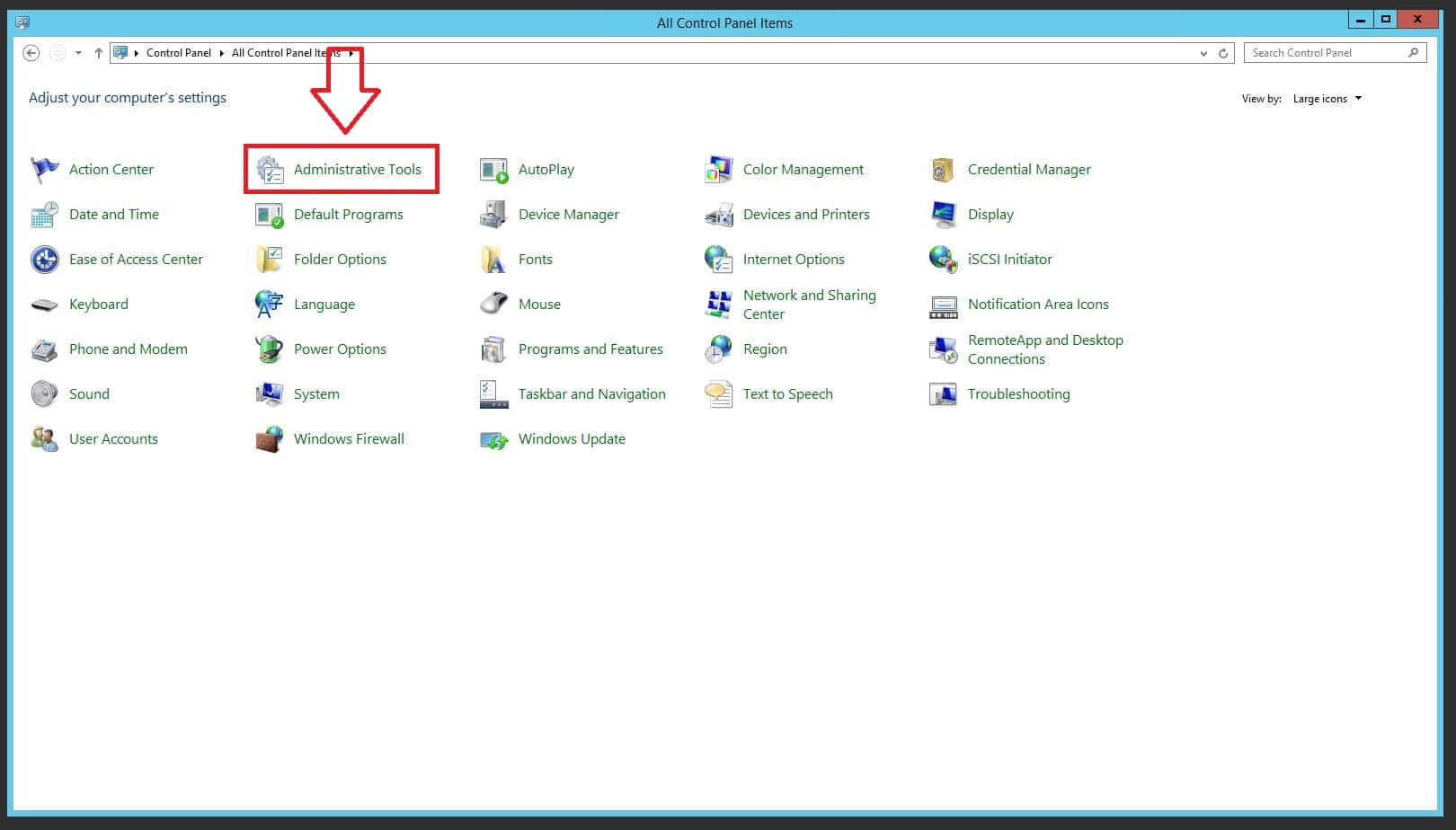

Krok 3: Dostęp do administracji

Przejdź do sekcji „Narzędzia administracyjne” w Panelu sterowania. Znajdziesz tu narzędzia do zarządzania bezpieczeństwem i innymi aspektami serwera.

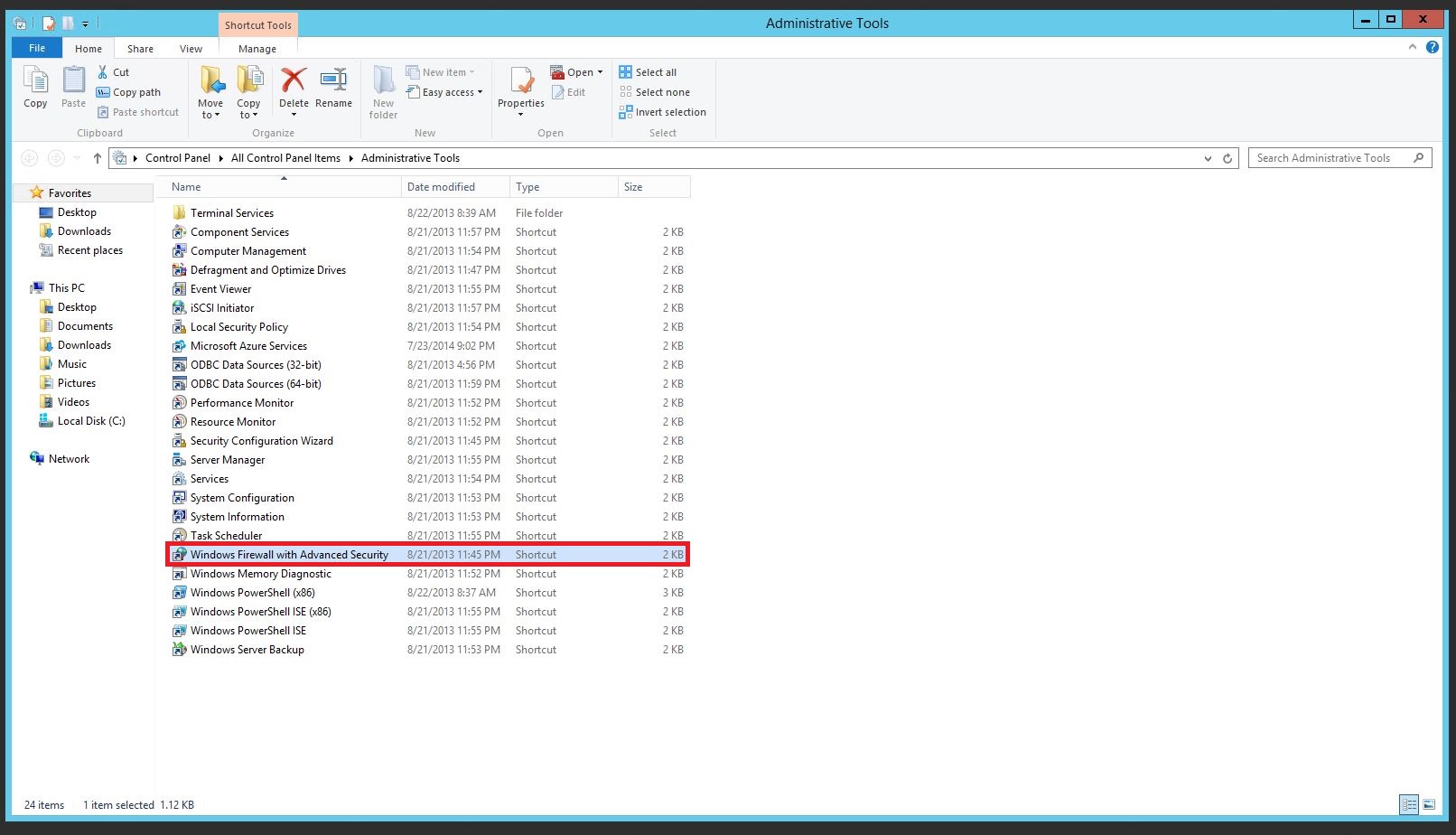

Krok 4: Uruchomienie Zapory systemu Windows

Uruchom Zaporę systemu Windows w trybie zwiększonego bezpieczeństwa. Zapewnia to bardziej skrupulatne zarządzanie dostępem do zasobów sieciowych.

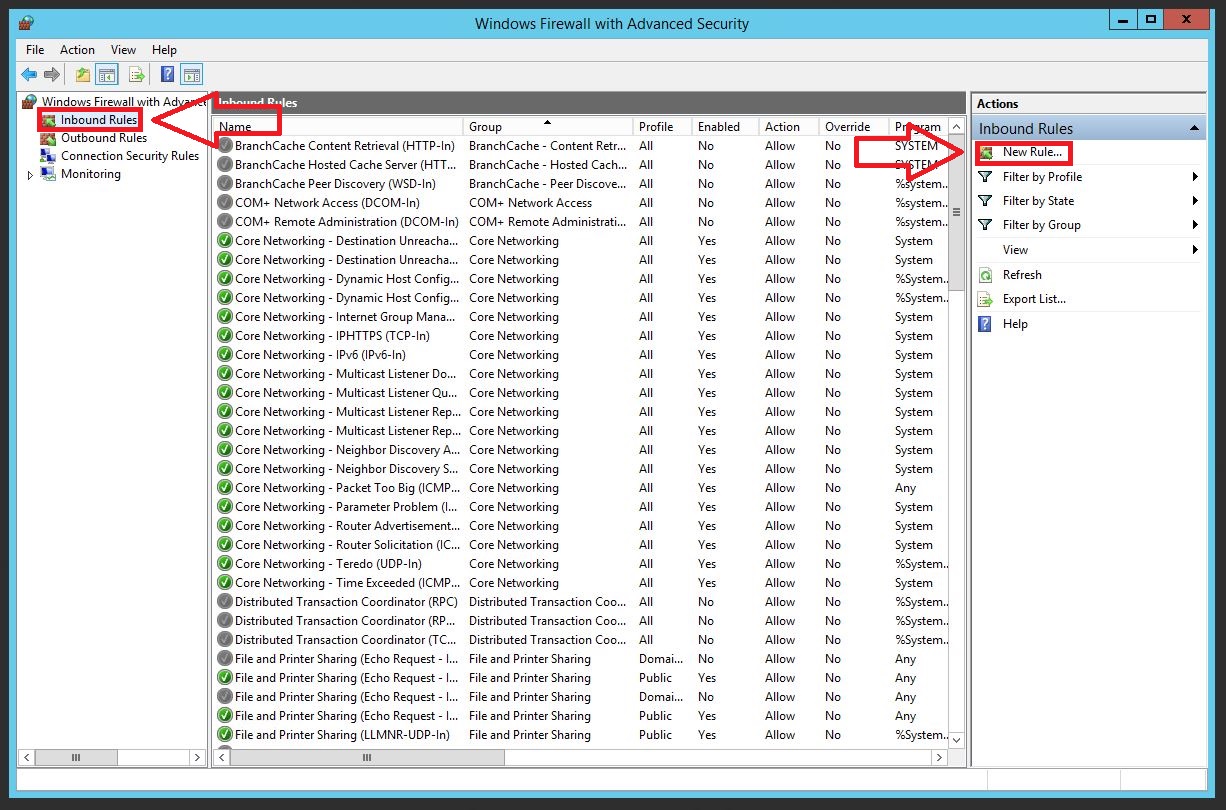

Krok 5: Tworzenie reguły

Aby dodać nową regułę, przejdź do sekcji „Reguły przychodzące”. Tutaj wybierz „Nowa reguła”, aby rozpocząć konfigurację.

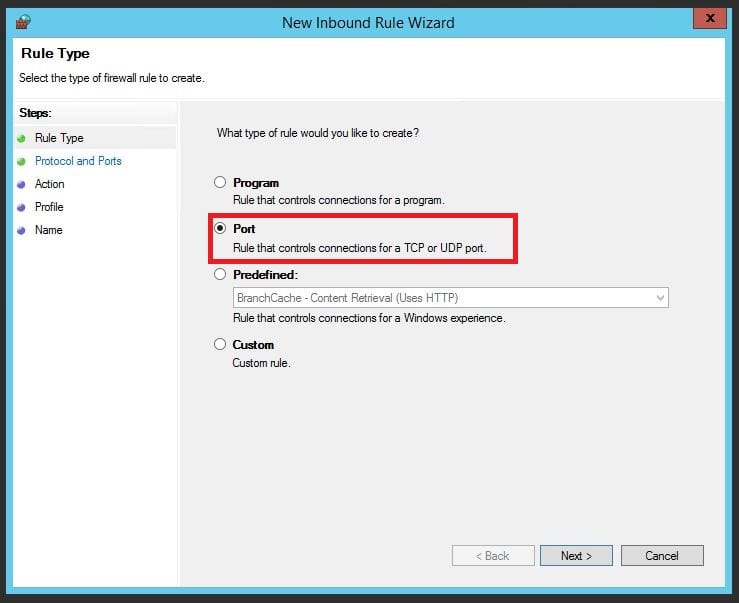

Krok 6: Wybór typu reguły

W kreatorze tworzenia reguł wybierz typ reguły zgodnie z zadaniem. Na przykład w przypadku zarządzania portami wybierz „Reguła portu” i kliknij „Dalej”.

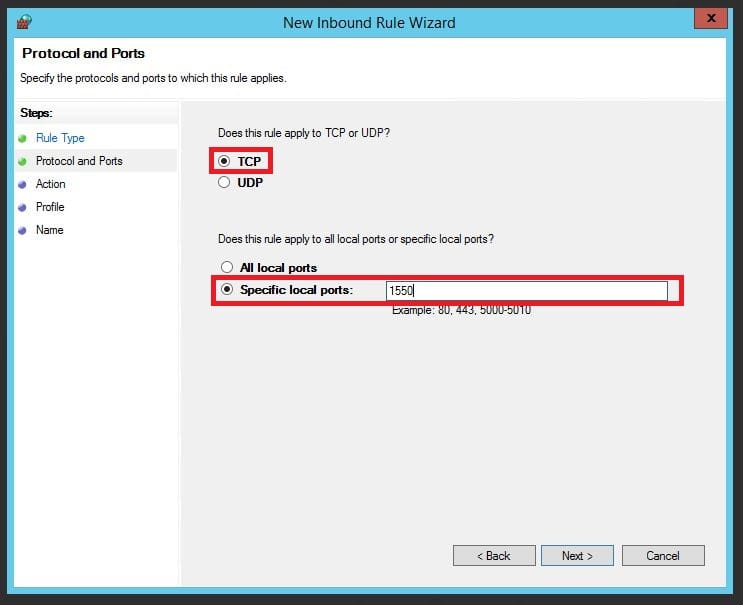

Krok 7: Konfigurowanie protokołu i portu

Określ wymagany protokół i port. Na przykład dla protokołu TCP i portu 1550 wybierz odpowiednie opcje i kontynuuj.

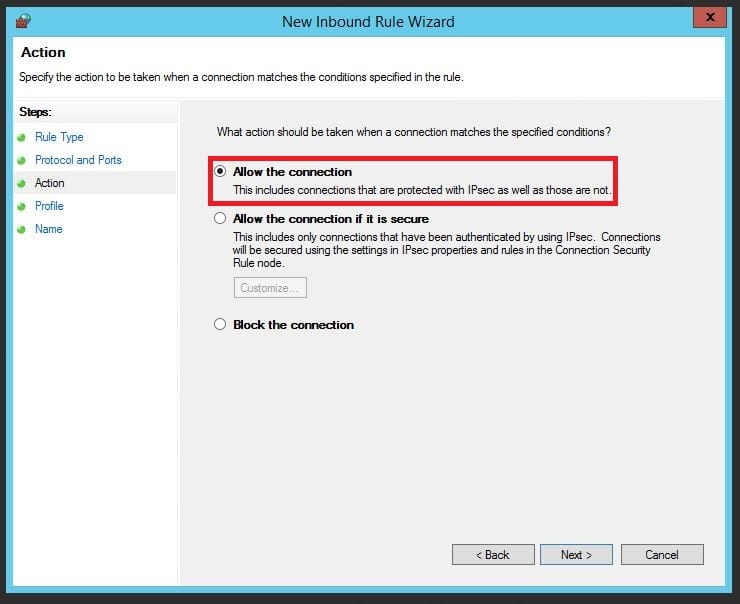

Krok 8: Określanie działania

Wybierz akcję, która zostanie wykonana dla podanych warunków. W przypadku otwierania portu wybierz „Zezwól na połączenie”.

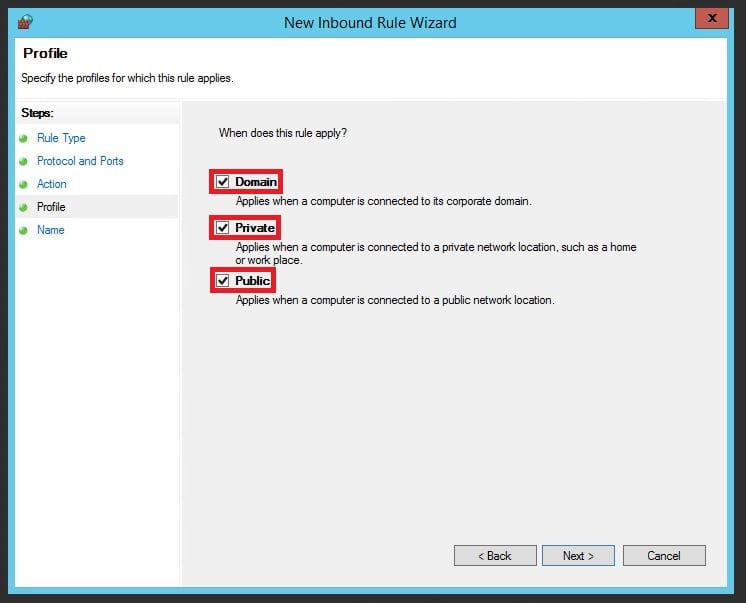

Krok 9: Stosowanie reguły do profili

Określ, do których profili będzie stosowana reguła. Określa to scenariusze, w których reguła będzie aktywna.

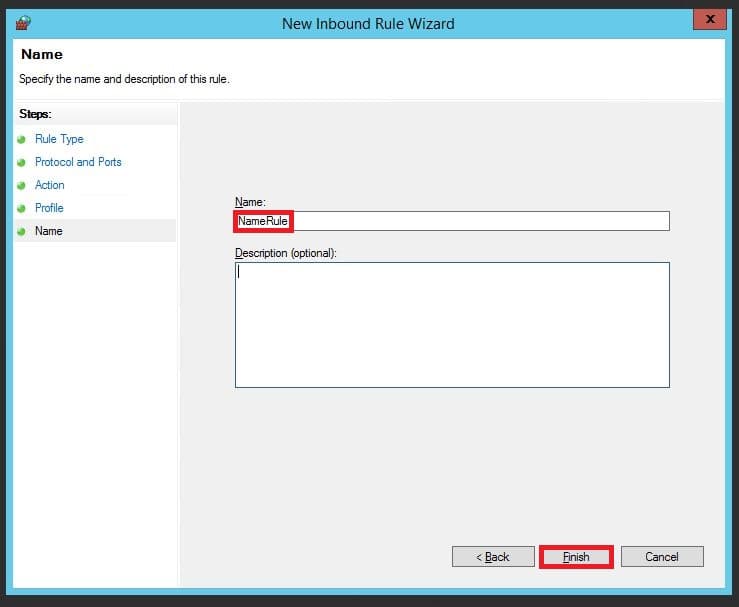

Krok 10: Nadawanie nazwy i opisywanie reguły

W ostatnim kroku nazwij i opisz swoją regułę, aby łatwiej było do niej wrócić w przyszłości. Następnie kliknij „Zakończ”, aby zapisać ustawienia.

Wniosek

Staranna konfiguracja zapory systemu Windows jest kluczowa dla zabezpieczenia serwera. Postępując zgodnie z tymi krokami, możesz skutecznie zarządzać dostępem do zasobów sieciowych i chronić system przed niechcianym ruchem.