Šajā rakstā ir sīki aprakstīts, kā serverī iestatīt Wireguard VPN. Tas var būt virtuāls vai privāts serveris – tam nav tik lielas nozīmes.

Šī VPN Wireguard iestatīšanas rokasgrāmata ir paredzēta lietotājiem, kuriem nav lielas pieredzes, tāpēc visas darbības būs diezgan detalizētas, un tām sekos ekrānuzņēmumi.

Satiksme, kas iet caur mūsu tuneli, tiks šifrēta, un internetā tiks parādīta mūsu VPN servera IP adrese, nevis tā pakalpojumu sniedzēja adrese, caur kuru mēs piekļūstam tīklam.

Tiek uzskatīts, ka jums jau ir VPS. Ja nē, jūs varat rīkojums tas no mums.

Mēs savā serverī instalēsim Ubuntu 22.04 operētājsistēmu. Ja jums ir serveris ar citu OS, varat to viegli pārinstalēt, izpildot norādījumus norādījumi.

Tātad, serveris ar Ubuntu 22.04 OS ir gatavs, tagad mēs pieslēdzamies tam caur SSH. Ja pēkšņi jūs iepriekš neesat saskāries ar šo protokolu, jums palīdzēs raksts, kurā šis process ir detalizēti aprakstīts. panta otrā daļa raksts ir Linux OS, trešais ir paredzēts Windows OS.

Iestatiet Wireguard serveri

Pēc veiksmīga savienojuma es uzrakstīšu dažas komandas un aprakstu, ko tās ražo, lai saprastu procesu:

Mēs atjauninām krātuvēs esošo pakotņu sarakstu

apt updatePašu paku atjaunošana

apt upgrade -yUzstādiet vadu aizsarga paketi

apt install -y wireguardMūsu konfigurācija tiks saglabāta direktorijā /etc/wireguard/, mums jāievada direktorijs:

cd /etc/wireguard/Mums būs nepieciešama publiska un privāta atslēga mūsu serverim. Mēs tos ģenerēsim pēc pareizo tiesību iestatīšanas, veidojot failus un direktorijus ar komandām:

umask 077

wg genkey > privatekey

wg pubkey < privatekey > publickeyTagad mēs iestatām tiesības privātajai atslēgai:

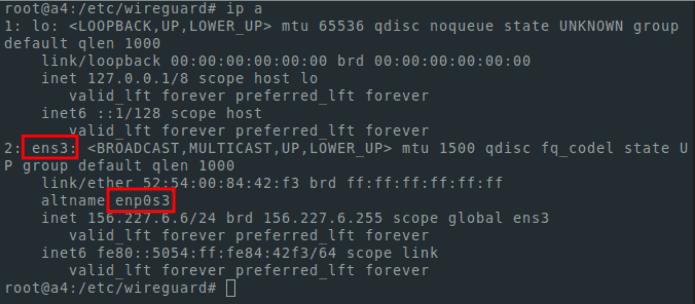

chmod 600 privatekeyPirms konfigurācijas faila izveides mums ir nepieciešams mūsu tīkla interfeisa nosaukums. Lai to atklātu, izmantojiet komandu:

ip aMums ir nepieciešama saskarne ar IP adresi, kas tiek izmantota pašreizējam savienojumam. Iespējams, jūsu gadījumā tas tiks saukts par ens3, taču var būt arī cits nosaukums.

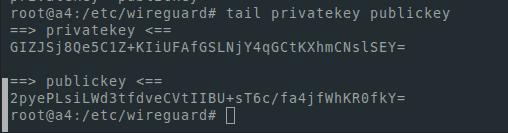

Mums būs nepieciešama arī publiskā un privātā atslēga. Lai tos parādītu, es izmantoju asti

tail privatekey publickeyTas izskatās šādi:

Rediģēšanai varat izmantot jebkuru Linux teksta redaktors. Es izmantošu nano. Lai to instalētu, jums jāizpilda komanda:

apt install -y nanoMēs rediģējam konfigurācijas failu:

nano /etc/wireguard/wg0.confPiezīmes

lai saglabātu failu, mēs izmantojam taustiņu kombināciju ctrl+o

izejai - ctrl+x

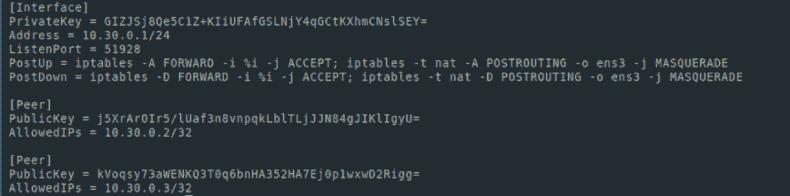

Tas izskatās šādi:

[Interface]

PrivateKey = [ your private key ]

Address = 10.30.0.1/24

ListenPort = 51928

PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -t nat -A POSTROUTING -o [ interface name ] -j MASQUERADE

PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -t nat -D POSTROUTING -o [ interface name ] -j MASQUERADEManā gadījumā tas izskatās šādi

Ieslēdzam ip pārsūtīšanu

echo "net.ipv4.ip_forward=1" >> /etc/sysctl.conf

sysctl -pPalaidiet vadu apsardzes pakalpojumu:

systemctl start [email protected]Ja mēs vēlamies, lai pakalpojums tiktu palaists pēc servera restartēšanas, mēs rīkojamies šādi:

systemctl enable [email protected]Lai skatītu pakalpojuma statusu:

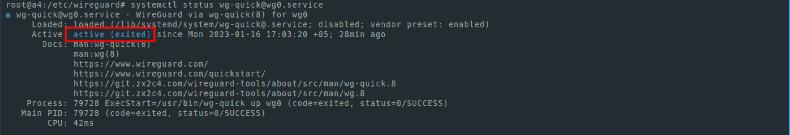

systemctl status [email protected]Statusam jābūt aktīvam, kā parādīts ekrānuzņēmumā:

Ja rūpīgi ievērojāt mūsu norādījumus, šajā posmā jums ir viss nepieciešamais, lai nodrošinātu VPN Wireguard daļas servera darbību.

Wireguard klienta iestatīšana

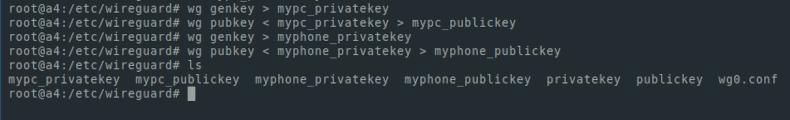

Atliek tikai konfigurēt klienta daļu. Piemēram un vienkāršības labad ģenerēšu atslēgas klienta daļai arī uz servera. Bet drošības nolūkos pareizāk būtu atslēgas ģenerēt klienta pusē. Es izmantoju komandas ģenerēšanai:

wg genkey > mypc_privatekey

wg pubkey < mypc_privatekey > mypc_publickeyEs arī ģenerēšu atslēgas VPN izmantošanai tālrunī:

wg genkey > myphone_private

keywg pubkey < myphone_privatekey > myphone_publickeyJāpiebilst, ka tas viss ir jādara, atrodoties katalogā

/etc/wireguard/

Varat arī palaist citā katalogā. Bet vienkāršības labad mēs izpildām instrukcijas mapē /etc/wireguard/

Mēs izmantojam komandu ls, lai uzskaitītu failus direktorijā. Man sanāca šādi:

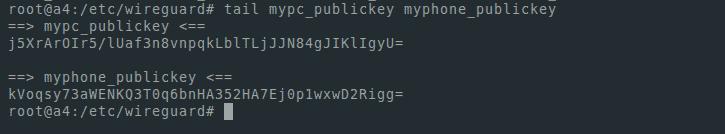

Parādīsim publiskās atslēgas ekrānā. Mums tie būs nepieciešami, lai mūsu tīklam pievienotu mezglus:

tail mypc_publickey myphone_publickeyMan tas izskatās šādi:

Rediģēsim savu konfigurācijas failu:

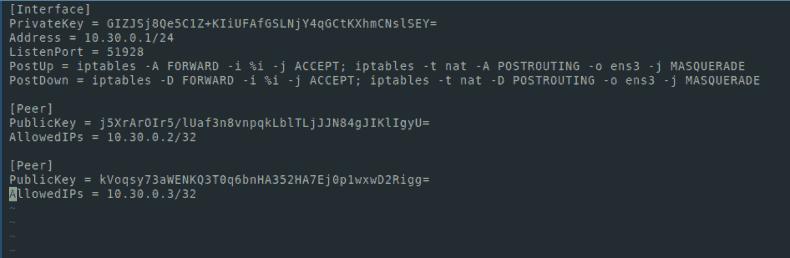

nano wg0.confPievienojiet šādas rindiņas:

[Peer]

PublicKey = [ mypc_publickey ]

AllowedIPs = 10.30.0.2/32

[Peer]

PublicKey = [ myphone_publickey ]

AllowedIPs = 10.30.0.3/32Tagad konfigurācijas fails izskatās šādi:

Saglabājiet failu un restartējiet mūsu pakalpojumu:

systemctl restart wg-quick@wg0Pārbaudīsim, vai viss ir izdevies:

systemctl status wg-quick@wg0Statusam jābūt aktīvam

Pakalpojums ir jāpārlādē katru reizi pēc servera konfigurācijas faila (wg0.conf) rediģēšanas.

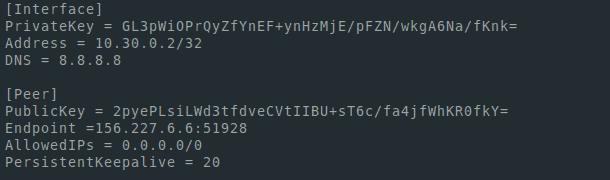

Tālāk mēs izveidosim konfigurācijas klientiem (manā gadījumā manam datoram un tālrunim). Es darīšu to pašu serverī.

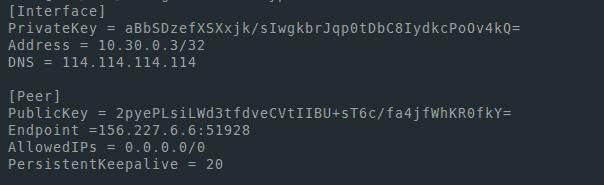

nano mypc.conf[Interface]

PrivateKey = [mypc_privatekey private key]

Address = 10.30.0.2/32

DNS = 8.8.8.8

[Peer]

PublicKey = [publickey server publc key]

Endpoint =[ server ip address]:51928

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 20Laukā Galapunkts varat redzēt servera IP adresi — tā ir IP adrese, kuru izmantojām, lai izveidotu savienojumu, izmantojot SSH. Lai redzētu saskarnes un adreses, varat izmantot komandu ip a.

Iestatiet Wireguard mobilajām ierīcēm

Mēs izveidojam līdzīgu konfigurāciju savam tālrunim. Vienkārši jāmaina adrese. Datoram bija 10.30.0.2/32, un telefona konfigurācijā taisīsim 10.30.0.3/32. Tāpat, ja vēlamies izmantot VPN citās ierīcēs, tad konfigurācijas failu laukam Adrese un wg0.conf servera konfigurācijas failam, laukam AllowedIPs jāpievieno citas adreses, veidojot konfigurācijas.

Manā gadījumā faili izskatās šādi:

mypc.conf

myphone.conf

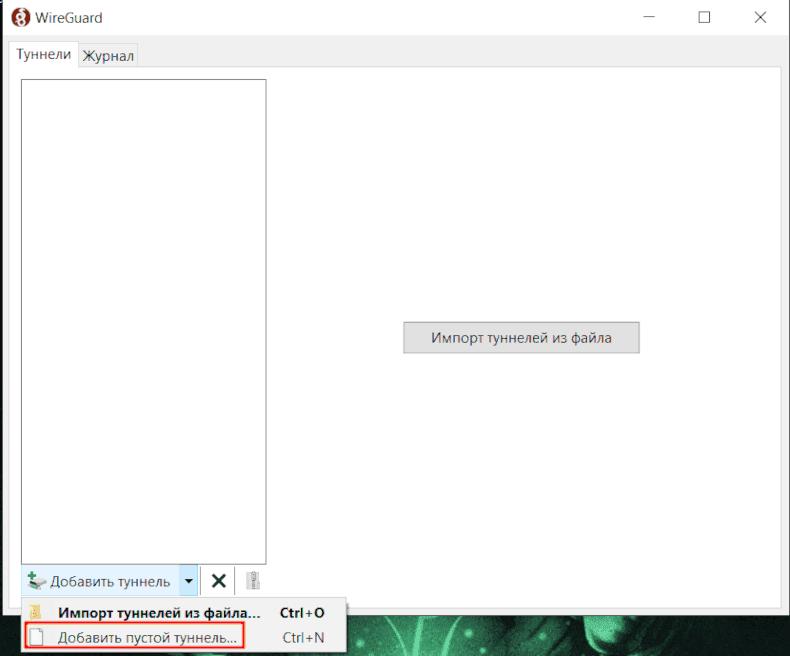

Savienojumam mēs instalējam wireguard klientu https://www.wireguard.com/install/

Windows lietojumprogrammā mēs pievienojam jaunu tuneli un ievadām konfigurāciju, kas izveidota failā mypc.conf

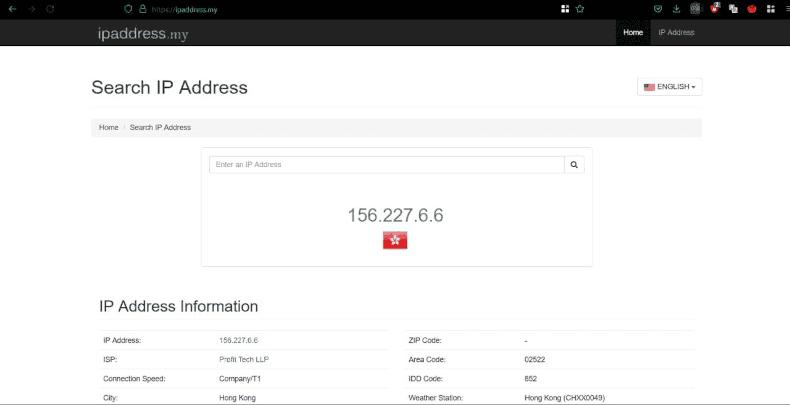

Mēs palaižam tuneli un pārejam uz pārlūkprogrammu uz vietni, kurā ir redzama mūsu adrese

Lai tālrunim ērti pievienotu VPN, serverī instalējiet programmu qr kodu ģenerēšanai:

apt install -y qrencodeAtrodoties konfigurācijas direktorijā, veiciet šādu darbību:

qrencode -t ansiutf8 -r myphone.conf

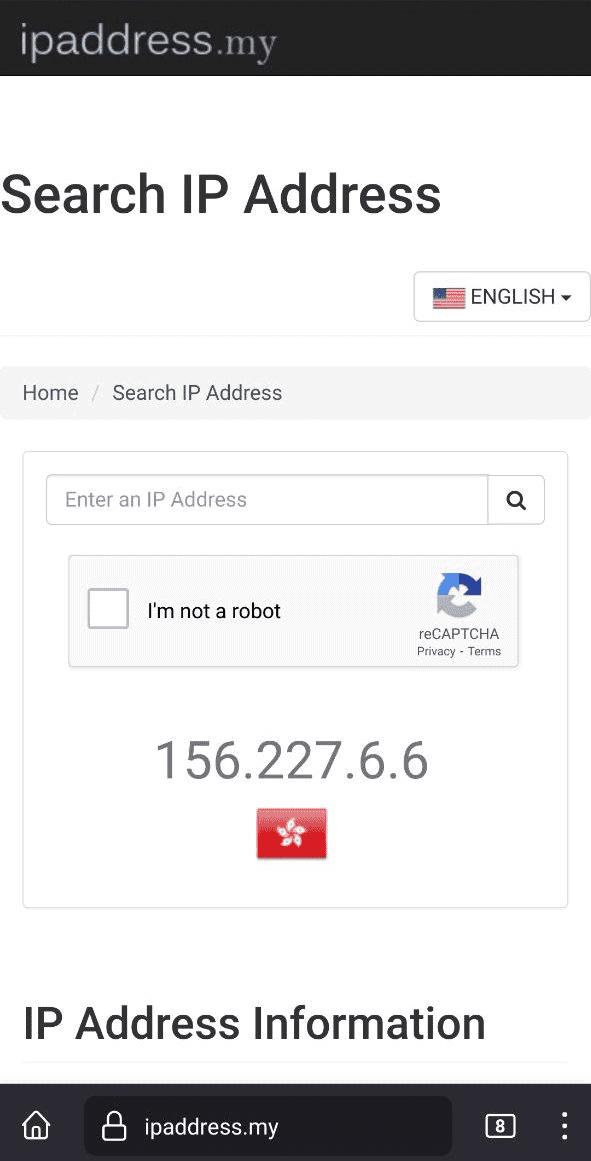

Tad tālrunī ieejam Wireguard aplikācijā, nospiežam +, lai izveidotu jaunu tuneli, izvēlamies skenēt QR kodu, noskenēt, ieslēdzam VPN. Pēc tam mēs pārbaudīsim, vai tiek parādīta mūsu servera adrese, izmantojot jebkuru resursu, kas parāda izvades IP adresi.

Tu to izdarīji!