Այս հոդվածը մանրամասն նկարագրելու է, թե ինչպես տեղադրել Wireguard VPN-ը ձեր սերվերի վրա: Դա կարող է լինել վիրտուալ կամ մասնավոր սերվեր, դա այնքան էլ կարևոր չէ:

VPN Wireguard-ի տեղադրման այս ուղեցույցը նախատեսված է օգտվողների համար, ովքեր մեծ փորձ չունեն, ուստի բոլոր քայլերը կլինեն բավականին մանրամասն և կհետևեն սքրինշոթներին:

Մեր թունելով անցնող երթևեկությունը կոդավորված կլինի, և ինտերնետը կցուցադրի մեր VPN սերվերի IP հասցեն, այլ ոչ թե մատակարարի հասցեն, որի միջոցով մենք մուտք ենք գործում ցանց:

Ենթադրվում է, որ դուք արդեն ունեք VPS։ Եթե ոչ, կարող ես կարգը դա մեզանից:

Մենք մեր սերվերի վրա կտեղադրենք Ubuntu 22.04 օպերացիոն համակարգը։ Եթե ունեք այլ ՕՀ-ով սերվեր, ապա հեշտությամբ կարող եք այն նորից տեղադրել՝ հետևելով հրահանգներ.

Այսպիսով, Ubuntu 22.04 ՕՀ-ով սերվերը պատրաստ է, այժմ մենք միանում ենք նրան SSH-ի միջոցով։ Եթե հանկարծ դուք նախկինում չեք հանդիպել այս արձանագրությանը, ապա ձեզ կօգնի հոդվածը, որտեղ մանրամասն նկարագրված է այս գործընթացը: -ի երկրորդ պարբերությունը հոդված Linux OS-ի համար է, երրորդը Windows OS-ի համար է։

Կարգավորեք Wireguard սերվերը

Հաջող կապից հետո ես կգրեմ մի քանի հրամաններ և նկարագրություն, թե ինչ են նրանք արտադրում, որպեսզի հասկանամ գործընթացը.

Մենք թարմացնում ենք պահեստների փաթեթների ցանկը

apt updateՓաթեթների թարմացում

apt upgrade -yՏեղադրեք լարերի պաշտպանիչ փաթեթը

apt install -y wireguardՄեր կոնֆիգուրացիան կպահվի /etc/wireguard/ գրացուցակում, մենք պետք է մուտքագրենք գրացուցակը.

cd /etc/wireguard/Մեզ անհրաժեշտ կլինի հանրային և մասնավոր բանալի մեր սերվերի համար: Մենք դրանք կստեղծենք հրամաններով ֆայլեր և գրացուցակներ ստեղծելիս ճիշտ իրավունքները սահմանելուց հետո.

umask 077

wg genkey > privatekey

wg pubkey < privatekey > publickeyԱյժմ մենք սահմանում ենք անձնական բանալիի իրավունքները.

chmod 600 privatekeyՆախքան կազմաձևման ֆայլը ստեղծելը, մեզ անհրաժեշտ է մեր ցանցային ինտերֆեյսի անունը: Այն հայտնաբերելու համար օգտագործեք հրամանը.

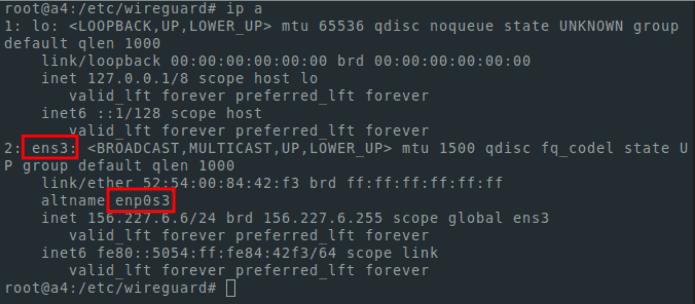

ip aՄեզ անհրաժեշտ է ինտերֆեյս IP հասցեով, որն օգտագործվում է ընթացիկ կապի համար: Ձեր դեպքում այն հավանաբար կկոչվի ens3, բայց կարող է այլ անուն լինել:

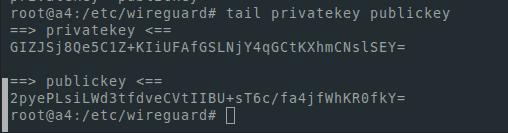

Մեզ նաև անհրաժեշտ կլինի հանրային և մասնավոր բանալի: Դրանք ցուցադրելու համար ես օգտագործում եմ պոչը

tail privatekey publickeyԿարծես այս խմբին:

Խմբագրման համար կարող եք օգտագործել ցանկացած Linux տեքստային խմբագիր. Ես կօգտագործեմ նանո. Այն տեղադրելու համար հարկավոր է գործարկել հրամանը.

apt install -y nanoՄենք խմբագրում ենք կազմաձևման ֆայլը.

nano /etc/wireguard/wg0.confՆշում

Ֆայլը պահպանելու համար մենք օգտագործում ենք ctrl+o կոճակների համակցությունը

ելքի համար՝ ctrl+x

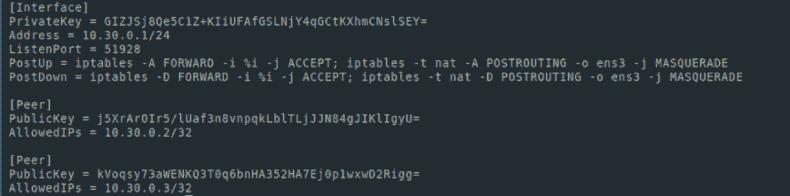

Դա պետք է նման լինի:

[Interface]

PrivateKey = [ your private key ]

Address = 10.30.0.1/24

ListenPort = 51928

PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -t nat -A POSTROUTING -o [ interface name ] -j MASQUERADE

PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -t nat -D POSTROUTING -o [ interface name ] -j MASQUERADEԻմ դեպքում դա կարծես այսպիսին է

Մենք միացնում ենք ip forwarding-ը

echo "net.ipv4.ip_forward=1" >> /etc/sysctl.conf

sysctl -pԳործարկել լարերի պահպանության ծառայությունը.

systemctl start [email protected]Եթե ցանկանում ենք, որ ծառայությունը սկսվի սերվերի վերագործարկումից հետո, ապա մենք անում ենք հետևյալը.

systemctl enable [email protected]Ծառայության կարգավիճակը դիտելու համար.

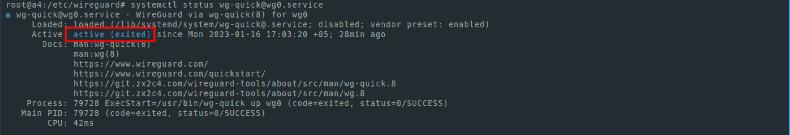

systemctl status [email protected]Կարգավիճակը պետք է ակտիվ լինի, ինչպես սքրինշոթում.

Եթե դուք ուշադիր հետևել եք մեր հրահանգներին, ապա այս փուլում դուք ունեք այն ամենը, ինչ ձեզ անհրաժեշտ է VPN Wireguard-ի սերվերը գործելու համար:

Wireguard հաճախորդի կարգավորում

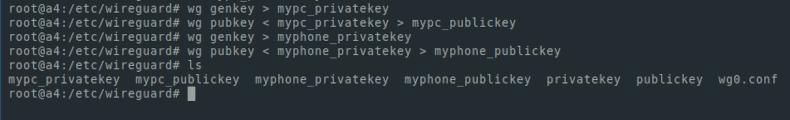

Մնում է միայն կարգավորել հաճախորդի մասը: Օրինակ և պարզության համար ես կստեղծեմ բանալիներ հաճախորդի մասի համար նաև սերվերի վրա: Բայց անվտանգության նկատառումներից ելնելով, ավելի ճիշտ կլինի ստեղներ ստեղծել հաճախորդի կողմից: Ես օգտագործում եմ հրամաններ ստեղծման համար.

wg genkey > mypc_privatekey

wg pubkey < mypc_privatekey > mypc_publickeyԵս նաև կստեղծեմ բանալիներ՝ հեռախոսով VPN-ն օգտագործելու համար.

wg genkey > myphone_private

keywg pubkey < myphone_privatekey > myphone_publickeyՆշենք, որ այս ամենը պահանջվում է անել կատալոգում գտնվելու ընթացքում

/etc/wireguard/

Կարող եք նաև գործարկել մեկ այլ կատալոգում: Բայց պարզության համար մենք կատարում ենք հրահանգները /etc/wireguard/-ում:

Մենք օգտագործում ենք ls հրամանը՝ գրացուցակում ֆայլերը ցուցակագրելու համար: Ես ստացա այսպես.

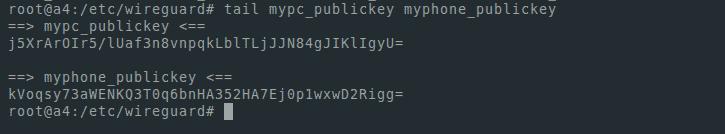

Եկեք ցուցադրենք հանրային ստեղները էկրանին: Մեզ դրանք անհրաժեշտ կլինեն մեր ցանցին հանգույցներ ավելացնելու համար.

tail mypc_publickey myphone_publickeyԻնձ համար այն կարծես հետևյալն է.

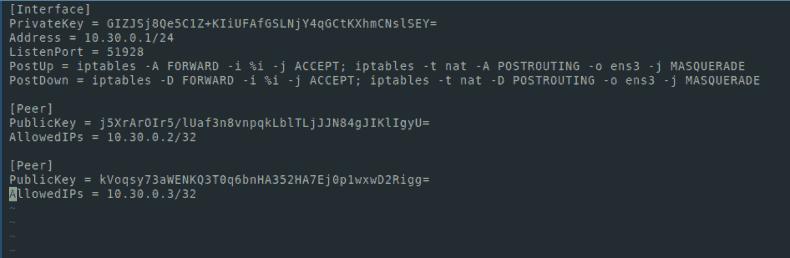

Եկեք խմբագրենք մեր կազմաձևման ֆայլը՝

nano wg0.confԱվելացնել հետևյալ տողերը.

[Peer]

PublicKey = [ mypc_publickey ]

AllowedIPs = 10.30.0.2/32

[Peer]

PublicKey = [ myphone_publickey ]

AllowedIPs = 10.30.0.3/32Այժմ կազմաձևման ֆայլն ունի հետևյալ տեսքը.

Պահպանեք ֆայլը և վերագործարկեք մեր ծառայությունը.

systemctl restart wg-quick@wg0Եկեք ստուգենք, որ ամեն ինչ հաջող էր.

systemctl status wg-quick@wg0Կարգավիճակը պետք է ակտիվ լինի

Սերվերի կազմաձևման ֆայլը խմբագրելուց հետո ամեն անգամ պահանջվում է ծառայության վերաբեռնում (wg0.conf)

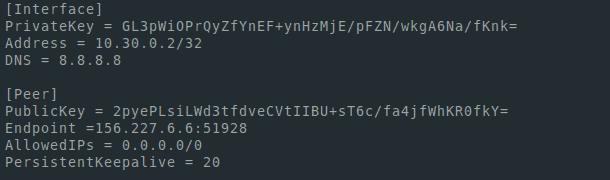

Հաջորդը, մենք կստեղծենք կոնֆիգուրացիաներ հաճախորդների համար (իմ դեպքում՝ իմ համակարգիչը և հեռախոսը): Ես նույնը կանեմ սերվերի վրա:

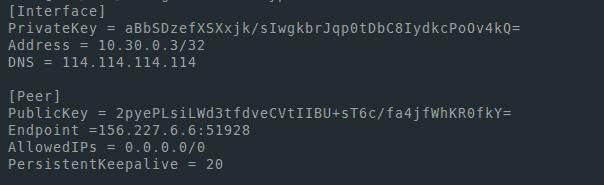

nano mypc.conf[Interface]

PrivateKey = [mypc_privatekey private key]

Address = 10.30.0.2/32

DNS = 8.8.8.8

[Peer]

PublicKey = [publickey server publc key]

Endpoint =[ server ip address]:51928

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 20Endpoint դաշտում դուք կարող եք տեսնել սերվերի IP հասցեն. սա այն IP հասցեն է, որը մենք օգտագործում էինք SSH-ի միջոցով միանալու համար: Միջերեսները և հասցեները տեսնելու համար կարող եք օգտագործել ip a հրամանը:

Կարգավորեք Wireguard-ը բջջայինի համար

Մենք ստեղծում ենք նմանատիպ կոնֆիգուրացիա մեր հեռախոսի համար: Պարզապես պետք է փոխել հասցեն: ԱՀ-ի համար այն եղել է 10.30.0.2/32, իսկ հեռախոսի կոնֆիգուրացիայում մենք կկատարենք 10.30.0.3/32: Բացի այդ, եթե մենք ցանկանում ենք VPN-ն օգտագործել այլ սարքերում, ապա մենք պետք է ավելացնենք այլ հասցեներ Հասցե դաշտում կազմաձևման ֆայլերում և wg0.conf սերվերի կազմաձևման ֆայլը, AllowedIPs դաշտը կոնֆիգուրացիաներ ստեղծելիս:

Ֆայլերը իմ դեպքում նման են.

mypc.conf

myphone.conf

Միացման համար մենք տեղադրում ենք wireguard client-ը https://www.wireguard.com/install/

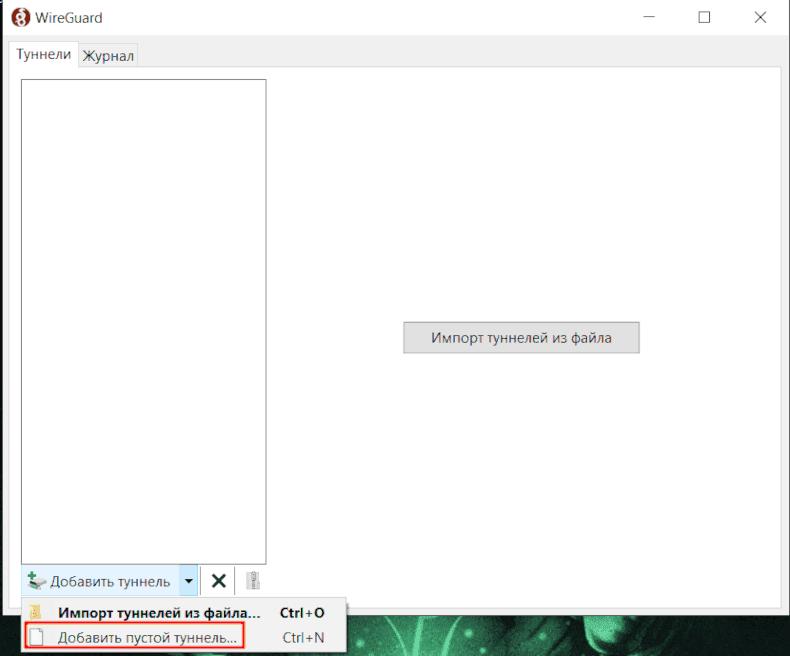

Windows հավելվածում ավելացնում ենք նոր թունել և մուտքագրում mypc.conf ֆայլում ստեղծված կոնֆիգուրացիան։

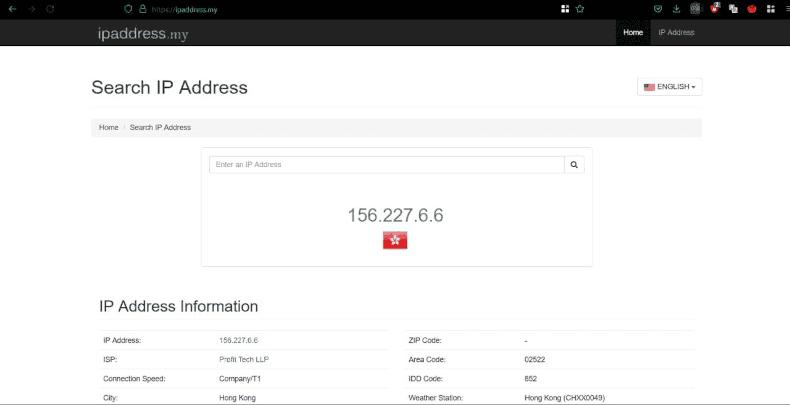

Մենք գործարկում ենք թունելը և զննարկիչով գնում ենք մեր հասցեն ցուցադրող կայք

Ձեր հեռախոսին VPN հարմար ավելացնելու համար տեղադրեք սերվերի վրա qr կոդերի ստեղծման ծրագիր.

apt install -y qrencodeԼինելով կազմաձևման գրացուցակում, կատարեք հետևյալ քայլը.

qrencode -t ansiutf8 -r myphone.conf

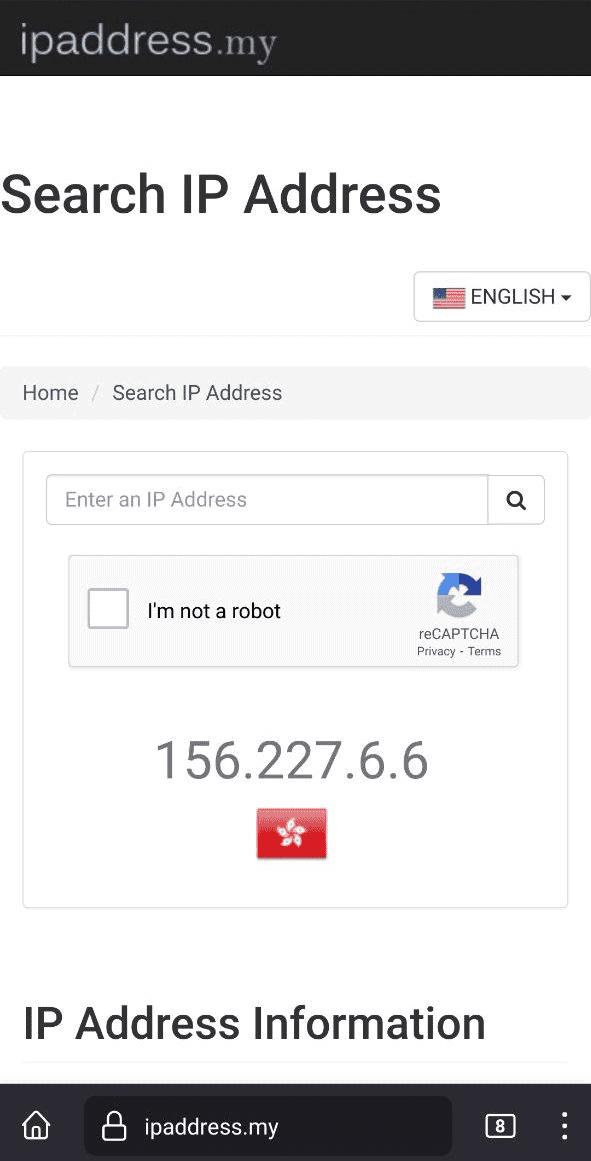

Այնուհետև հեռախոսի վրա մտնում ենք Wireguard հավելված, սեղմում ենք + նոր թունել ստեղծելու համար, ընտրում ենք սկանավորել QR կոդը, սկանավորել այն, միացնել VPN-ը։ Հաջորդը, մենք կստուգենք, որ ցուցադրում ենք մեր սերվերի հասցեն՝ օգտագործելով ցանկացած ռեսուրս, որը ցուցադրում է ելքային IP հասցեն:

Դու դա արեցիր։