Linux-ի սերվերին միանալու հիմնական միջոցը միջոցով է SSH արձանագրություն. Կապի այս տեսակն ապահով է, քանի որ դրա միջոցով փոխանցված բոլոր տվյալները գաղտնագրված են: Ըստ կարգի դեպի հաստատել SSH կապ դուք պետք է կազմաձևեք այն հեռավոր սերվերի վրա, որին ցանկանում եք միանալ, իսկ հաճախորդը՝ օգտատիրոջ կողմից: SSH կապի համար տոննա ծրագրակազմ կա: Ինչ վերաբերում է Linux-ին, OpenSSH փաթեթը ամենատարածվածն է, և Windows-ի համար մարդիկ հիմնականում օգտագործում են PuTTY:

Եկեք մանրամասն նայենք սերվերի կոնֆիգուրացիային՝ օգտագործելով Ubuntu Server 18.04-ը որպես օրինակ, այնուհետև փորձենք միանալ սերվերին Linux-ից և Windows-ից:

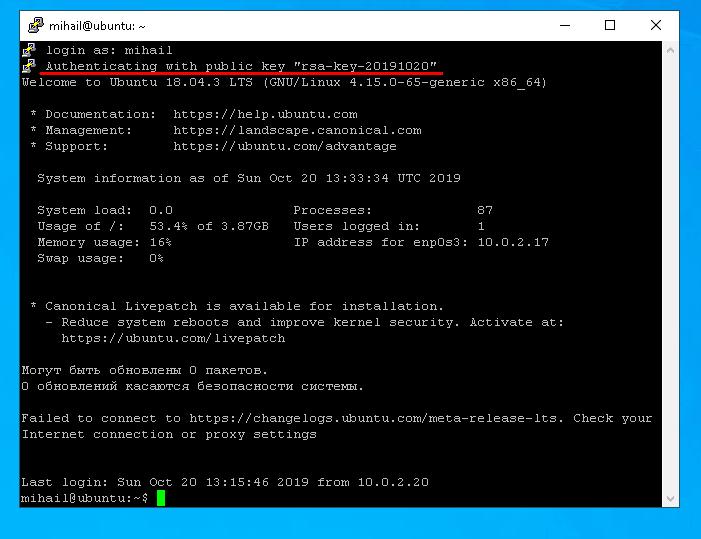

Այն ամենը, ինչ մենք անում ենք, կլինի սովորական օգտատիրոջ հաշվից: Այս դեպքում մենք ստեղծել ենք օգտվող «միխայիլԵւ,արմատ” հաշիվը լռելյայն անջատված է:

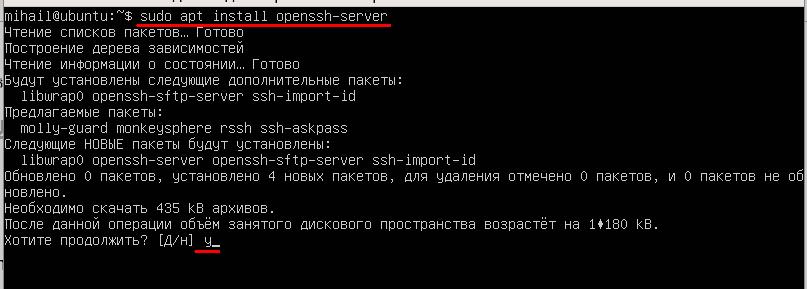

Սերվերի կողմից տեղադրում

Ստեղծեք փաթեթը, որն աշխատում է այս հրամանով.

sudo apt install openssh-server

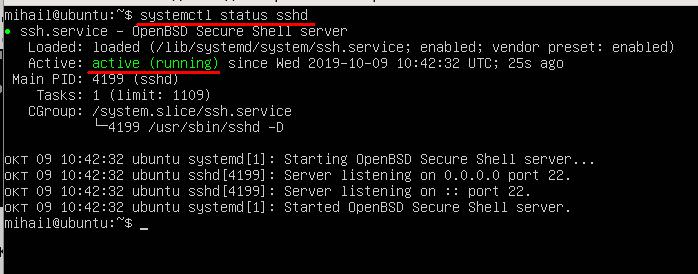

Տեղադրումն ավարտելուց հետո համոզվեք, որ ծառայությունն աշխատում է: Օգտագործեք այս հրամանը.

systemctl status sshd

Կարգավիճակ»Ակտիվ (վազում)” նշանակում է, որ ծառայությունը միացված է և աշխատում է նորմալ:

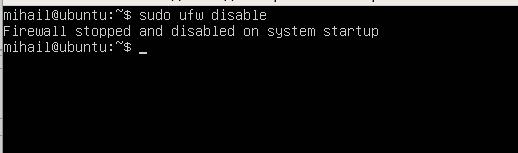

Firewall-ի կողմից մուտքային կապերի արգելափակումից խուսափելու համար համոզվեք, որ անջատեք այն, քանի որ մենք չենք պատրաստվում կարգավորել ցանցի firewall-ը այս հոդվածում:

Օգտագործեք այս հրամանը.

sudo ufw disable

Այս փուլում դուք արդեն կարող եք միանալ սերվերին: Լռելյայն կարգավորումներով սերվերը թույլ է տալիս միանալ ստանդարտ պորտին 22՝ գաղտնաբառի վրա հիմնված նույնականացման միջոցով:

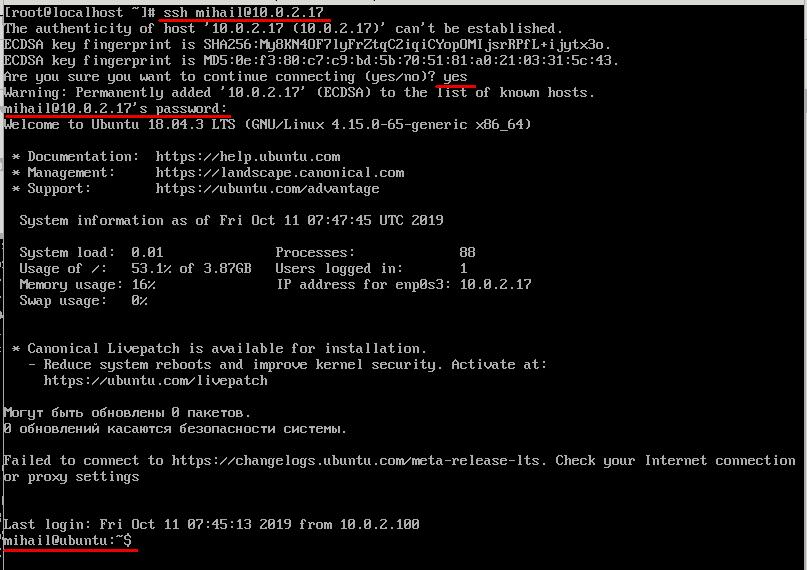

SSH կապ Linux-ից

Որպես կանոն, OpenSSH հաճախորդը լռելյայն տեղադրվում է Linux-ում և չի պահանջում լրացուցիչ ձեռքով կազմաձևում: Միացումը կարելի է հաստատել տերմինալից ssh հրամանի օգնությամբ։ Այս դեպքում պարամետրերը կլինեն հեռավոր սերվերի օգտանունը և IP հասցեն: Մեր փորձնական սերվերի վրա, որը մենք օգտագործում ենք որպես օրինակ, կա միայն մեկ հաշիվ «mihail», ուստի մենք կօգտագործենք սա:

ssh [email protected]Առաջին միացման ժամանակ դուք պետք է հաստատեք սերվերի հանրային բանալի ավելացումը տվյալների բազայում, այնպես որ պատասխանեք «այոԴրանից հետո կարող եք մուտքագրել գաղտնաբառը: Եթե կապը հաջողությամբ հաստատվի, կտեսնեք սերվերի հրամանի տողի ողջույնի տեքստը: Այժմ բոլոր հրամանները կկատարվեն հենց հեռավոր սերվերի վրա:

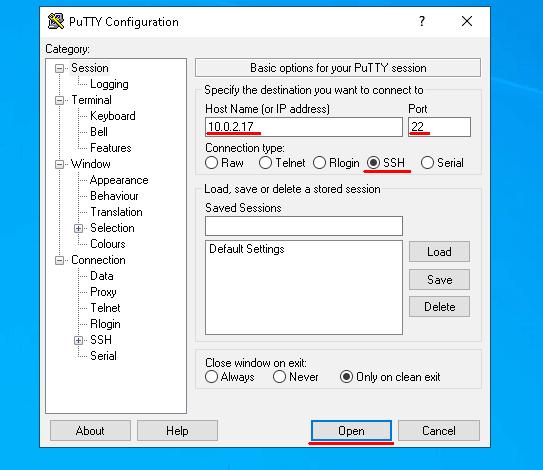

SSH Windows-ից

Բացեք Putty-ն և սահմանեք կապի պարամետրերը: Համոզվեք, որ անջատիչը «Միացման տեսակը», - դիմել է SSH. Մուտքագրեք IP հասցեն «Հյուրընկալողի անունը», դաշտ, լռելյայն արժեք 22 մեջ «Նավահանգիստ» և սեղմեք «բաց".

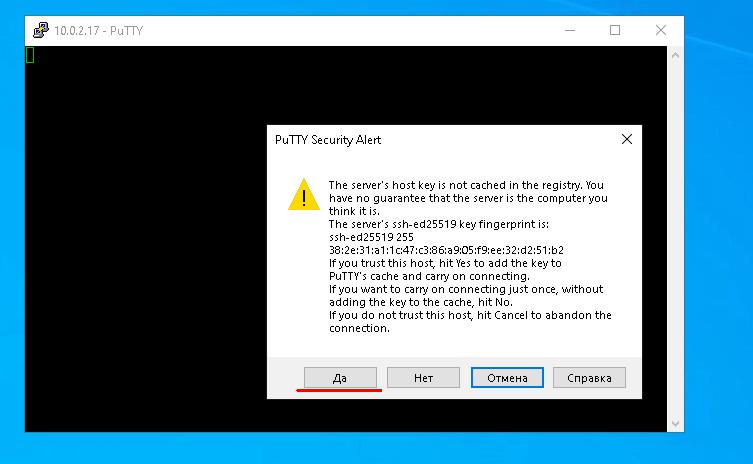

Առաջին միացման ժամանակ Ծեփոն կխնդրի ձեզ հաստատել, որ վստահում եք այս սերվերին, այնպես որ սեղմեք «Այո"

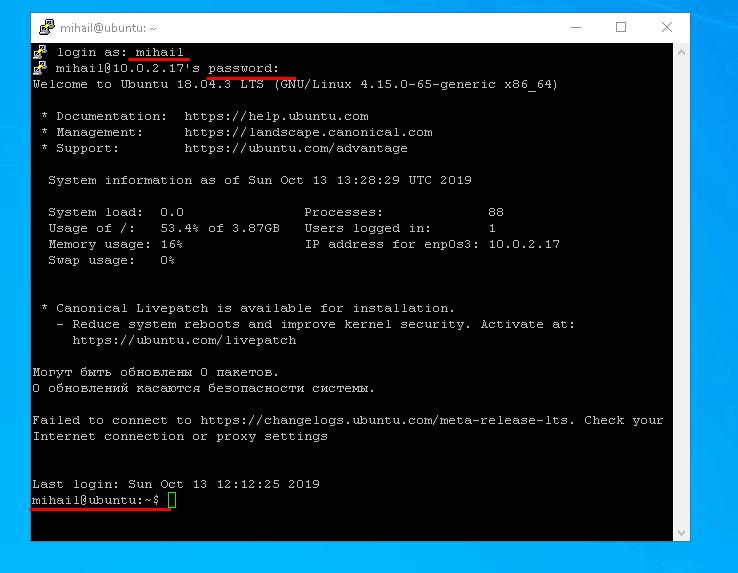

Մուտքագրման և գաղտնաբառը մուտքագրելուց հետո կտեսնեք հեռավոր սերվերի հրամանի տողը:

Նույնականացում բանալիով: Անվտանգության մակարդակի բարձրացում

Երբ հաճախորդը փորձում է անվտանգ կապ հաստատել սերվերի հետ SSH-ի միջոցով, նախքան կապը թույլ տալը, սերվերը պահանջում է նույնականացնել (ստուգել) հաճախորդը: Ինչպես նշվեց նախկինում, գաղտնաբառի վրա հիմնված նույնականացումը սովորաբար օգտագործվում է լռելյայն: Այն չի ապահովում ամուր անվտանգություն, քանի որ միշտ կա դաժան ուժով ճնշելու միջոց: Բացի այդ, գաղտնաբառի նույնականացումը կիրառելի չէ սկրիպտների օգտագործմամբ SSH կապերի համար։

Այս տեսակի առաջադրանքների համար կա բանալիով նույնականացման հատուկ մեթոդ: Բանն այն է, որ հաճախորդը ստեղծում է մասնավոր և հանրային բանալիներ, իսկ հետո հանրային բանալին ուղարկվում է սերվեր: Դրանից հետո սերվերին միանալու համար գաղտնաբառ պետք չէ, քանի որ նույնականացումն իրականացվում է հանրային և մասնավոր հաճախորդի բանալիների հիման վրա: Անվտանգության լավ մակարդակ ապահովելու համար մասնավոր բանալի մուտքը պետք է սահմանափակվի: Քանի որ մասնավոր բանալին պահվում է հաճախորդի կողմից և չի փոխանցվում ցանցի միջոցով, այս մեթոդը համարվում է ավելի ապահով:

Նույնականացում բանալիով Linux-ում

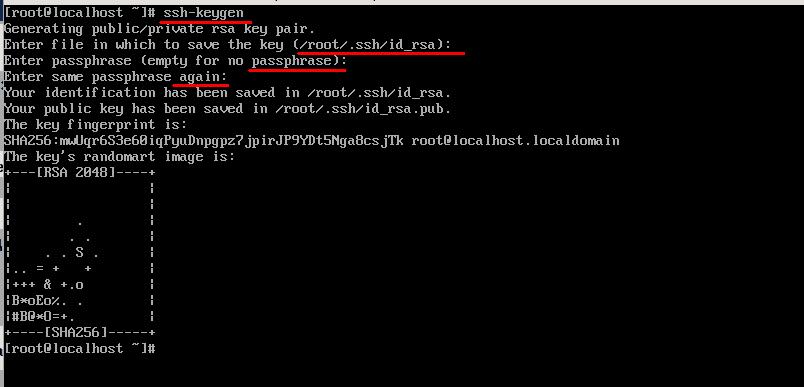

Եկեք ստեղծենք հանրային և մասնավոր բանալիներ հաճախորդի վրա ssh-keygen օգտակար ծրագրաշարի օգնությամբ: Գործիքը կառաջարկի փոխել անձնական բանալի տանող ուղին և մուտքագրել անցաբառ լրացուցիչ անվտանգության համար: Թողեք բոլոր պարամետրերը լռելյայն՝ սեղմելով Enter բոլոր հարցումների դեպքում:

Արդյունքում, .ssh թղթապանակում գտնվող տնային գրացուցակում դուք կգտնեք գեներացված երկու ֆայլ. id_rsa և id_rsa.pub որոնք համապատասխանաբար պարունակում են անձնական և հանրային բանալիներ:

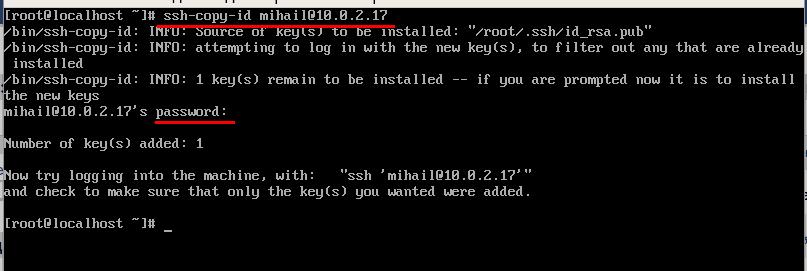

Դրանից հետո դուք պետք է ուղարկեք հանրային բանալին սերվերին: Դա անելու համար պատճենեք «id_rsa.pub«Ֆայլը» մեջ~/.ssh/authorized_keys" ֆայլ սերվերի վրա: Եկեք գնանք ամենահեշտ ճանապարհը "" օգնությամբ:ssh-copy-id- ըԳործիք: Մուտքագրեք սերվերի մուտքի և IP հասցեն, ինչպես սովորական կապի դեպքում: Գաղտնաբառը մուտքագրելուց հետո հաճախորդի հանրային բանալին ավտոմատ կերպով պատճենվելու է սերվերին: Գործարկեք այս հրամանը.

ssh-copy-id [email protected]

Այդ ամենն անելուց հետո սերվերն այլևս չի պահանջի մուտքագրել գաղտնաբառ:

Նույնականացում բանալիով Windows-ում

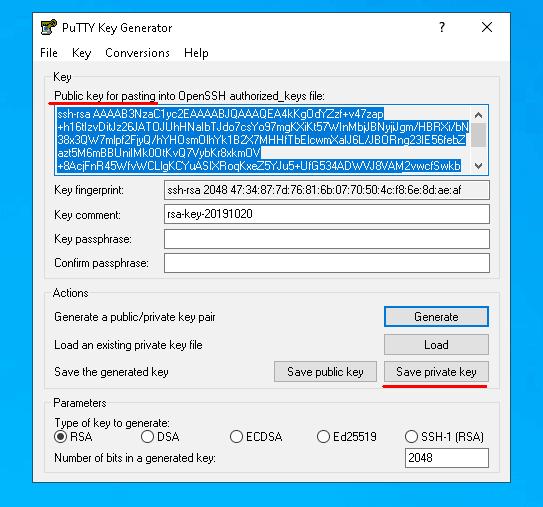

բաց ՓՈՒՏԻԳԵՆ եւ սեղմեք "ԱռաջացնելՍտեղները ստեղծելու համար պարզապես անհրաժեշտ է մկնիկը տեղափոխել էկրանի վրայով, և գործիքը պատահականորեն կստեղծի ստեղները:

Բանալիները ստեղծելուց հետո սեղմեք «Պահել անձնական բանալին" և պահիր այն ֆայլում անձնական բանալիով քո սկավառակի վրա: Դուք կարող եք սահմանել այն ուղին, որը ցանկանում եք, բայց մի փոքր ուշ դուք պետք է նշեք այն Putty-ում: Այնուհետև պատճենեք հանրային բանալին պատուհանի վերևից:

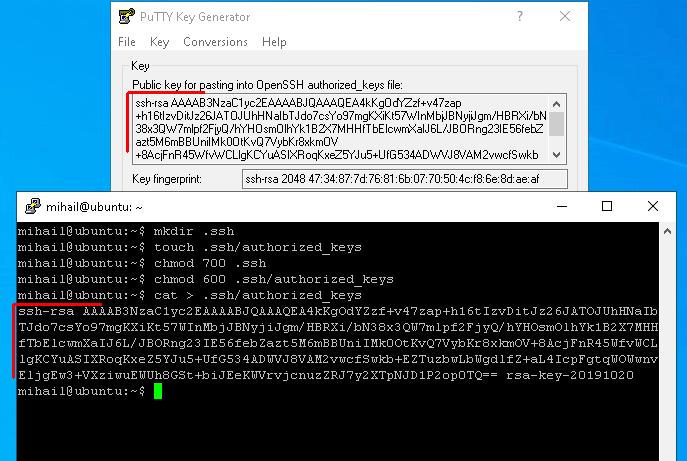

Եկեք ուղարկենք հանրային բանալին՝ պարզապես պատճենելով այն տերմինալում: Բաց Ծեփոն և միացեք սերվերին, ինչպես միշտ: Հիմա եկեք ստեղծենք «.ssh/authorized_keys» և սահմանափակել մյուս օգտվողներին մուտք գործել ֆայլ, այնպես որ այն հասանելի է միայն ստեղծողին:

mkdir .ssh

touch .ssh/authorized_keys

chmod 700 .ssh

chmod 600 .ssh/authorized_keysՖայլը ստեղծելուց հետո դրա մեջ դրեք հաճախորդի հանրային բանալին։ Նախորդ փուլում մենք պատճենեցինք հանրային բանալին clipboard-ում: Clipboard-ում եղածը ֆայլում գրանցելու համար օգտագործեք cat հրամանը և ելքի վերահղումը:

cat > .ssh/authorized_keysՀրամանը մուտքագրելուց հետո սեղմեք մկնիկի աջ կոճակը տերմինալի պատուհանում և տեղադրեք այն, ինչ կա clipboard-ում: Մուտքը հաստատելու համար սեղմեք «Ctrl + D” դյուրանցում և անջատում սերվերից:

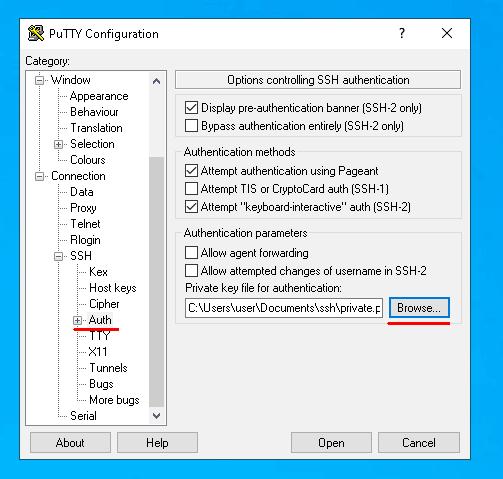

Այժմ եկեք նշենք Putty-ում դեպի մասնավոր բանալի տանող ուղին և նորից միանանք սերվերին:

Այսուհետ սերվերին միանալու համար պետք է մուտքագրել միայն օգտվողի անունը: Եթե դուք փորձում եք սերվերին միանալ մեկ այլ սարքից, որը չունի ճիշտ անձնական բանալի, սերվերը կպահանջի գաղտնաբառ: Բանալինների վրա հիմնված նույնականացումը կարգավորելուց հետո կարող եք արգելել մուտքը գաղտնաբառով: