이 글에서는 서버에 Wireguard VPN을 설정하는 방법을 자세히 설명합니다. 가상 서버든 개인 서버든 상관없습니다.

이 VPN Wireguard 설정 가이드는 경험이 많지 않은 사용자를 대상으로 설계되었으므로 모든 단계가 매우 자세하고 스크린샷을 통해 따라할 수 있습니다.

터널을 통과하는 트래픽은 암호화되고, 인터넷에는 네트워크에 접속하는 공급자의 주소가 아닌, VPN 서버의 IP 주소가 표시됩니다.

당신은 이미 VPS를 가지고 있다고 가정합니다. 그렇지 않은 경우, 주문 그것을 우리에게서.

우리는 서버에 Ubuntu 22.04 운영 체제를 설치합니다. 다른 OS가 있는 서버가 있는 경우 다음 단계에 따라 쉽게 다시 설치할 수 있습니다. 명령.

따라서 Ubuntu 22.04 OS가 준비된 서버는 이제 SSH를 통해 연결합니다. 이 프로토콜을 이전에 접하지 못했다면 이 프로세스가 자세히 설명된 기사가 도움이 될 것입니다. 두 번째 문단 기사 는 Linux OS용이고, 세 번째는 Windows OS용입니다.

Wireguard 서버 설정

연결이 성공적으로 완료되면 프로세스를 이해하기 위해 몇 가지 명령과 해당 명령이 생성하는 내용에 대한 설명을 작성하겠습니다.

저장소에 있는 패키지 목록을 업데이트합니다.

apt update패키지 자체의 갱신

apt upgrade -yWireguard 패키지 설치

apt install -y wireguard우리의 구성은 /etc/wireguard/ 디렉토리에 저장될 것입니다. 우리는 디렉토리를 입력해야 합니다:

cd /etc/wireguard/서버에 대한 공개 키와 개인 키가 필요합니다. 다음 명령으로 파일과 디렉토리를 생성할 때 올바른 권한을 설정한 후 이를 생성합니다.

umask 077

wg genkey > privatekey

wg pubkey < privatekey > publickey이제 개인 키에 대한 권한을 설정합니다.

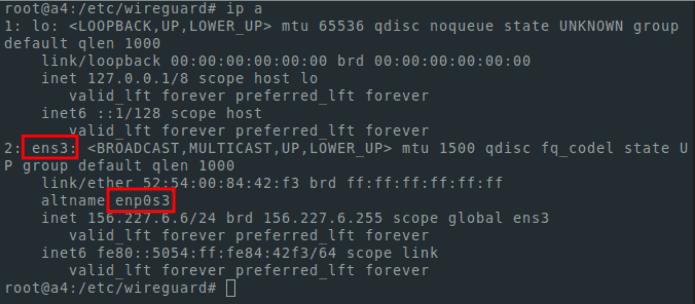

chmod 600 privatekey구성 파일을 만들기 전에 네트워크 인터페이스의 이름이 필요합니다. 이를 찾으려면 다음 명령을 사용합니다.

ip a현재 연결에 사용되는 IP 주소가 있는 인터페이스가 필요합니다. 귀하의 경우에는 ens3라고 불릴 가능성이 높지만 다른 이름이 있을 수 있습니다.

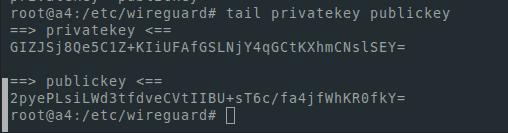

또한 공개 키와 개인 키도 필요합니다. 이를 표시하려면 tail을 사용합니다.

tail privatekey publickey그것은 다음과 같습니다 :

편집을 위해서는 어떤 것이든 사용할 수 있습니다. 리눅스 텍스트 편집기. nano를 사용하겠습니다. 설치하려면 다음 명령을 실행해야 합니다.

apt install -y nano구성 파일을 편집합니다:

nano /etc/wireguard/wg0.conf주의 사항

파일을 저장하려면 ctrl+o 버튼 조합을 사용합니다.

종료 - ctrl+x

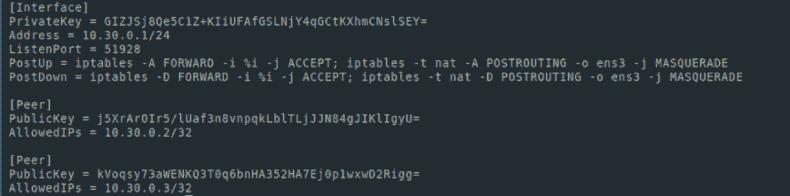

다음과 같이 표시되어야합니다.

[Interface]

PrivateKey = [ your private key ]

Address = 10.30.0.1/24

ListenPort = 51928

PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -t nat -A POSTROUTING -o [ interface name ] -j MASQUERADE

PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -t nat -D POSTROUTING -o [ interface name ] -j MASQUERADE제 경우에는 이렇게 보입니다

우리는 IP 전달을 켭니다

echo "net.ipv4.ip_forward=1" >> /etc/sysctl.conf

sysctl -pWireguard 서비스 시작:

systemctl start [email protected]서버가 재시작된 후 서비스를 시작하려면 다음을 수행합니다.

systemctl enable [email protected]서비스 상태를 보려면:

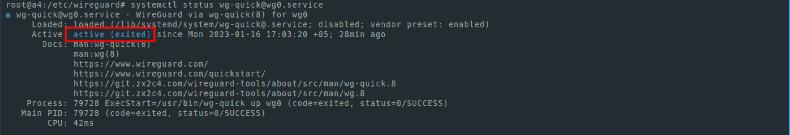

systemctl status [email protected]상태는 스크린샷과 같이 활성 상태여야 합니다.

지침을 주의 깊게 따랐다면 이 단계에서는 VPN Wireguard의 서버 부분을 작동하는 데 필요한 모든 것이 갖춰졌습니다.

Wireguard 클라이언트 설정

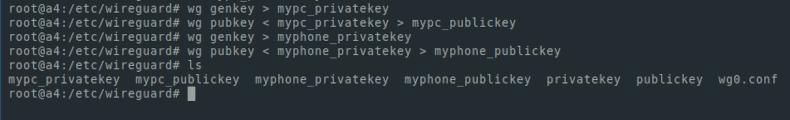

남은 것은 클라이언트 부분을 구성하는 것입니다. 예를 들어, 간단하게, 서버에서도 클라이언트 부분에 대한 키를 생성하겠습니다. 하지만 보안을 위해 클라이언트 측에서 키를 생성하는 것이 더 정확할 것입니다. 생성을 위해 다음 명령을 사용합니다.

wg genkey > mypc_privatekey

wg pubkey < mypc_privatekey > mypc_publickey또한 휴대폰에서 VPN을 사용하기 위한 키도 생성하겠습니다.

wg genkey > myphone_private

keywg pubkey < myphone_privatekey > myphone_publickey이 모든 작업은 카탈로그에 있는 동안 수행되어야 한다는 점에 유의하십시오.

/등/와이어가드/

다른 카탈로그에서 실행할 수도 있습니다. 하지만 단순성을 위해 /etc/wireguard/에 있는 명령을 실행합니다.

우리는 ls 명령어를 사용하여 디렉토리의 파일을 나열합니다. 저는 이렇게 얻었습니다:

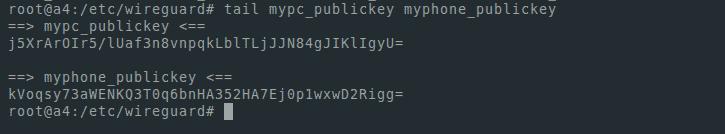

화면에 공개 키를 표시해 보겠습니다. 네트워크에 노드를 추가하려면 공개 키가 필요합니다.

tail mypc_publickey myphone_publickey제 경우에는 다음과 같습니다.

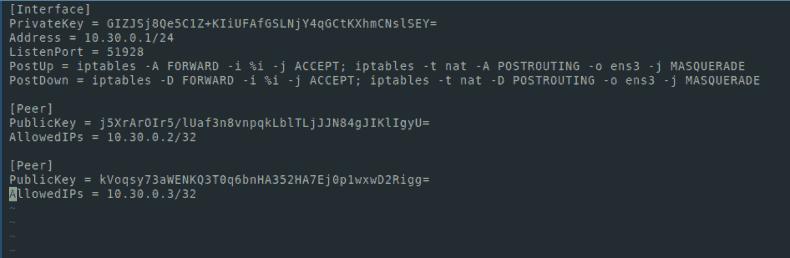

설정 파일을 편집해 보겠습니다.

nano wg0.conf다음 행을 추가하십시오.

[Peer]

PublicKey = [ mypc_publickey ]

AllowedIPs = 10.30.0.2/32

[Peer]

PublicKey = [ myphone_publickey ]

AllowedIPs = 10.30.0.3/32이제 구성 파일은 다음과 같습니다.

파일을 저장하고 서비스를 다시 시작합니다.

systemctl restart wg-quick@wg0모든 것이 성공적으로 완료되었는지 확인해 보겠습니다.

systemctl status wg-quick@wg0상태는 활성 상태여야 합니다.

서버 설정 파일(wg0.conf)을 편집한 후에는 매번 서비스를 다시 로드해야 합니다.

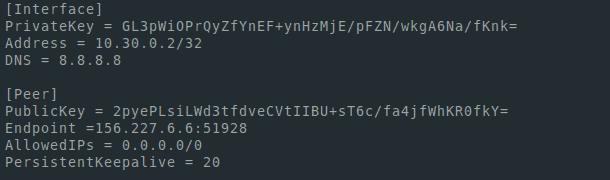

다음으로, 클라이언트(내 경우, 내 PC와 전화)에 대한 구성을 만들 것입니다. 서버에서도 똑같이 할 것입니다.

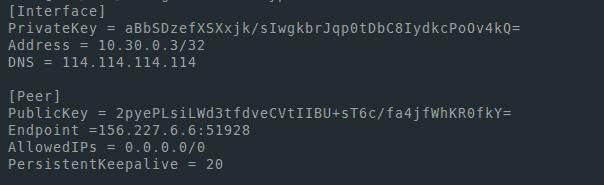

nano mypc.conf[Interface]

PrivateKey = [mypc_privatekey private key]

Address = 10.30.0.2/32

DNS = 8.8.8.8

[Peer]

PublicKey = [publickey server publc key]

Endpoint =[ server ip address]:51928

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 20Endpoint 필드에서 서버의 IP 주소를 볼 수 있습니다. 이는 SSH를 통해 연결하는 데 사용한 IP 주소입니다. 인터페이스와 주소를 보려면 ip a 명령을 사용할 수 있습니다.

모바일용 Wireguard 설정

우리는 휴대전화에 대해 비슷한 구성을 만듭니다. 주소만 변경하면 됩니다. PC의 경우 10.30.0.2/32였고, 휴대전화 구성에서는 10.30.0.3/32로 만들 것입니다. 또한 다른 기기에서 VPN을 사용하려면 구성 파일과 wg0.conf 서버 구성 파일의 주소 필드, 구성을 만들 때 AllowedIPs 필드에 다른 주소를 추가해야 합니다.

내 경우에는 파일이 다음과 같습니다.

mypc.conf

내폰.conf

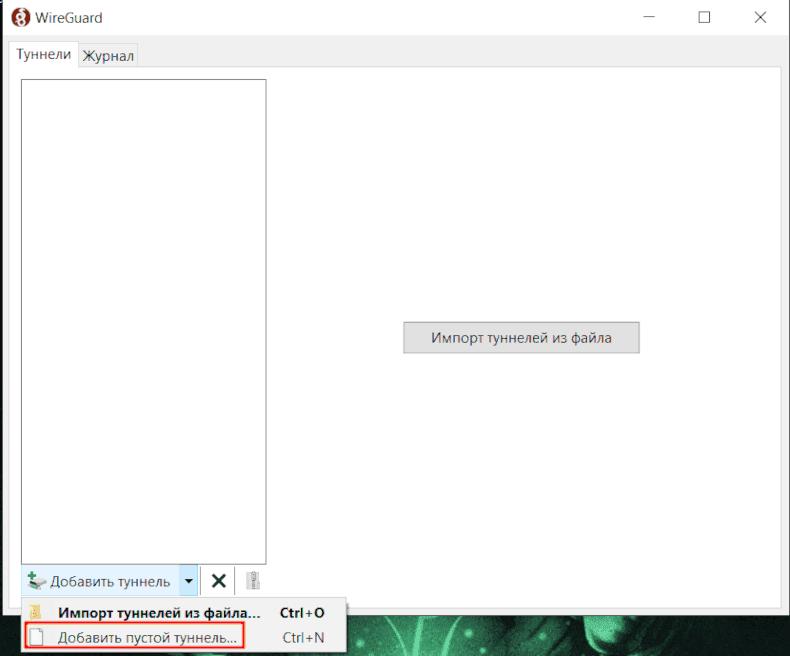

연결을 위해 Wireguard 클라이언트를 설치합니다. https://www.wireguard.com/install/

Windows 애플리케이션에서 새로운 터널을 추가하고 mypc.conf 파일에 생성된 구성을 입력합니다.

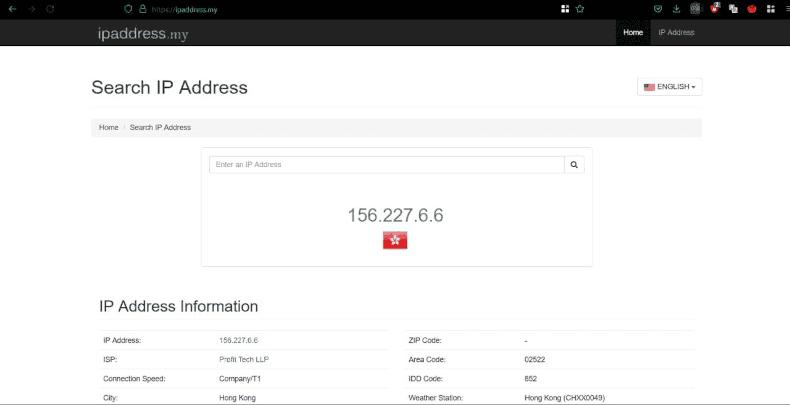

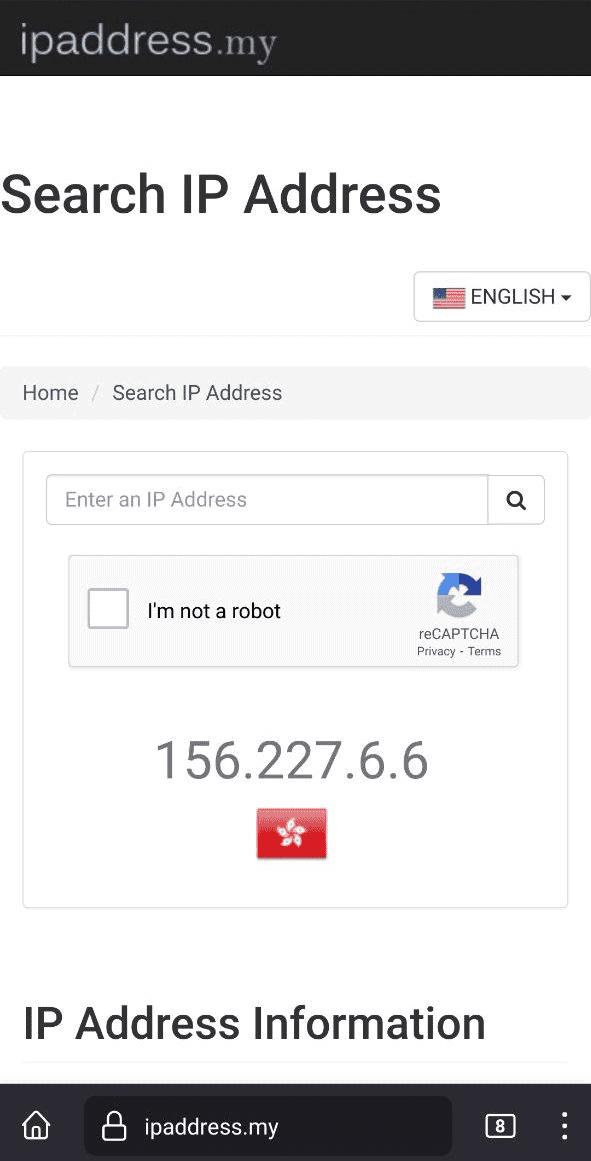

우리는 터널을 시작하고 우리의 주소가 표시된 웹사이트로 브라우저로 이동합니다.

휴대폰에 VPN을 편리하게 추가하려면 서버에 QR 코드를 생성하는 프로그램을 설치하세요.

apt install -y qrencode구성 디렉토리에서 다음 단계를 따르세요.

qrencode -t ansiutf8 -r myphone.conf

그런 다음 휴대폰에서 Wireguard 앱에 들어가 +를 눌러 새 터널을 만들고, QR 코드 스캔을 선택하고, 스캔하고, VPN을 켭니다. 다음으로, 출력 IP 주소를 표시하는 리소스를 사용하여 서버 주소를 표시하는지 확인합니다.

너 해냈어!