מאמר זה יתאר בפירוט כיצד להגדיר Wireguard VPN בשרת שלך. זה יכול להיות שרת וירטואלי או פרטי - זה לא כל כך משנה.

מדריך התקנת VPN Wireguard זה מיועד למשתמשים שאין להם הרבה ניסיון, כך שכל השלבים יהיו די מפורטים ואחריהם צילומי מסך.

תנועה שעוברת דרך המנהרה שלנו תוצפן, והאינטרנט יציג את כתובת ה-IP של שרת ה-VPN שלנו, לא את הכתובת של הספק שדרכו אנחנו ניגשים לרשת.

זה אמור שכבר יש לך VPS. אם לא, אתה יכול להזמין את זה מאיתנו.

נתקין את מערכת ההפעלה אובונטו 22.04 בשרת שלנו. אם יש לך שרת עם מערכת הפעלה אחרת, אתה יכול בקלות להתקין אותו מחדש בעקבות ה הוראות.

אז, השרת עם אובונטו 22.04 OS מוכן, עכשיו אנחנו מתחברים אליו באמצעות SSH. אם פתאום לא נתקלת בפרוטוקול הזה בעבר, אז מאמר שבו מתואר תהליך זה בפירוט יעזור לך. הפסקה השנייה של ה מאמר מיועד ל-Linux OS, השלישי הוא ל-Windows OS.

הגדר שרת Wireguard

לאחר חיבור מוצלח, אכתוב מספר פקודות ותיאור של מה שהן מייצרות כדי להבין את התהליך:

אנו מעדכנים את רשימת החבילות במאגרים

apt updateחידוש חבילות עצמן

apt upgrade -yהתקן את חבילת מגן החוט

apt install -y wireguardהתצורה שלנו תישמר בספריית /etc/wireguard/, עלינו להיכנס לספרייה:

cd /etc/wireguard/נצטרך מפתח ציבורי ופרטי עבור השרת שלנו. אנו ניצור אותם לאחר הגדרת הזכויות הנכונות בעת יצירת קבצים וספריות עם פקודות:

umask 077

wg genkey > privatekey

wg pubkey < privatekey > publickeyכעת אנו מגדירים את הזכויות עבור המפתח הפרטי:

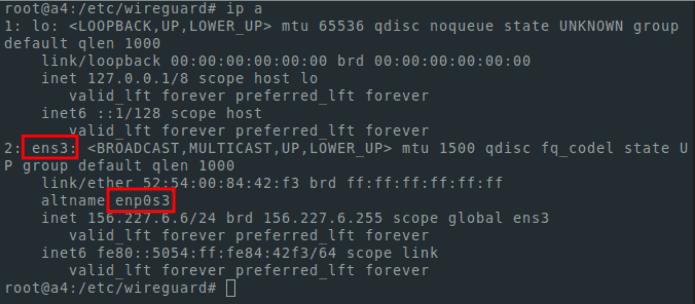

chmod 600 privatekeyלפני יצירת קובץ התצורה, אנחנו צריכים את השם של ממשק הרשת שלנו. כדי לגלות אותו, השתמש בפקודה:

ip aאנחנו צריכים את הממשק עם כתובת ה-IP המשמשת לחיבור הנוכחי. זה כנראה ייקרא ens3 במקרה שלך, אבל יכול להיות שיש שם אחר.

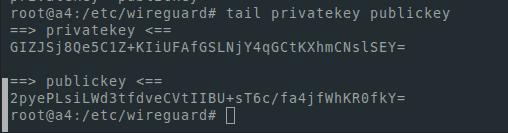

נצטרך גם מפתח ציבורי ופרטי. כדי להציג אותם אני משתמש בזנב

tail privatekey publickeyזה נראה כך:

לעריכה, אתה יכול להשתמש בכל עורך טקסט לינוקס. אני אשתמש בננו. כדי להתקין אותו אתה צריך להפעיל את הפקודה:

apt install -y nanoאנו עורכים את קובץ התצורה:

nano /etc/wireguard/wg0.confהערות

על מנת לשמור את הקובץ אנו משתמשים בשילוב הלחצנים ctrl+o

ליציאה - ctrl+x

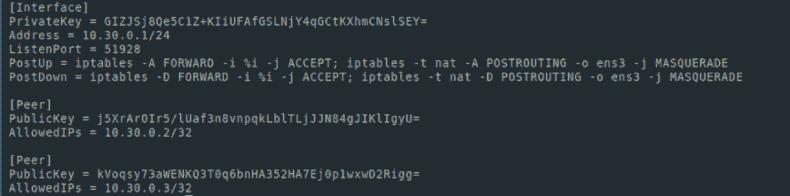

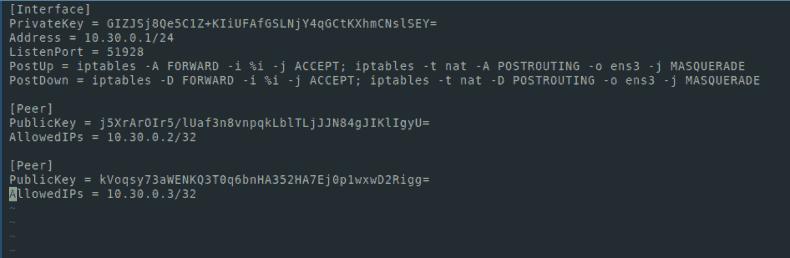

זה צריך להיראות כך:

[Interface]

PrivateKey = [ your private key ]

Address = 10.30.0.1/24

ListenPort = 51928

PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -t nat -A POSTROUTING -o [ interface name ] -j MASQUERADE

PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -t nat -D POSTROUTING -o [ interface name ] -j MASQUERADEבמקרה שלי זה נראה כך

אנו מפעילים העברת ip

echo "net.ipv4.ip_forward=1" >> /etc/sysctl.conf

sysctl -pהפעל את שירות הגנת חוט:

systemctl start [email protected]אם אנחנו רוצים שהשירות יתחיל לאחר הפעלה מחדש של השרת, אז נעשה את הפעולות הבאות:

systemctl enable [email protected]לצפייה במצב השירות:

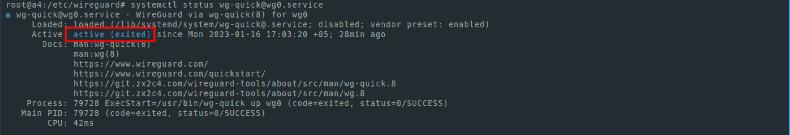

systemctl status [email protected]הסטטוס צריך להיות פעיל כמו בצילום המסך:

אם עקבת בקפידה אחר ההוראות שלנו, אז בשלב זה, יש לך את כל מה שאתה צריך כדי לגרום לשרת לחלק של VPN Wireguard לפעול.

הגדרת לקוח Wireguard

הדבר היחיד שנותר הוא להגדיר את חלק הלקוח. לדוגמא ופשטות, אני אפיק מפתחות לחלק הלקוח גם בשרת. אבל למטרות אבטחה, יהיה נכון יותר ליצור מפתחות בצד הלקוח. אני משתמש בפקודות ליצירת:

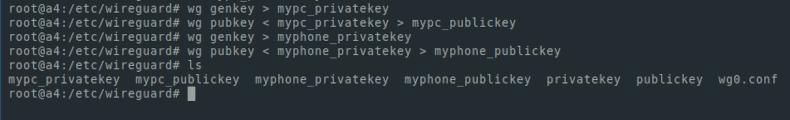

wg genkey > mypc_privatekey

wg pubkey < mypc_privatekey > mypc_publickeyאני גם אפיק מפתחות לשימוש ב-VPN בטלפון:

wg genkey > myphone_private

keywg pubkey < myphone_privatekey > myphone_publickeyיש לציין שכל זה נדרש לעשות תוך כדי הימצאות בקטלוג

/etc/wireguard/

אתה יכול גם לרוץ בקטלוג אחר. אבל לשם הפשטות, אנו מבצעים את ההוראות ב-/etc/wireguard/

אנו משתמשים בפקודה ls כדי לרשום את הקבצים בספרייה. קיבלתי את זה ככה:

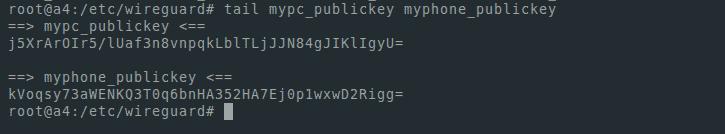

בואו נציג את המפתחות הציבוריים על המסך. נצטרך אותם כדי להוסיף צמתים לרשת שלנו:

tail mypc_publickey myphone_publickeyאצלי זה נראה כך:

בואו נערוך את קובץ התצורה שלנו:

nano wg0.confהוסף את השורות הבאות:

[Peer]

PublicKey = [ mypc_publickey ]

AllowedIPs = 10.30.0.2/32

[Peer]

PublicKey = [ myphone_publickey ]

AllowedIPs = 10.30.0.3/32כעת קובץ התצורה נראה כך:

שמור את הקובץ והפעל מחדש את השירות שלנו:

systemctl restart wg-quick@wg0בואו נבדוק שהכל הצליח:

systemctl status wg-quick@wg0הסטטוס חייב להיות פעיל

טעינה מחדש של השירות נדרשת בכל פעם לאחר עריכת קובץ תצורת השרת (wg0.conf)

לאחר מכן, ניצור תצורות עבור לקוחות (במקרה שלי, המחשב האישי והטלפון שלי). אני אעשה את אותו הדבר בשרת.

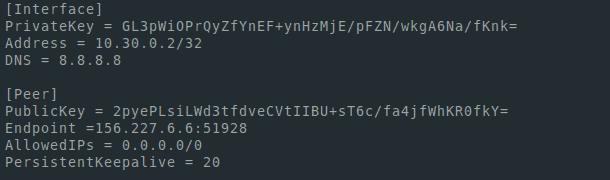

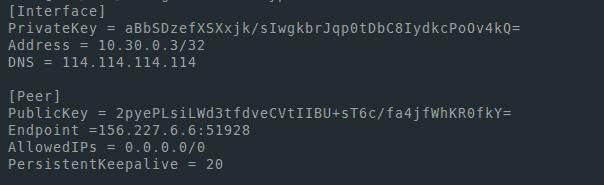

nano mypc.conf[Interface]

PrivateKey = [mypc_privatekey private key]

Address = 10.30.0.2/32

DNS = 8.8.8.8

[Peer]

PublicKey = [publickey server publc key]

Endpoint =[ server ip address]:51928

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 20בשדה Endpoint תוכלו לראות את כתובת ה-IP של השרת - זוהי כתובת ה-IP שהשתמשנו בה כדי להתחבר באמצעות SSH. כדי לראות את הממשקים והכתובות, אתה יכול להשתמש בפקודה ip a.

הגדר את Wireguard לנייד

אנו יוצרים תצורה דומה עבור הטלפון שלנו. רק צריך לשנות את הכתובת. למחשב זה היה 10.30.0.2/32, ובקונפיגורציה לטלפון נעשה 10.30.0.3/32. כמו כן, אם ברצוננו להשתמש ב-VPN במכשירים אחרים, עלינו להוסיף כתובות אחרות לשדה הכתובת בקבצי התצורה ולקובץ התצורה של השרת wg0.conf, השדה AllowedIPs בעת יצירת תצורות

קבצים נראים כך במקרה שלי:

mypc.conf

myphone.conf

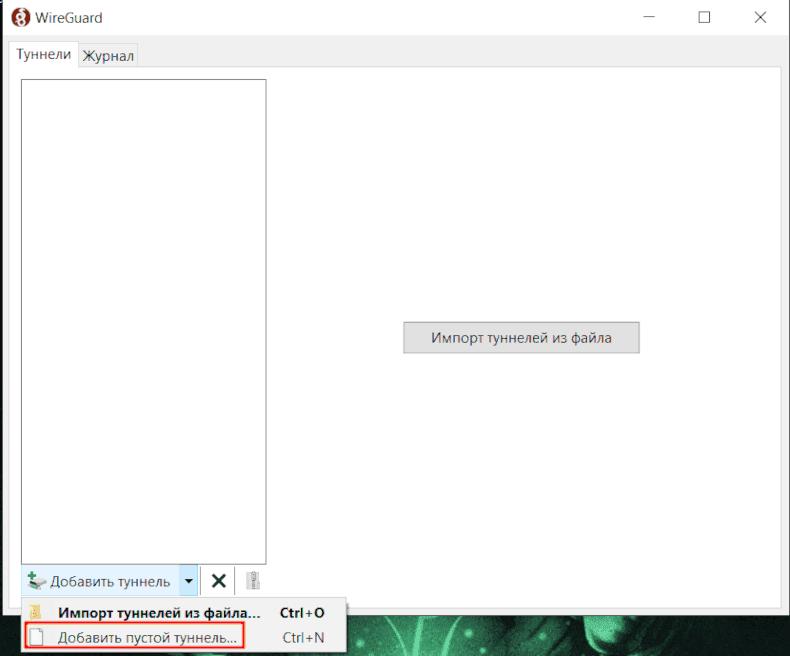

לחיבור, אנו מתקינים לקוח wireguard https://www.wireguard.com/install/

באפליקציית Windows, אנו מוסיפים מנהרה חדשה ונזין את התצורה שנוצרה בקובץ mypc.conf

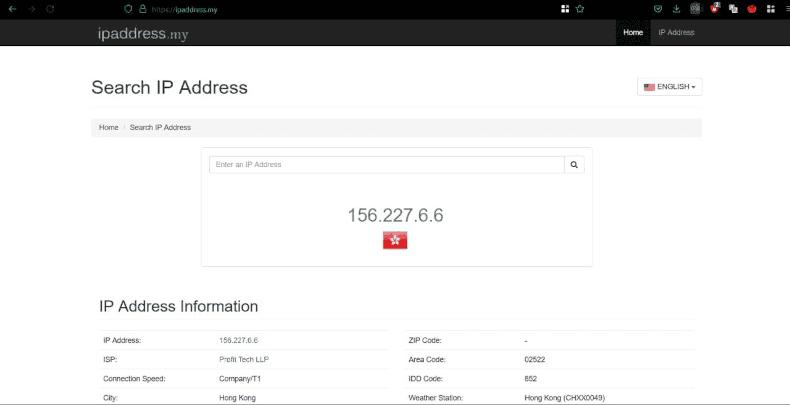

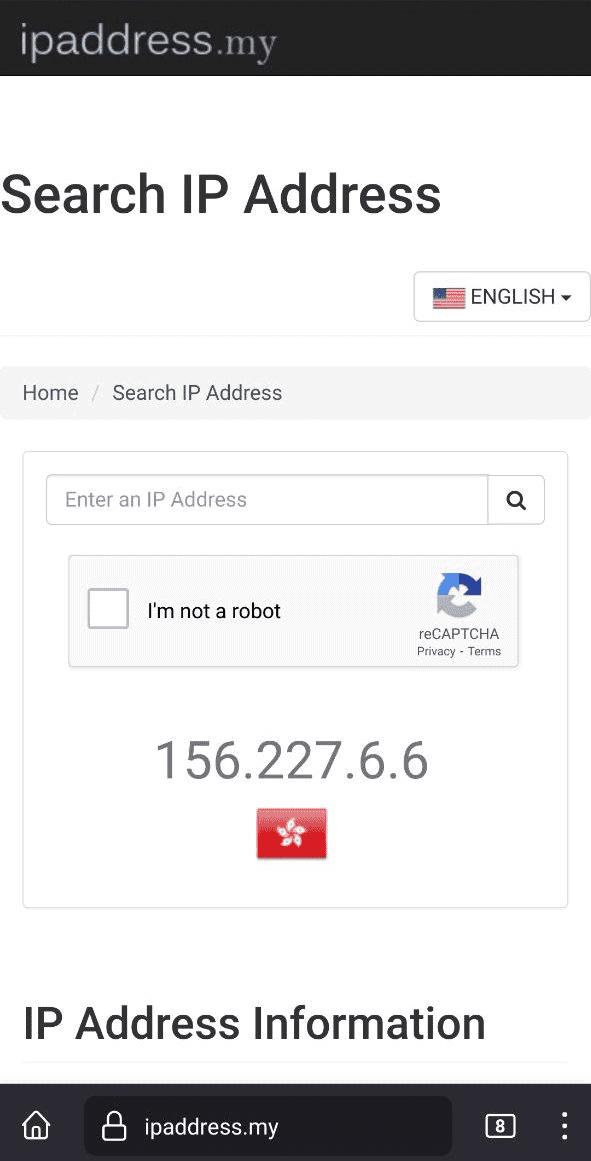

אנו משיקים את המנהרה ונכנסים לדפדפן לאתר המציג את הכתובת שלנו

על מנת להוסיף בנוחות VPN לטלפון שלך, התקן תוכנית להפקת קודי qr בשרת:

apt install -y qrencodeבהיותך בספריית התצורה, בצע את הצעד הבא:

qrencode -t ansiutf8 -r myphone.conf

לאחר מכן נכנסים לאפליקציית Wireguard בטלפון, לוחצים על + כדי ליצור מנהרה חדשה, בוחרים לסרוק את קוד ה-QR, לסרוק אותו, להפעיל את ה-VPN. לאחר מכן, נבדוק שאנו מציגים את כתובת השרת שלנו באמצעות כל משאב המציג את כתובת ה-IP הפלט.

עשית את זה!