लिनक्स सर्व्हरशी कनेक्ट होण्याचा प्राथमिक मार्ग म्हणजे SSH प्रोटोकॉल. या प्रकारचे कनेक्शन सुरक्षित आहे, कारण त्याद्वारे हस्तांतरित होणारा सर्व डेटा एन्क्रिप्ट केलेला आहे. क्रमाने ते SSH कनेक्शन स्थापित करा तुम्हाला ते ज्या रिमोट सर्व्हरशी कनेक्ट करायचे आहे त्यावर आणि वापरकर्त्याच्या बाजूला असलेल्या क्लायंटवर कॉन्फिगर करावे लागेल. SSH कनेक्शनसाठी भरपूर सॉफ्टवेअर आहे. Linux साठी, OpenSSH पॅकेज सर्वात लोकप्रिय आहे आणि Windows साठी लोक बहुतेक PuTTY वापरत आहेत.

चला उदाहरण म्हणून उबंटू सर्व्हर १८.०४ वापरून सर्व्हर कॉन्फिगरेशन जवळून पाहू आणि नंतर लिनक्स आणि विंडोजवरून सर्व्हरशी कनेक्ट करण्याचा प्रयत्न करू.

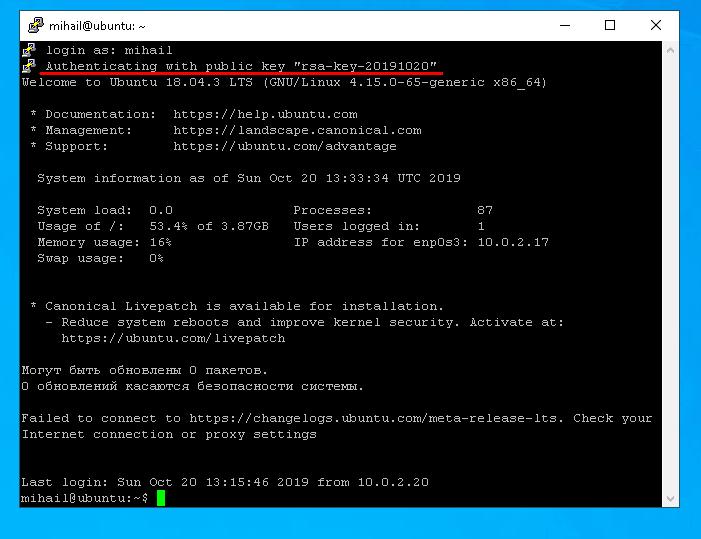

आपण जे काही करू ते एका सामान्य वापरकर्त्याच्या खात्यातून असेल. या प्रकरणात, आपण एक वापरकर्ता तयार केला आहे “मायकेल”, आणि“मूळ"खाते डीफॉल्टनुसार अक्षम केले जाते."

सर्व्हर साइड सेटअप

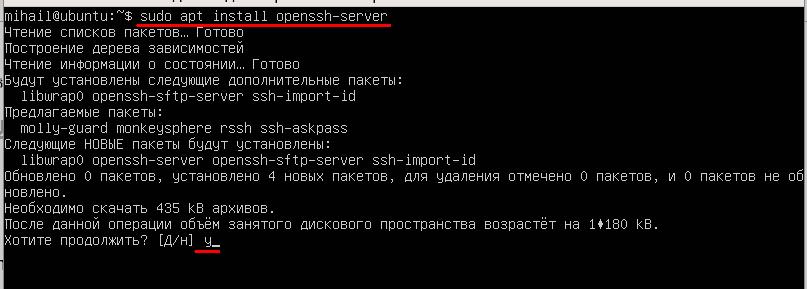

ही आज्ञा चालवून पॅकेज सेट करा:

sudo apt install openssh-server

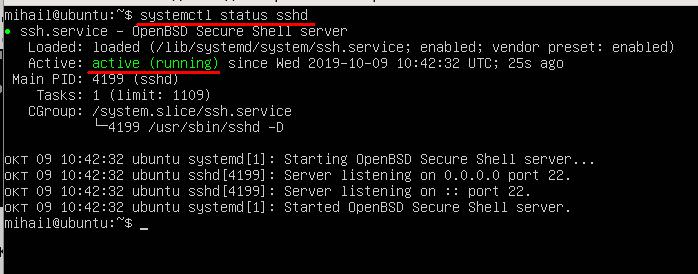

इंस्टॉलेशन पूर्ण झाल्यानंतर, सेवा चालू आहे याची खात्री करा. ही आज्ञा वापरा:

systemctl status sshd

स्थिती “सक्रिय (चालू)” म्हणजे सेवा सक्षम आहे आणि सामान्यपणे कार्यरत आहे.

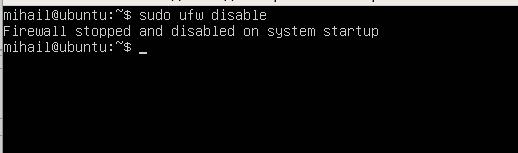

फायरवॉलद्वारे येणारे कनेक्शन ब्लॉक होऊ नये म्हणून, ते बंद करा, कारण या लेखात आपण नेटवर्क फायरवॉल कॉन्फिगर करणार नाही आहोत.

ही आज्ञा वापरा:

sudo ufw disable

या टप्प्यावर तुम्ही आधीच सर्व्हरशी कनेक्ट होऊ शकता. डीफॉल्ट सेटिंग्जसह सर्व्हर पासवर्ड-आधारित प्रमाणीकरणासह मानक पोर्ट २२ शी कनेक्शनची परवानगी देतो.

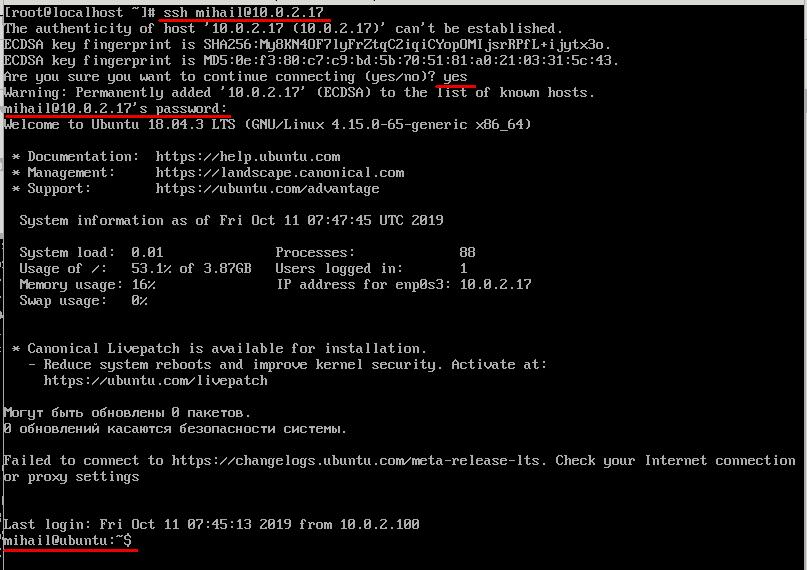

Linux वरून SSH कनेक्शन

नियमानुसार, OpenSSH क्लायंट Linux वर डिफॉल्टनुसार स्थापित केलेला असतो आणि त्याला अतिरिक्त मॅन्युअल कॉन्फिगरेशनची आवश्यकता नसते. ssh कमांडच्या मदतीने टर्मिनलवरून कनेक्शन स्थापित केले जाऊ शकते. या प्रकरणात पॅरामीटर्स रिमोट सर्व्हरचे वापरकर्तानाव आणि IP पत्ता असतील. आमच्या चाचणी सर्व्हरवर जे आम्ही उदाहरण म्हणून वापरत आहोत तेथे फक्त एकच खाते आहे "mihail", म्हणून आम्ही हे वापरू.

ssh [email protected]पहिल्या कनेक्शनवर तुम्हाला सर्व्हरची पब्लिक की डेटाबेसमध्ये जोडल्याची पुष्टी करावी लागेल, म्हणून प्रतिसाद द्या “होय". त्यानंतर तुम्ही पासवर्ड टाकू शकता. जर कनेक्शन यशस्वीरित्या झाले, तर तुम्हाला सर्व्हरच्या कमांड लाइनचा स्वागत मजकूर दिसेल. आता सर्व कमांड रिमोट सर्व्हरवरच कार्यान्वित होतील.

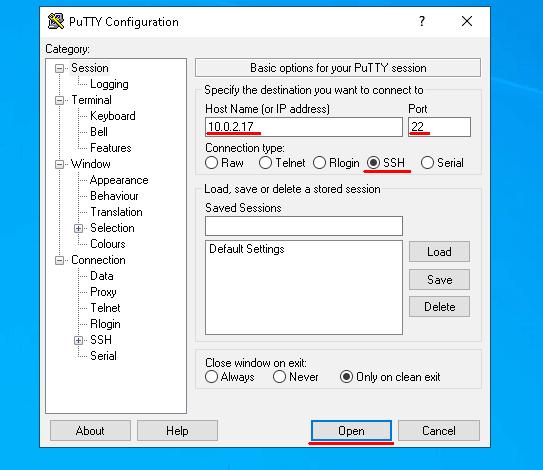

विंडोज वरून एसएसएच

पुट्टी उघडा आणि कनेक्शन पॅरामीटर्स सेट करा. स्विच "कनेक्शन प्रकार"कडे वळले आहे एसएसएच"" मध्ये आयपी अॅड्रेस एंटर करा.होस्ट नाव” फील्ड, डीफॉल्ट मूल्य 22 मध्येपोर्ट”आणि“ क्लिक करा.ओपन".

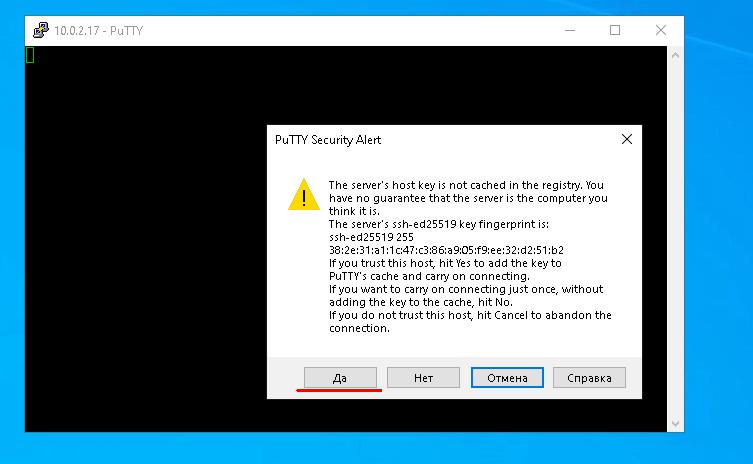

पहिल्या कनेक्शनवर पुटी तुम्हाला या सर्व्हरवर विश्वास आहे याची पुष्टी करण्यास सांगेल, म्हणून "होय"

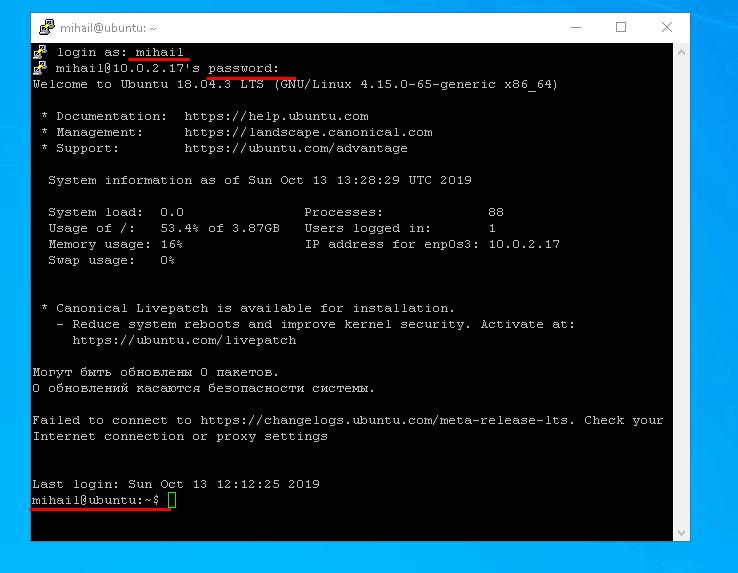

लॉगिन आणि पासवर्ड टाकल्यानंतर, तुम्हाला रिमोट सर्व्हरची कमांड लाइन दिसेल.

की द्वारे प्रमाणीकरण. सुरक्षिततेची वाढती पातळी

जेव्हा एखादा क्लायंट SSH द्वारे सर्व्हरशी सुरक्षित कनेक्शन स्थापित करण्याचा प्रयत्न करत असतो, तेव्हा कनेक्शनला परवानगी देण्यापूर्वी सर्व्हरला क्लायंटला प्रमाणित करणे (सत्यापित करणे) आवश्यक असते. आधी सांगितल्याप्रमाणे, पासवर्ड-आधारित प्रमाणीकरण सहसा डीफॉल्टनुसार वापरले जाते. ते मजबूत सुरक्षा प्रदान करत नाही, कारण ते क्रूरपणे वापरण्याचा नेहमीच एक मार्ग असतो. याशिवाय, स्क्रिप्ट्स वापरून SSH कनेक्शनवर पासवर्ड प्रमाणीकरण लागू होत नाही.

या प्रकारच्या कामांसाठी की द्वारे एक विशेष प्रमाणीकरण पद्धत आहे. मुद्दा असा आहे की क्लायंट खाजगी आणि सार्वजनिक की जनरेट करतो आणि नंतर सार्वजनिक की सर्व्हरला पाठवली जाते. त्यानंतर सर्व्हरशी कनेक्ट होण्यासाठी तुम्हाला पासवर्डची आवश्यकता नाही, कारण प्रमाणीकरण सार्वजनिक आणि खाजगी क्लायंट कीवर आधारित केले जाते. चांगल्या पातळीची सुरक्षा प्रदान करण्यासाठी, खाजगी कीचा प्रवेश मर्यादित केला पाहिजे. खाजगी की क्लायंटच्या बाजूला संग्रहित केली जाते आणि नेटवर्कद्वारे हस्तांतरित केली जात नाही या वस्तुस्थितीमुळे, ही पद्धत अधिक सुरक्षित मानली जाते.

Linux वर की द्वारे प्रमाणीकरण

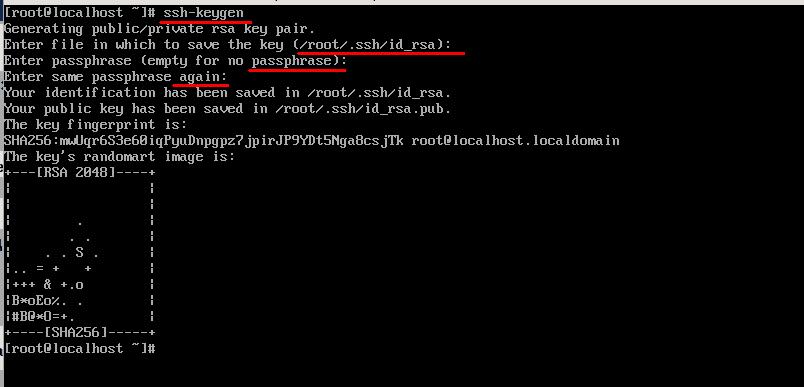

चला ssh-keygen युटिलिटी सॉफ्टवेअरच्या मदतीने क्लायंटवर पब्लिक आणि प्रायव्हेट की जनरेट करूया. हे टूल प्रायव्हेट कीचा मार्ग बदलण्याचे आणि अतिरिक्त सुरक्षिततेसाठी पासफ्रेज एंटर करण्याचे सुचवेल. सर्व विनंत्यांवर एंटर दाबून सर्व पॅरामीटर्स डीफॉल्टनुसार सोडा.

परिणामी, .ssh फोल्डरमधील होम डायरेक्टरीमध्ये तुम्हाला दोन फायली तयार झालेल्या आढळतील: id_rsa आणि id_rsa.pub ज्यामध्ये त्यानुसार खाजगी आणि सार्वजनिक की असतात.

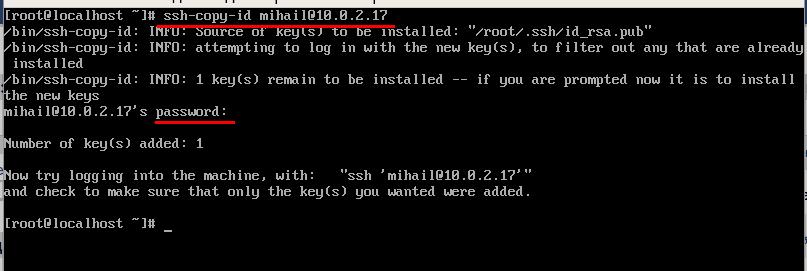

त्यानंतर, तुम्हाला सर्व्हरला पब्लिक की पाठवावी लागेल. ते करण्यासाठी, "id_rsa.pub"" मध्ये फाइल करा~/.ssh/authorized_keys"सर्व्हरवर फाइल. चला "च्या मदतीने सर्वात सोपा मार्ग निवडूया"एसएसपी-कॉपी-आयडी"टूल. सामान्य कनेक्शनप्रमाणेच सर्व्हरचा लॉगिन आणि आयपी अॅड्रेस एंटर करा. पासवर्ड एंटर केल्यानंतर, क्लायंटची पब्लिक की आपोआप सर्व्हरवर कॉपी होईल. ही कमांड चालवा:

ssh-copy-id [email protected]

हे सर्व केल्यानंतर, सर्व्हरला पासवर्ड टाकण्याची आवश्यकता राहणार नाही.

विंडोजवर की द्वारे प्रमाणीकरण

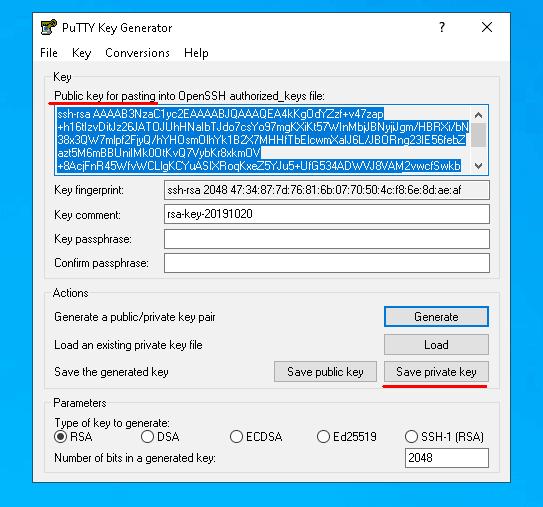

ओपन पुट्टीजेन आणि "व्युत्पन्न"कीज जनरेट करण्यासाठी, तुम्हाला फक्त तुमचा माउस स्क्रीनवर हलवावा लागेल आणि टूल रँडमली कीज जनरेट करेल.

कळा तयार झाल्यानंतर, “खाजगी की जतन करा"आणि तुमच्या डिस्कवरील प्रायव्हेट की असलेल्या फाइलमध्ये सेव्ह करा. तुम्हाला आवडणारा कोणताही मार्ग तुम्ही सेट करू शकता, परंतु थोड्या वेळाने तुम्हाला तो पुट्टीमध्ये निर्दिष्ट करावा लागेल. नंतर विंडोच्या वरून पब्लिक की कॉपी करा.

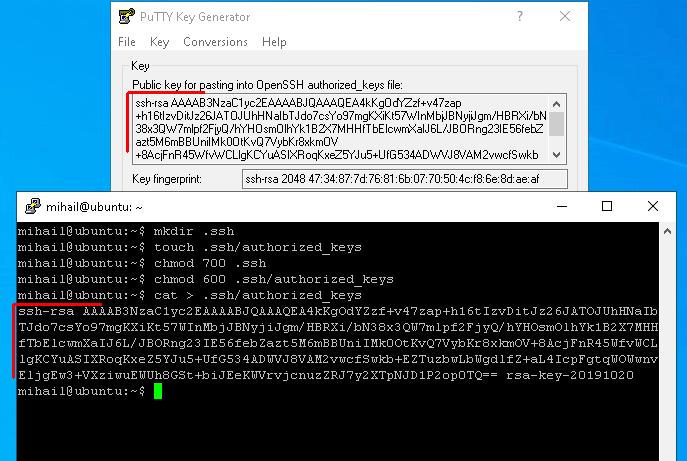

चला, टर्मिनलवर कॉपी करून पब्लिक की पाठवू. उघडा. पुटी आणि नेहमीप्रमाणे सर्व्हरशी कनेक्ट करा. आता "" तयार करूया..ssh/अधिकृत_कीज” आणि इतर वापरकर्त्यांना फाइलमध्ये प्रवेश करण्यापासून प्रतिबंधित करा, जेणेकरून ती फक्त निर्मात्यासाठी उपलब्ध असेल.

mkdir .ssh

touch .ssh/authorized_keys

chmod 700 .ssh

chmod 600 .ssh/authorized_keysफाइल तयार केल्यानंतर, क्लायंटची पब्लिक की त्यात घाला. मागील टप्प्यावर आपण पब्लिक की क्लिपबोर्डवर कॉपी केली होती. क्लिपबोर्डमध्ये काय आहे ते फाइलमध्ये रेकॉर्ड करण्यासाठी कॅट कमांड आणि आउटपुट रीडायरेक्शन वापरा.

cat > .ssh/authorized_keysकमांड एंटर केल्यानंतर, टर्मिनल विंडोमध्ये उजवे माऊस बटण क्लिक करा आणि क्लिपबोर्डमध्ये जे आहे ते पेस्ट करा. इनपुटची पुष्टी करण्यासाठी, "Ctrl + D”शॉर्टकट करा आणि सर्व्हरपासून डिस्कनेक्ट करा.

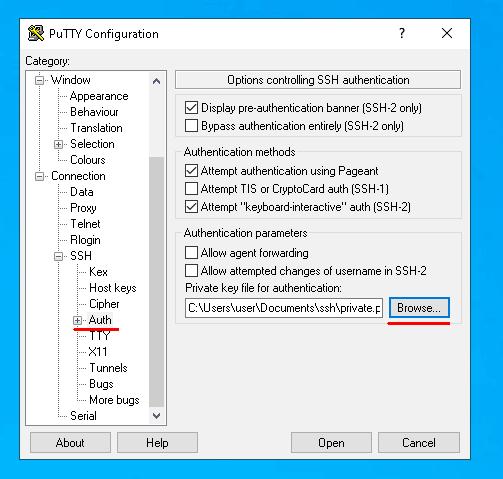

आता पुट्टीमध्ये प्रायव्हेट कीचा मार्ग निर्दिष्ट करू आणि पुन्हा सर्व्हरशी कनेक्ट करू.

आतापासून, सर्व्हरशी कनेक्ट होण्यासाठी तुम्हाला फक्त वापरकर्तानाव प्रविष्ट करावे लागेल. जर तुम्ही योग्य खाजगी की नसलेल्या दुसऱ्या डिव्हाइसवरून सर्व्हरशी कनेक्ट करण्याचा प्रयत्न करत असाल, तर सर्व्हर पासवर्डची विनंती करेल. की-आधारित प्रमाणीकरण सेट केल्यानंतर, तुम्ही पासवर्डद्वारे प्रवेश नाकारू शकता.