Windows Firewall არის ძირითადი კომპონენტი თქვენი სერვერის დასაცავად, ქსელის ტრაფიკის უსაფრთხოების უზრუნველსაყოფად და რესურსებზე წვდომის კონტროლისთვის. Windows Firewall-ის კონფიგურაცია მოითხოვს ფრთხილად ყურადღებას. ეს სტატია გთავაზობთ ნაბიჯ-ნაბიჯ სახელმძღვანელოს Windows Firewall-ში წესების დაყენების შესახებ თქვენი სერვერის დასაცავად.

ნაბიჯი 1: სერვერზე წვდომა

კონფიგურაციის დასაწყებად, თქვენ გჭირდებათ სერვერზე წვდომა. შედით სერვერზე მეშვეობით RDP or VNCადმინისტრატორის ანგარიშის გამოყენებით.

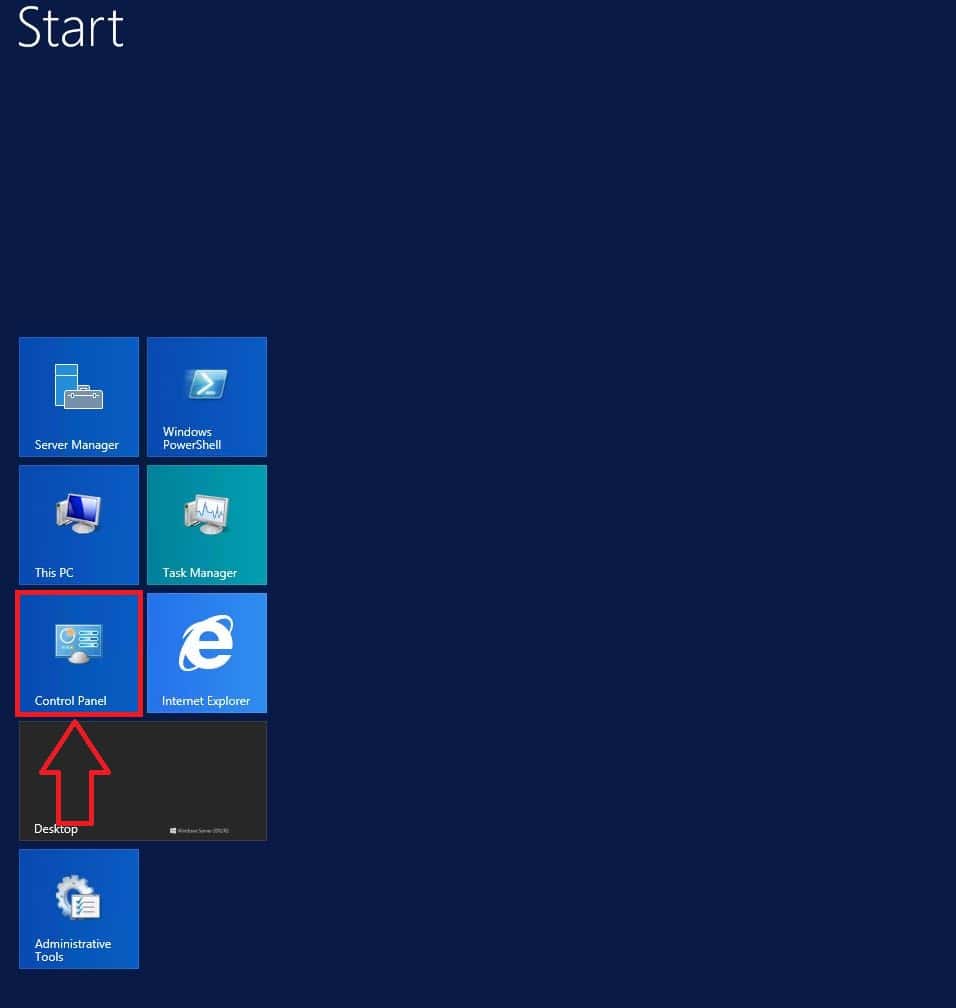

ნაბიჯი 2: საკონტროლო პანელის გახსნა

გახსენით პანელი თქვენს სერვერზე. ამის გაკეთება შეგიძლიათ Start მენიუდან -> Control Panel.

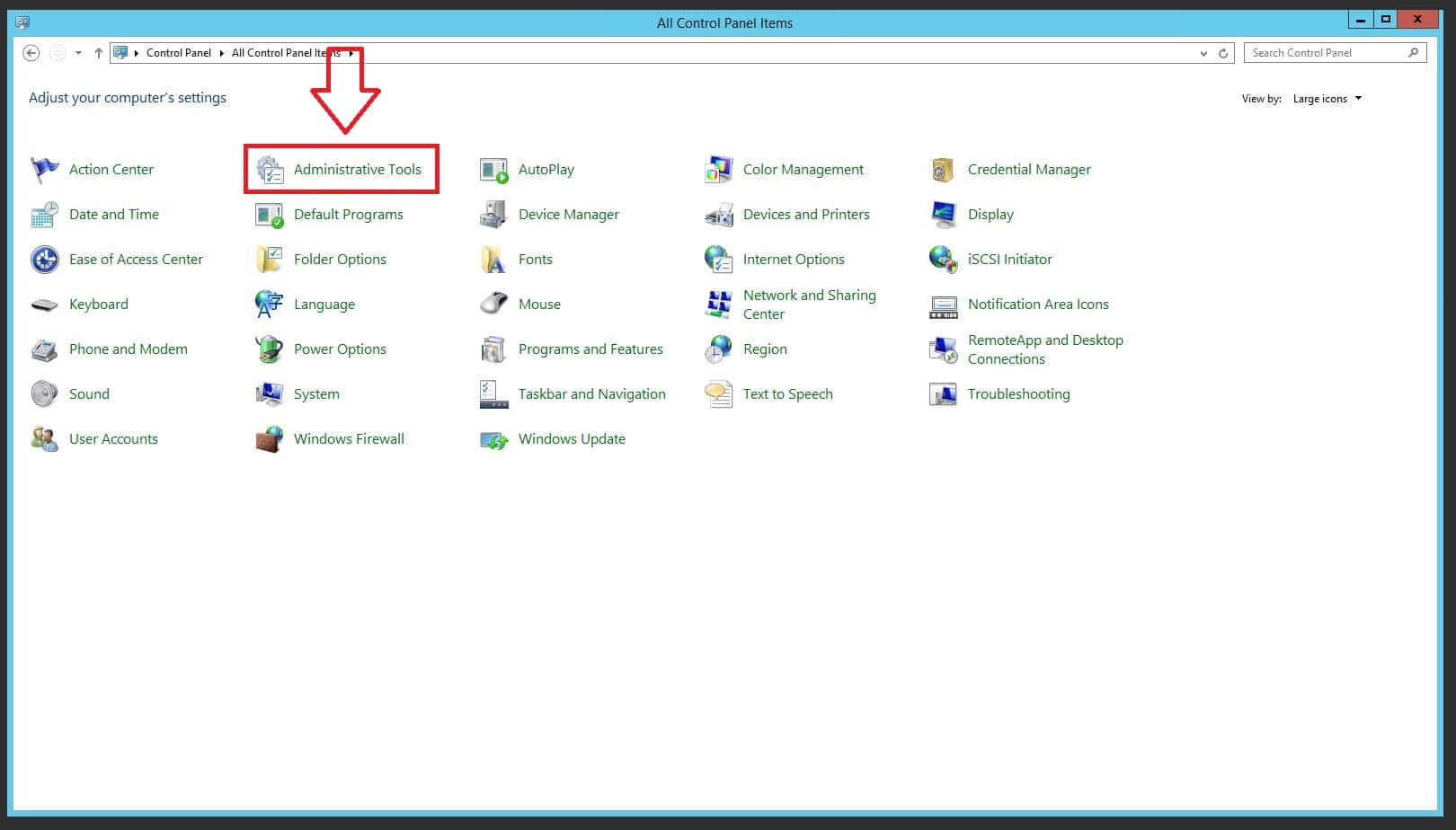

ნაბიჯი 3: ადმინისტრაციაზე წვდომა

გადადით საკონტროლო პანელში "ადმინისტრაციული ხელსაწყოების" განყოფილებაში. აქ ნახავთ ინსტრუმენტებს უსაფრთხოებისა და სერვერის სხვა ასპექტების მართვისთვის.

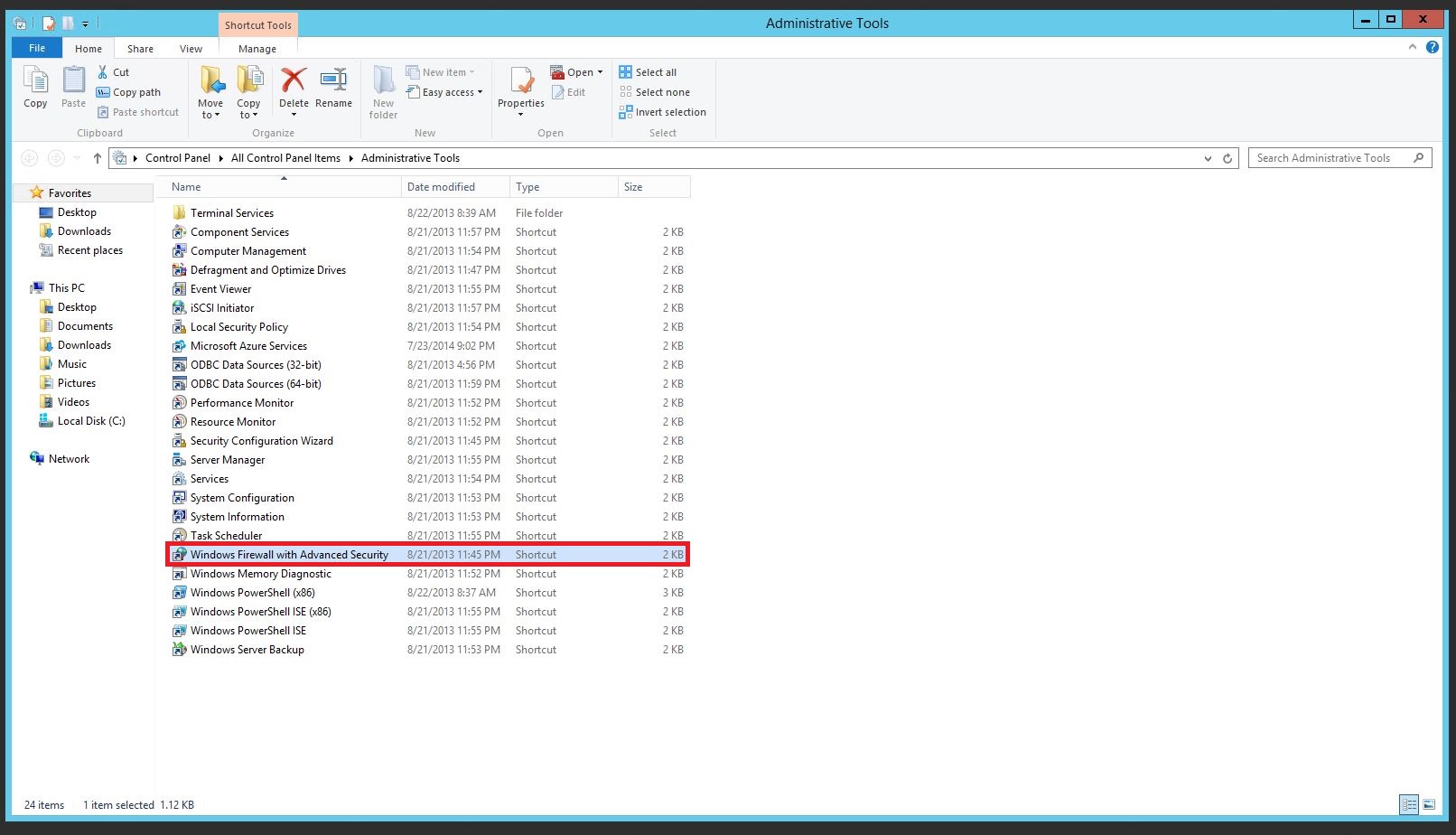

ნაბიჯი 4: Windows Firewall-ის გაშვება

გაუშვით Windows Firewall გაძლიერებული უსაფრთხოების რეჟიმში. ეს უზრუნველყოფს ქსელის რესურსებზე წვდომის უფრო დეტალურ მართვას.

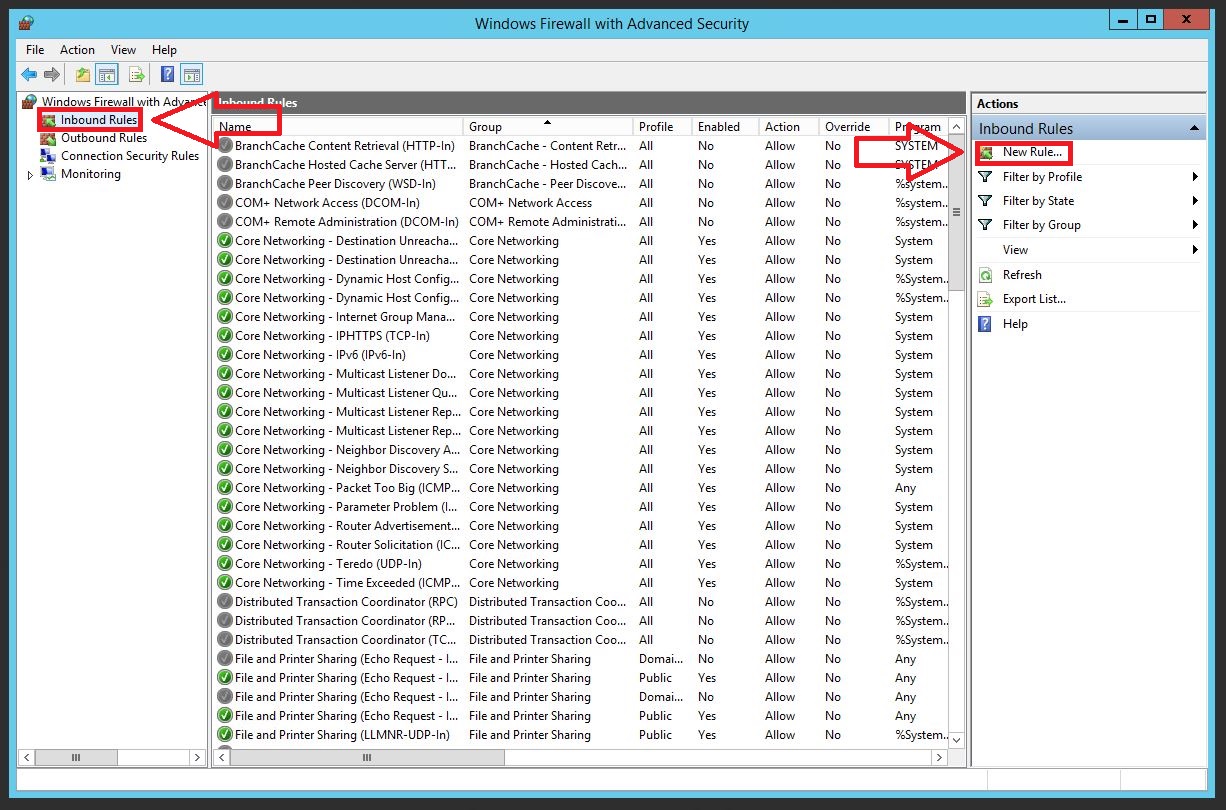

ნაბიჯი 5: შექმენით წესი

ახალი წესის დასამატებლად გადადით განყოფილებაში „შემავალი წესები“. აქ აირჩიეთ „ახალი წესი“ დაყენების დასაწყებად.

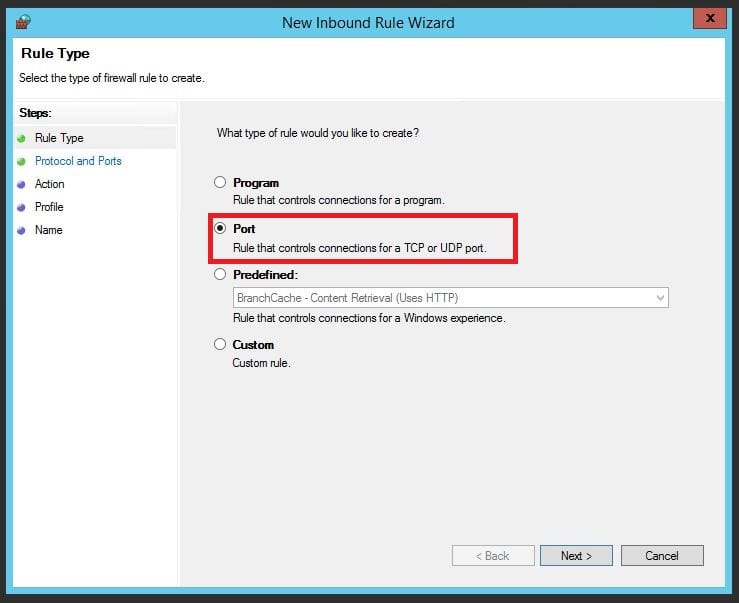

ნაბიჯი 6: წესის ტიპის არჩევა

წესების შექმნის ოსტატში აირჩიეთ წესის ტიპი თქვენი ამოცანის მიხედვით. მაგალითად, პორტის მართვისთვის აირჩიეთ "პორტის წესი" და დააჭირეთ "შემდეგი".

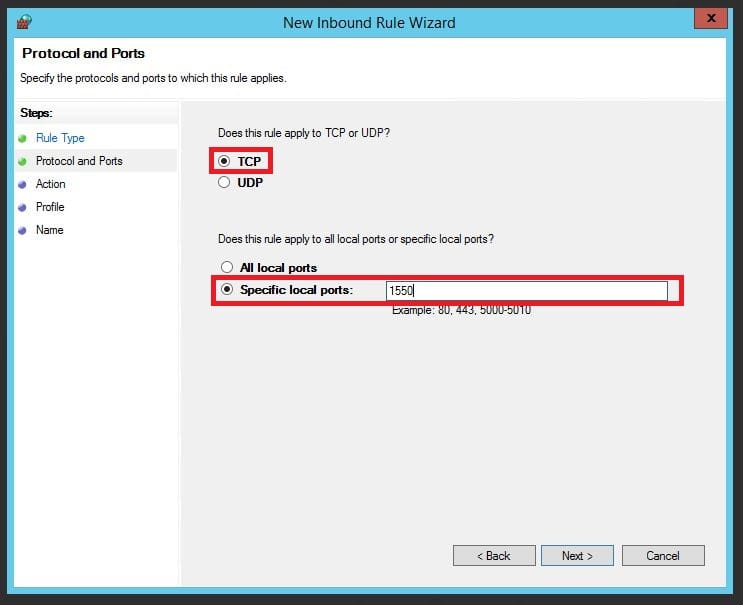

ნაბიჯი 7: პროტოკოლისა და პორტის კონფიგურაცია

მიუთითეთ საჭირო პროტოკოლი და პორტი. მაგალითად, TCP პროტოკოლისთვის და პორტისთვის 1550, აირჩიეთ შესაბამისი პარამეტრები და გააგრძელეთ.

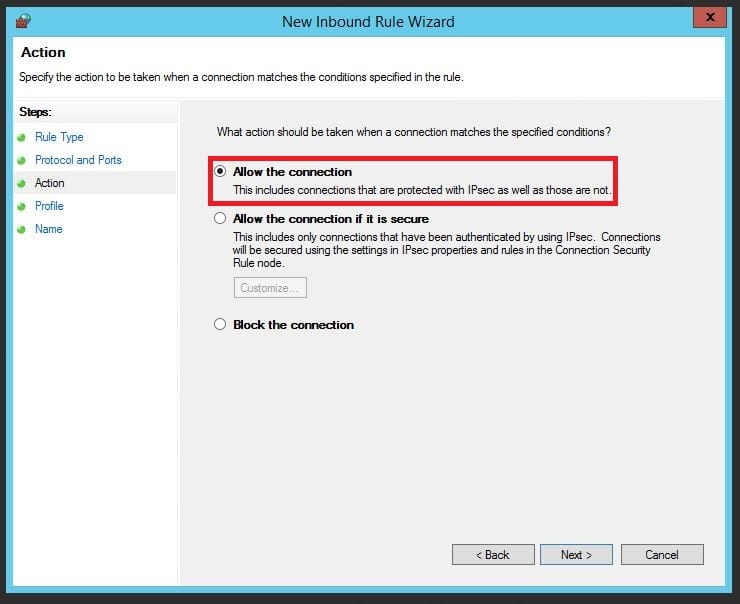

ნაბიჯი 8: მოქმედების დაზუსტება

აირჩიეთ მოქმედება, რომელიც შესრულდება მოცემული პირობებისთვის. პორტის გახსნის შემთხვევაში აირჩიეთ „დაკავშირების დაშვება“.

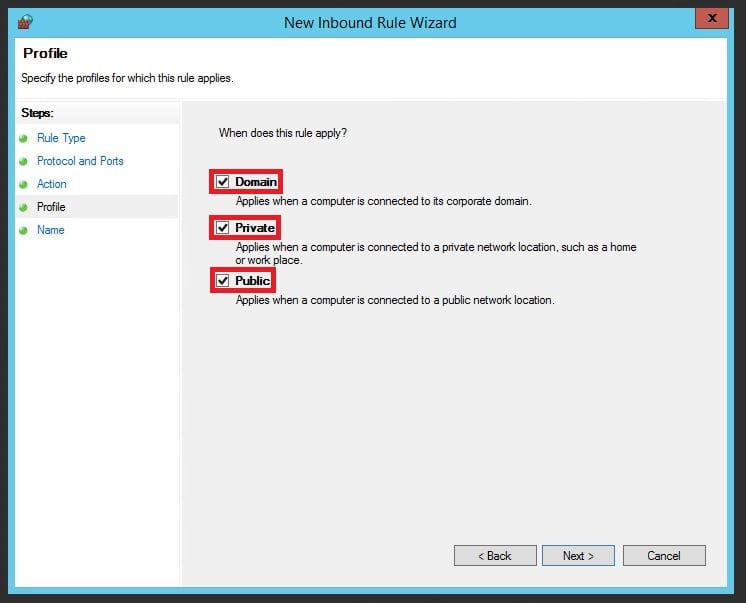

ნაბიჯი 9: პროფილებზე წესის გამოყენება

მიუთითეთ რომელ პროფილებზე გავრცელდება ეს წესი. ეს განსაზღვრავს სცენარებს, რომლებშიც წესი აქტიური იქნება.

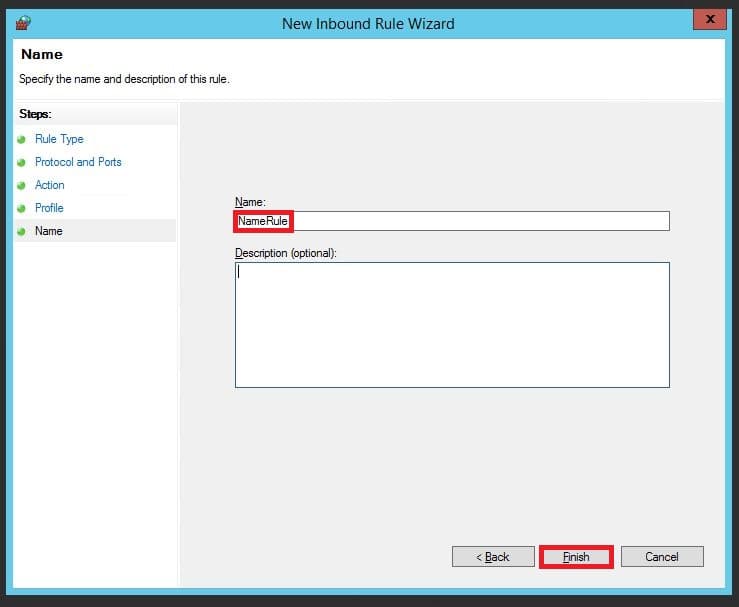

ნაბიჯი 10: წესის დასახელება და აღწერა

დასკვნით ეტაპზე, დაასახელეთ და აღწერეთ თქვენი წესი, რომ უფრო ადვილი იყოს შემდგომი მითითება. შემდეგ დააჭირეთ ღილაკს "დასრულება" პარამეტრების შესანახად.

დასკვნა

Windows Firewall-ის ფრთხილად კონფიგურაცია არის თქვენი სერვერის უსაფრთხოების გასაღები. ამ ნაბიჯების დაცვით, შეგიძლიათ ეფექტურად მართოთ ქსელის რესურსებზე წვდომა და დაიცვათ თქვენი სისტემა არასასურველი ტრაფიკისგან.