ໃນປັດຈຸບັນ, ເຕັກໂນໂລຢີ VPN ກາຍເປັນທີ່ນິຍົມຫລາຍຂຶ້ນ. ຜູ້ໃຊ້ທົ່ວໄປໃຊ້ VPN ເພື່ອເຂົ້າເຖິງອິນເຕີເນັດຢ່າງປອດໄພ. ມັນຍັງຊ່ວຍເຂົ້າຫາເວັບໄຊທ໌ແລະການບໍລິການທີ່ຖືກບລັອກໃນທ້ອງຖິ່ນແລະປ້ອງກັນພຶດຕິກໍາທີ່ເປັນອັນຕະລາຍພາຍນອກທີ່ເປັນໄປໄດ້. ເມື່ອທ່ານກໍາລັງເຊື່ອມຕໍ່ກັບເຄື່ອງແມ່ຂ່າຍ VPN, ມີອຸໂມງທີ່ປອດໄພລະຫວ່າງຄອມພິວເຕີຂອງທ່ານແລະເຄື່ອງແມ່ຂ່າຍທີ່ບໍ່ສາມາດເຂົ້າເຖິງໄດ້ຈາກພາຍນອກ, ດັ່ງນັ້ນເຄື່ອງແມ່ຂ່າຍ VPN ກາຍເປັນຈຸດເຊື່ອມຕໍ່ອິນເຕີເນັດຂອງທ່ານ. ມີຫຼາຍການບໍລິການ VPN ຢູ່ທີ່ນັ້ນ, ທັງບໍ່ເສຍຄ່າແລະເສຍເງິນ, ແຕ່ຖ້າພວກເຂົາບໍ່ເຮັດວຽກສໍາລັບທ່ານດ້ວຍເຫດຜົນບາງຢ່າງ, ທ່ານສາມາດຕັ້ງຄ່າເຄື່ອງແມ່ຂ່າຍ VPN ຂອງທ່ານເອງໄດ້ຕະຫຼອດເວລາ.

ເພື່ອດໍາເນີນການ oun VPN ຂອງທ່ານ, ທ່ານຄວນ ເຊົ່າເຄື່ອງແມ່ຂ່າຍ VPS. ມີຊອບແວທີ່ແຕກຕ່າງກັນທີ່ຊ່ວຍໃຫ້ທ່ານສ້າງການເຊື່ອມຕໍ່ VPN. ມັນແຕກຕ່າງຈາກກັນແລະກັນໂດຍລະບົບປະຕິບັດການທີ່ສະຫນັບສະຫນູນແລະສູດການຄິດໄລ່ທີ່ໃຊ້. ພວກເຮົາຈະພິຈາລະນາສອງວິທີການເອກະລາດເພື່ອຕັ້ງຄ່າເຄື່ອງແມ່ຂ່າຍ VPN. ອັນທໍາອິດແມ່ນອີງໃສ່ໂປໂຕຄອນ PPTP ທີ່ຖືກພິຈາລະນາວ່າລ້າສະໄຫມແລະບໍ່ມີຄວາມປອດໄພແຕ່ກໍ່ງ່າຍຕໍ່ການຕັ້ງຄ່າ. ອີກອັນໜຶ່ງໃຊ້ຊອບແວ OpenVPN ທີ່ທັນສະໄໝ ແລະປອດໄພ ແຕ່ຕ້ອງການການຕິດຕັ້ງແອັບພລິເຄຊັນລູກຄ້າຂອງພາກສ່ວນທີສາມ ແລະຂະບວນການຕິດຕັ້ງຢ່າງລະອຽດກວ່າ.

ໃນສະພາບແວດລ້ອມການທົດສອບຂອງພວກເຮົາ, ພວກເຮົາຈະໃຊ້ເຄື່ອງແມ່ຂ່າຍ virtual ທີ່ຂັບເຄື່ອນໂດຍ Ubuntu Server 18.04. ໄຟວໍຈະຖືກປິດຢູ່ໃນເຊີບເວີເພາະວ່າການຕັ້ງຄ່າຂອງມັນສົມຄວນໄດ້ຮັບບົດຄວາມແຍກຕ່າງຫາກ. ພວກເຮົາຈະອະທິບາຍຂະບວນການຕິດຕັ້ງໃນ Windows 10.

ການກະກຽມ

ບໍ່ວ່າເຈົ້າເລືອກເຊີບເວີ VPN ໃດ, ການເຂົ້າເຖິງອິນເຕີເນັດຈະຖືກຕັ້ງຄ່າໂດຍວິທີການປະສົມປະສານຂອງລະບົບປະຕິບັດການ. ເພື່ອເປີດການເຂົ້າເຖິງອິນເຕີເນັດຜ່ານສ່ວນຕິດຕໍ່ບໍລິການພາຍນອກ, ທ່ານຕ້ອງອະນຸຍາດໃຫ້ສົ່ງຕໍ່ແພັກເກັດລະຫວ່າງອິນເຕີເຟດ ແລະຕັ້ງຄ່າການແປທີ່ຢູ່ເຄືອຂ່າຍ.

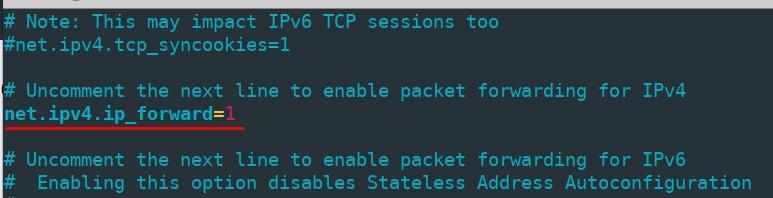

ເພື່ອສະຫຼັບການສົ່ງຕໍ່ແພັກເກັດເປີດໄຟລ໌ “/etc/sysctl.conf” ແລະປ່ຽນແປງ “net.ipv4.ip_forward” ຄ່າພາລາມິເຕີເຂົ້າໄປໃນ 1.

ໃນຄໍາສັ່ງທີ່ຈະນໍາໃຊ້ການປ່ຽນແປງໂດຍບໍ່ມີການ reboot ຄອມພິວເຕີ, ດໍາເນີນການຄໍາສັ່ງ

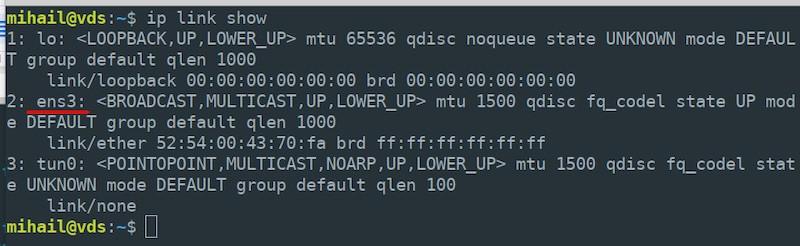

sudo sysctl -p /etc/sysctl.confການແປທີ່ຢູ່ເຄືອຂ່າຍຖືກຕັ້ງຄ່າໂດຍວິທີການຂອງ iptables. ທໍາອິດ, ໃຫ້ກວດເບິ່ງຊື່ຂອງການໂຕ້ຕອບເຄືອຂ່າຍພາຍນອກຂອງທ່ານທີ່ແລ່ນຄໍາສັ່ງ "ສະແດງການເຊື່ອມຕໍ່ ip" - ທ່ານຈະຕ້ອງການມັນໃນຂັ້ນຕອນຕໍ່ໄປ. ຊື່ຂອງພວກເຮົາແມ່ນ “ens3”.

ເປີດໃຊ້ການແປທີ່ຢູ່ເຄືອຂ່າຍຢູ່ໃນສ່ວນຕິດຕໍ່ພາຍນອກຂອງທ່ານສໍາລັບທຸກ nodes ເຄືອຂ່າຍທ້ອງຖິ່ນ.

sudo iptables -t nat -A POSTROUTING -o ens3 -j MASQUERADEໃຫ້ສັງເກດວ່າທ່ານຈໍາເປັນຕ້ອງລະບຸຊື່ທີ່ແທ້ຈິງຂອງການໂຕ້ຕອບຂອງເຄື່ອງແມ່ຂ່າຍຂອງທ່ານ, ມັນສາມາດແຕກຕ່າງຈາກພວກເຮົາ.

ຕາມຄ່າເລີ່ມຕົ້ນ, ກົດລະບຽບທັງໝົດທີ່ສ້າງຂຶ້ນໂດຍ iptables ຈະຖືກຣີເຊັດຫຼັງຈາກເຊີບເວີຣີສະຕາດ. ເພື່ອປ້ອງກັນສິ່ງນັ້ນ, ໃຫ້ໃຊ້ "iptables-persistent" ປະໂຫຍດ. ຕິດຕັ້ງແພັກເກັດຕໍ່ໄປນີ້:

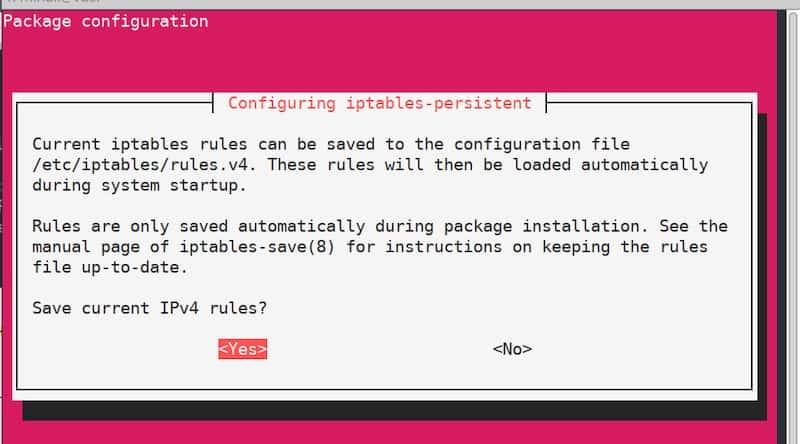

sudo apt install iptables-persistentໃນບາງຈຸດໃນລະຫວ່າງຂະບວນການຕິດຕັ້ງ, ທ່ານຈະເຫັນປ່ອງຢ້ຽມການຕັ້ງຄ່າທີ່ຈະແນະນໍາໃຫ້ທ່ານບັນທຶກກົດລະບຽບ iptables ໃນປະຈຸບັນ. ເນື່ອງຈາກກົດລະບຽບຖືກກໍານົດແລ້ວ, ພຽງແຕ່ຢືນຢັນແລະຄລິກ "Yes" ສອງເທື່ອ. ນັບຕັ້ງແຕ່ນີ້ກົດລະບຽບຈະຖືກນໍາໃຊ້ໂດຍອັດຕະໂນມັດຫຼັງຈາກເຄື່ອງແມ່ຂ່າຍໃຫມ່.

ເຊີບເວີ PPTP

ການຕັ້ງຄ່າເຊີບເວີ

ຕິດຕັ້ງແພັກເກັດ:

sudo apt install pptpdຫຼັງຈາກການຕິດຕັ້ງສິ້ນສຸດລົງ, ເປີດໄຟລ໌ “/etc/pptpd.conf” ໃນຕົວແກ້ໄຂຂໍ້ຄວາມໃດໆແລະແກ້ໄຂມັນເຊັ່ນນີ້:

option /etc/ppp/pptpd-options #path to the settings file

logwtmp #client connections logging mechanism

connections 100 #number of simultaneous connections

localip 172.16.0.1 #the address that will serve as a client gateway

remoteip 172.16.0.2-200 #range of addressesຫຼັງຈາກນັ້ນ, ແກ້ໄຂໄຟລ໌ “/etc/ppp/pptpd-options”. ຕົວກໍານົດການສ່ວນໃຫຍ່ຖືກຕັ້ງຄ່າໂດຍຄ່າເລີ່ມຕົ້ນ.

#name of the service for new client records

name pptpd#restrict obsolete authentication methods

refuse-pap

refuse-chap

refuse-mschap#allow a more secure authentication method

require-mschap-v2#enable encryption

require-mppe-128#specify dns servers for clients (use any available servers)

ms-dns 8.8.8.8

ms-dns 8.8.4.4proxyarp

nodefaultroute

lock

nobsdcomp

novj

novjccomp

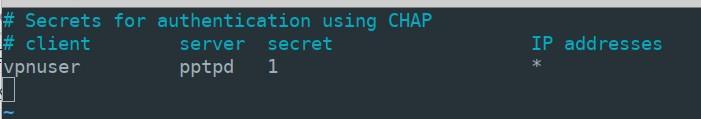

nologfdໃນຂັ້ນຕອນຕໍ່ໄປ, ທ່ານຈະຕ້ອງສ້າງບັນທຶກສໍາລັບການເຊື່ອມຕໍ່ລູກຄ້າ. ໃຫ້ເວົ້າວ່າທ່ານຕ້ອງການເພີ່ມຜູ້ໃຊ້ "vpnuser" ມີລະຫັດຜ່ານ "1" ແລະອະນຸຍາດໃຫ້ແກ້ໄຂແບບເຄື່ອນໄຫວສໍາລັບລາວ. ເປີດໄຟລ໌ “/etc/ppp/chap-secrets” ແລະເພີ່ມແຖວຕໍ່ໄປນີ້ດ້ວຍຕົວກໍານົດການຂອງຜູ້ໃຊ້ໃນຕອນທ້າຍຂອງໄຟລ໌:

vpnuser pptpd 1 *"pptpd" ຄ່າແມ່ນຊື່ຂອງການບໍລິການທີ່ພວກເຮົາລະບຸໄວ້ໃນໄຟລ໌ "pptpd-options"ທີ່ຢູ່ ແທນທີ່ "*" ທ່ານສາມາດລະບຸທີ່ຢູ່ IP ຄົງທີ່. ໃນຜົນໄດ້ຮັບ, ໄຟລ໌ "ບົດຄວາມລັບ" ຄວນເບິ່ງຄືນີ້:

ເພື່ອນຳໃຊ້ການຕັ້ງຄ່າ ຣີເຊັດ pptpd ບໍລິການແລະເພີ່ມມັນໃສ່ autoloading.

sudo systemctl restart pptpd

sudo systemctl enable pptpdການຕັ້ງຄ່າເຊີບເວີສຳເລັດແລ້ວ.

ການຕັ້ງຄ່າລູກຄ້າ

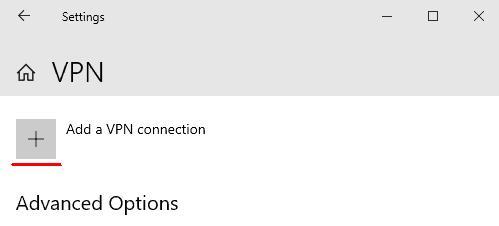

ເປີດ "ເລີ່ມຕົ້ນ" - "ການຕັ້ງຄ່າ" - ເຄືອຂ່າຍ ແລະອິນເຕີເນັດ - “ VPN” ແລະຄິກ "ເພີ່ມການເຊື່ອມຕໍ່ VPN"

ໃສ່ຕົວກໍານົດການເຊື່ອມຕໍ່ຢູ່ໃນປ່ອງຢ້ຽມທີ່ເປີດແລະຄລິກ “ ບັນທຶກ”

- ຜູ້ໃຫ້ບໍລິການ VPN: “Windows (ໃນຕົວ)”

- ຊື່ການເຊື່ອມຕໍ່: “vpn_connect” (ທ່ານສາມາດເລືອກຊື່ໃດກໍໄດ້)

- ຊື່ ຫຼືທີ່ຢູ່ເຊີບເວີ: (ລະບຸທີ່ຢູ່ IP ພາຍນອກຂອງເຊີບເວີ)

- ປະເພດ VPN: "ອັດຕະໂນມັດ"

- ປະເພດຂອງຂໍ້ມູນການເຂົ້າສູ່ລະບົບ: “ຊື່ຜູ້ໃຊ້ ແລະລະຫັດຜ່ານ”

- ຊື່ຜູ້ໃຊ້: vpnuser (ຊື່ທີ່ລະບຸໄວ້ໃນໄຟລ໌ “chap-secrets” ໃນເຊີບເວີ)

- ລະຫັດຜ່ານ: 1 (ເຊັ່ນດຽວກັນກັບໄຟລ໌ "ບົດຄວາມລັບ")

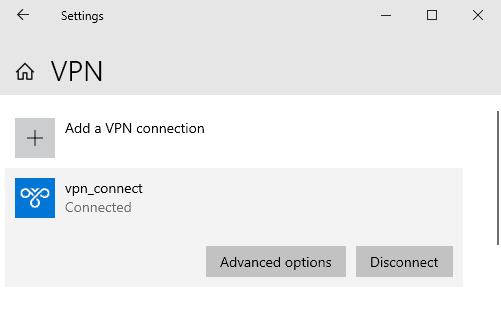

ຫຼັງຈາກບັນທຶກຕົວກໍານົດການ, ທ່ານຈະເຫັນການເຊື່ອມຕໍ່ VPN ໃຫມ່ຢູ່ໃນປ່ອງຢ້ຽມ. ຄລິກຊ້າຍການເຊື່ອມຕໍ່ ແລະເລືອກ “ ເຊື່ອມຕໍ່”. ໃນກໍລະນີຂອງການເຊື່ອມຕໍ່ສົບຜົນສໍາເລັດ, ທ່ານຈະເຫັນ “ ເຊື່ອມຕໍ່” ສະຖານະພາບ.

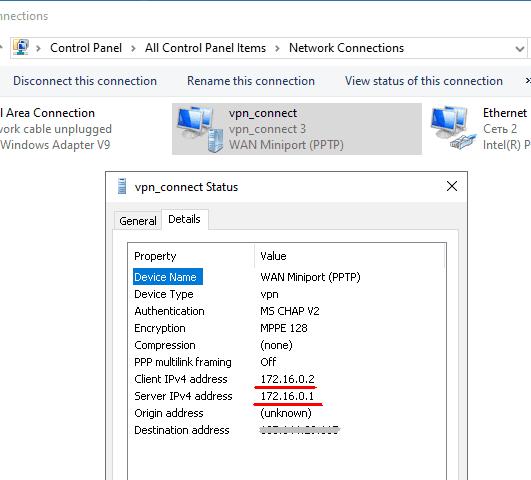

ໃນຕົວເລືອກ, ທ່ານຈະພົບເຫັນທີ່ຢູ່ພາຍໃນຂອງລູກຄ້າແລະເຄື່ອງແມ່ຂ່າຍ. ພາກສະຫນາມ "ທີ່ຢູ່ປາຍທາງ" ສະແດງທີ່ຢູ່ເຊີບເວີພາຍນອກ.

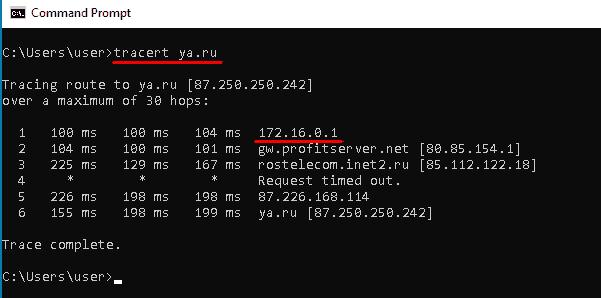

ເມື່ອເຊື່ອມຕໍ່, ທີ່ຢູ່ IP ພາຍໃນຂອງເຄື່ອງແມ່ຂ່າຍ, 172.16.0.1 ໃນກໍລະນີຂອງພວກເຮົາ, ກາຍເປັນປະຕູເລີ່ມຕົ້ນສໍາລັບແພັກເກັດທີ່ສົ່ງອອກທັງຫມົດ.

ການນໍາໃຊ້ການບໍລິການອອນໄລນ໌ໃດໆ, ທ່ານສາມາດໃຫ້ແນ່ໃຈວ່າທີ່ຢູ່ IP ພາຍນອກຂອງຄອມພິວເຕີໃນປັດຈຸບັນແມ່ນຄືກັນກັບທີ່ຢູ່ IP ຂອງເຄື່ອງແມ່ຂ່າຍ VPN ຂອງທ່ານ.

ເຊີຟເວີ OpenVPN

ການຕັ້ງຄ່າເຊີບເວີ

ໃຫ້ສົ່ງເສີມລະດັບການອະນຸຍາດຂອງຜູ້ໃຊ້ໃນປະຈຸບັນເພາະວ່າສໍາລັບການຕັ້ງຄ່າຕໍ່ໄປຂອງພວກເຮົາພວກເຮົາຈະຕ້ອງການການເຂົ້າເຖິງຮາກ.

sudo -sຕິດຕັ້ງແພັກເກັດທີ່ຈໍາເປັນທັງຫມົດ. ພວກເຮົາຈະຕ້ອງການ "ງ່າຍ RSA" packet ເພື່ອຈັດການລະຫັດການເຂົ້າລະຫັດ.

apt install openvpn easy-rsa iptables-persistentອະນຸຍາດໃຫ້ເຊື່ອມຕໍ່ຂາເຂົ້າຢູ່ໃນພອດ 1194 ຜ່ານໂປຣໂຕຄໍ UDP ແລະນຳໃຊ້ກົດລະບຽບ iptables.

sudo iptables -I INPUT -p udp --dport 1194 -j ACCEPT

sudo netfilter-persistent saveສ້າງໄດເລກະທໍລີທີ່ມີໄຟລ໌ທີ່ຄັດລອກຈາກຊຸດ "Easy-RSA" ແລະໄປຫາມັນ.

make-cadir ~/openvpn

cd ~/openvpnສ້າງໂຄງສ້າງພື້ນຖານຫຼັກສາທາລະນະ (PKI).

./easyrsa init-pkiສ້າງໃບຢັ້ງຢືນຮາກຂອງໃບຢັ້ງຢືນ (CA).

./easyrsa build-caໃນລະຫວ່າງຂະບວນການສ້າງ, ທ່ານຈະຖືກເຕືອນໃຫ້ຕັ້ງ ແລະຈື່ລະຫັດຜ່ານ. ນອກນັ້ນທ່ານຍັງຈະຕ້ອງຕອບຄໍາຖາມແລະໃສ່ຂໍ້ມູນກ່ຽວກັບເຈົ້າຂອງກະແຈ. ທ່ານສາມາດປ່ອຍໃຫ້ຄ່າເລີ່ມຕົ້ນທີ່ສະຫນອງໃຫ້ຢູ່ໃນວົງເລັບສີ່ຫຼ່ຽມ. ກົດ "Enter" ເພື່ອສະຫຼຸບການປ້ອນຂໍ້ມູນ.

ສ້າງລະຫັດສ່ວນຕົວແລະການຮ້ອງຂໍໃບຢັ້ງຢືນ. ເປັນການໂຕ້ຖຽງ, ລະບຸຊື່ທີ່ມັກ; ໃນກໍລະນີຂອງພວກເຮົາ, ມັນແມ່ນ "vpn-server".

./easyrsa gen-req vpn-server nopassປ່ອຍໃຫ້ຄ່າ Common Name ເປັນຄ່າເລີ່ມຕົ້ນ.

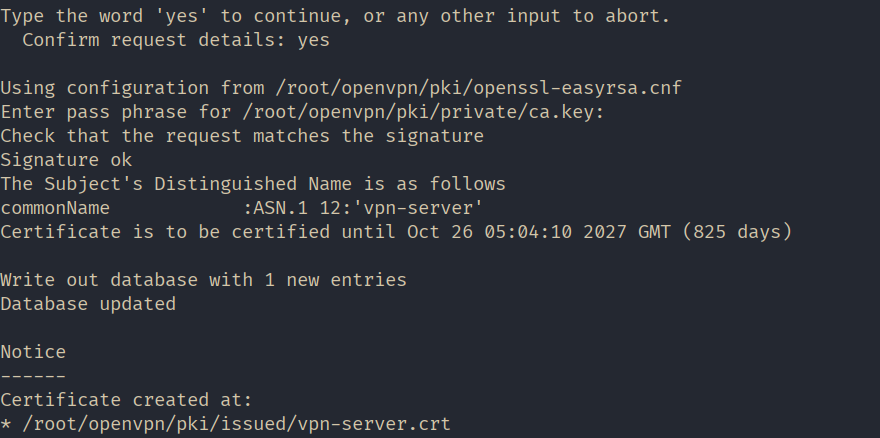

ເຊັນຊື່ການຮ້ອງຂໍໃບຢັ້ງຢືນເຊີບເວີທີ່ສ້າງຂຶ້ນ.

./easyrsa sign-req server vpn-serverໃນຂັ້ນຕອນນີ້, ຕອບ "ແມ່ນ" ເພື່ອຢືນຢັນລາຍເຊັນ, ຫຼັງຈາກນັ້ນໃສ່ລະຫັດຜ່ານທີ່ສ້າງຂຶ້ນໃນລະຫວ່າງການສ້າງໃບຢັ້ງຢືນຮາກ.

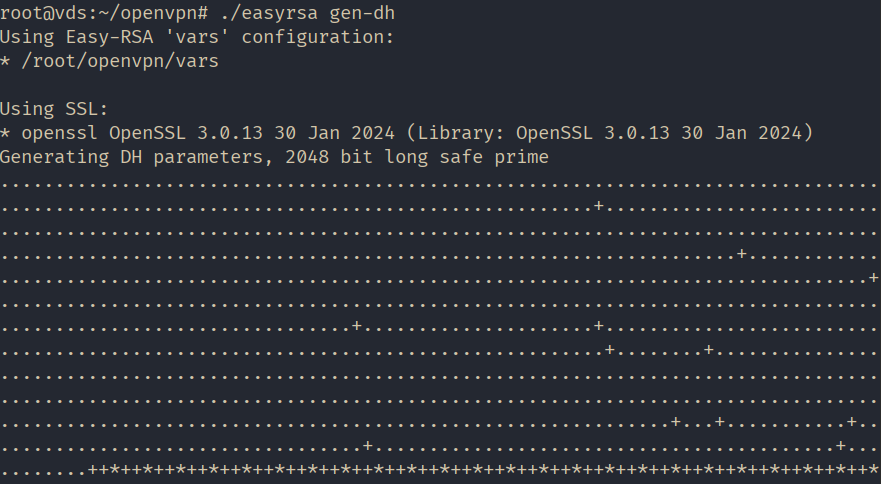

ສ້າງພາລາມິເຕີ Diffie-Hellman. ຕົວກໍານົດການເຫຼົ່ານີ້ຖືກນໍາໃຊ້ສໍາລັບການແລກປ່ຽນທີ່ສໍາຄັນທີ່ປອດໄພລະຫວ່າງເຄື່ອງແມ່ຂ່າຍແລະລູກຄ້າ.

./easyrsa gen-dh

ໄຟລ໌ທີ່ຈໍາເປັນທັງໝົດໄດ້ຖືກສ້າງແລ້ວ. ໃຫ້ພວກເຮົາສ້າງໂຟນເດີ "ກະແຈ" ໃນໄດເລກະທໍລີທີ່ເຮັດວຽກ OpenVPN ເພື່ອເກັບກະແຈແລະຄັດລອກໄຟລ໌ທີ່ສ້າງຂຶ້ນຢູ່ທີ່ນັ້ນ.

mkdir /etc/openvpn/keys

sudo cp pki/ca.crt pki/issued/vpn-server.crt pki/private/vpn-server.key pki/dh.pem /etc/openvpn/keysຕັ້ງຄ່າ NAT ໂດຍໃຊ້ iptables ກົດລະບຽບ. ສ້າງໄຟລ໌ທີ່ມີຊື່ nat ແລະເປີດມັນສໍາລັບການດັດແກ້ໃນ /etc/openvpn/ ລະບົບ.

#!/bin/sh

# Reset firewall settings

iptables -F

iptables -X

iptables -t nat -F

iptables -t nat -X

# (eth0 in our case, may vary)

iptables -A INPUT -i eth0 -m state --state ESTABLISHED,RELATED -j ACCEPT

# (eth0 in our case, may vary)

iptables -A INPUT -i eth0 -p tcp --dport 22 -j ACCEPT

# Allow OpenVPN connections (eth0 in our case, may vary)

iptables -A INPUT -i eth0 -p udp --dport 1194 -j ACCEPT

iptables -A INPUT -i tun0 -j ACCEPT

# (eth0 in our case, may vary):

iptables -A FORWARD -i eth0 -o tun0 -j ACCEPT

iptables -A FORWARD -i tun0 -o eth0 -j ACCEPT

# (eth0 in our case, may vary)

iptables -A FORWARD -i eth0 -o tun0 -m state --state ESTABLISHED,RELATED -j ACCEPT

# Enable masquerading for the local network (eth0 in our case, may vary)

iptables -t nat -A POSTROUTING -o eth0 -s 10.8.0.0/24 -j MASQUERADE

# Deny incoming connections from outside

iptables -A INPUT -i eth0 -j DROP

# Deny transit traffic from outside (eth0 in our case, may vary)

iptables -A FORWARD -i eth0 -o tun0 -j DROP

sudo netfilter-persistent saveບັນທຶກໄຟລ໌ແລະເຮັດໃຫ້ມັນສາມາດປະຕິບັດໄດ້.

sudo chmod 755 /etc/openvpn/natສຳເນົາແມ່ແບບການຕັ້ງຄ່າເຊີບເວີ.

cp /usr/share/doc/openvpn/examples/sample-config-files/server.conf /etc/openvpn/ເປີດໄຟລ໌ “/etc/openvpn/server.conf” ສໍາລັບການດັດແກ້, ໃຫ້ແນ່ໃຈວ່າມັນມີເສັ້ນຕໍ່ໄປນີ້, ແລະແກ້ໄຂພວກມັນຖ້າຈໍາເປັນ:

#Port, protocol, and interface

port 1194

proto udp

dev tun#Path to the encryption keys

ca /etc/openvpn/keys/ca.crt

cert /etc/openvpn/keys/vpn-server.crt

key /etc/openvpn/keys/vpn-server.key

dh /etc/openvpn/keys/dh.pem

#SHA256 Hashing Algorithm

auth SHA256#Switching off additional encryption

#tls-auth ta.key 0#Network parameters

server 10.8.0.0 255.255.255.0

ifconfig-pool-persist /var/log/openvpn/ipp.txt

push "redirect-gateway def1 bypass-dhcp"

push "dhcp-option DNS 8.8.8.8"

push "dhcp-option DNS 8.8.4.4"#Ping every 10 seconds to check the connection.

keepalive 10 120#Set up AES-256 encryption for the tunnel.

cipher AES-256-GCM#Demoting the service OpenVPN after launch

user nobody

group nogroup#Switching on parameters saving after reboot

persist-key

persist-tun#Set log verbosity

verb 3#Redirecting logs

log-append /var/log/openvpn/openvpn.log#Script the rule installation launch.

up /etc/openvpn/natເປີດໃຊ້ການສົ່ງຕໍ່ການຈະລາຈອນໃນເຊີບເວີ.

sudo sysctl -w net.ipv4.ip_forward=1

echo 'net.ipv4.ip_forward=1' | sudo tee -a /etc/sysctl.confເລີ່ມ OpenVPN ເພື່ອນຳໃຊ້ການຕັ້ງຄ່າ.

systemctl restart openvpn@serverການກຳນົດຄ່າເຊີບເວີສຳເລັດແລ້ວ!

ການຕັ້ງຄ່າລູກຄ້າ

ໄປທີ່ເວັບໄຊທ໌ທາງການຂອງ OpenVPN "https://openvpn.net”, ໄປທີ່ "ຊຸມຊົນ" ສ່ວນ.

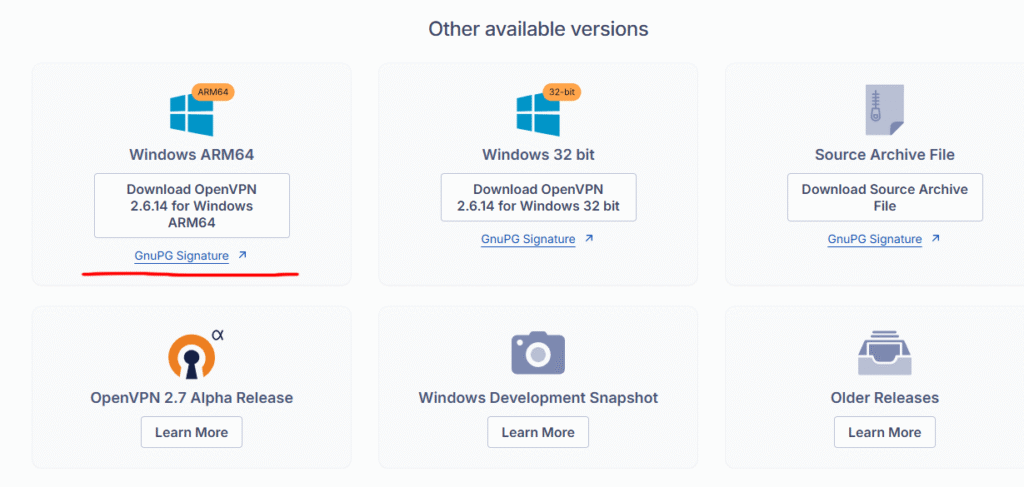

ເລື່ອນລົງແລະດາວໂຫລດຕົວຕິດຕັ້ງສໍາລັບເວີຊັນຂອງລະບົບປະຕິບັດການຂອງທ່ານ. ໃນກໍລະນີຂອງພວກເຮົາ, ມັນແມ່ນ Windows 11 ARM64.

ຕິດຕັ້ງແອັບພລິເຄຊັນອອກຈາກຕົວກໍານົດການທັງຫມົດໂດຍຄ່າເລີ່ມຕົ້ນ.

ໃນຂັ້ນຕອນຕໍ່ໄປ, ທ່ານຈະຕ້ອງກະກຽມໄຟລ໌ຕໍ່ໄປນີ້ຢູ່ໃນເຄື່ອງແມ່ຂ່າຍແລະໂອນໃຫ້ເຂົາເຈົ້າກັບຄອມພິວເຕີລູກຄ້າ:

- ກະແຈສາທາລະນະ ແລະເອກະຊົນ;

- ສໍາເນົາຂອງກະແຈສູນການຢັ້ງຢືນ;

- config file template.

ເຊື່ອມຕໍ່ກັບເຊີບເວີ, ຍົກລະດັບສິດທິພິເສດ, ແລະໄປຫາໄດເລກະທໍລີທີ່ສ້າງຂື້ນຂອງພວກເຮົາ "~/openvpn".

sudo -s

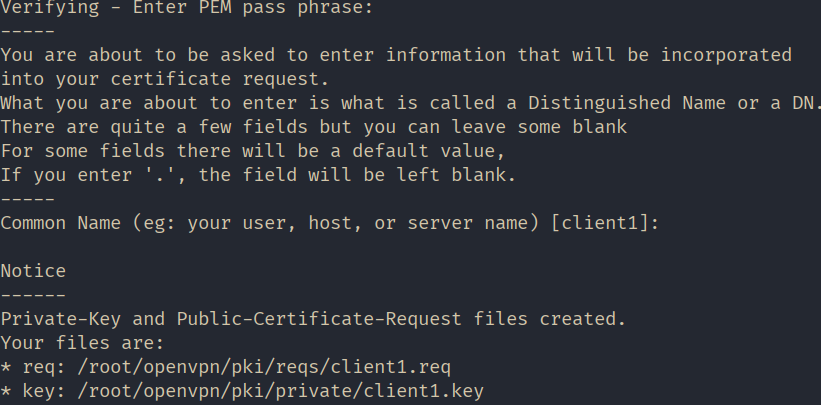

cd ~/openvpnສ້າງລະຫັດສ່ວນຕົວແລະການຮ້ອງຂໍໃບຢັ້ງຢືນສໍາລັບລູກຄ້າ. ເປັນການໂຕ້ຖຽງ, ລະບຸຊື່ທີ່ມັກ; ໃນກໍລະນີຂອງພວກເຮົາ, ມັນແມ່ນ "ລູກຄ້າ1".

./easyrsa gen-req client1 nopassໃສ່ລະຫັດຜ່ານທີ່ພວກເຮົາຕັ້ງໄວ້ໃນເວລາສ້າງໃບຢັ້ງຢືນຮາກແລະປ່ອຍໃຫ້ຄ່າ Common Name ເປັນຄ່າເລີ່ມຕົ້ນ.

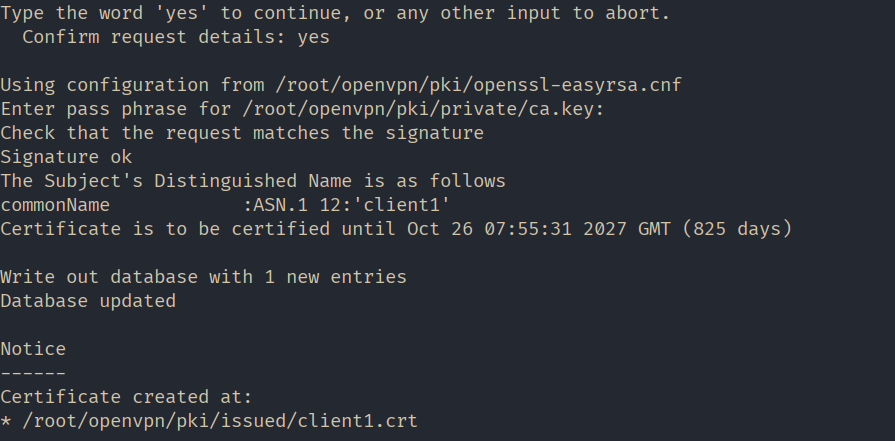

ເຊັນຊື່ການຮ້ອງຂໍໃບຢັ້ງຢືນລູກຄ້າທີ່ສ້າງຂຶ້ນ.

./easyrsa sign-req client client1ໃນຂັ້ນຕອນນີ້, ຕອບ "ແມ່ນ" ເພື່ອຢືນຢັນລາຍເຊັນ, ຫຼັງຈາກນັ້ນໃສ່ລະຫັດຜ່ານທີ່ສ້າງຂຶ້ນໃນລະຫວ່າງການສ້າງໃບຢັ້ງຢືນຮາກ.

ເພື່ອຄວາມສະດວກ, ໃຫ້ພວກເຮົາສ້າງໂຟນເດີທີ່ມີຊື່ວ່າ 'client1' ໃນໄດເລກະທໍລີເຮືອນແລະຄັດລອກໄຟລ໌ທັງຫມົດທີ່ມີຈຸດປະສົງເພື່ອໂອນໄປຫາຄອມພິວເຕີຂອງລູກຄ້າເຂົ້າໄປໃນມັນ.

mkdir ~/client1

cp pki/issued/client1.crt pki/private/client1.key pki/ca.crt ~/client1/ຄັດລອກແມ່ແບບໄຟລ໌ config ລູກຄ້າໄປຫາໄດເລກະທໍລີດຽວກັນ. ປ່ຽນນາມສະກຸນໄຟລ໌ເປັນ “.ovpn” ໃນຂະນະທີ່ສໍາເນົາ.

cp /usr/share/doc/openvpn/examples/sample-config-files/client.conf ~/client1/client.ovpnປ່ຽນເຈົ້າຂອງໄດເລກະທໍລີແລະໄຟລ໌ທັງຫມົດ “~/ລູກຄ້າ1/” ເພື່ອໃຫ້ສາມາດແຈກຢາຍພວກມັນໃຫ້ກັບລູກຄ້າໄດ້. ໃຫ້ຂອງເຮັດ "ມິຮາອິລ" ເຈົ້າຂອງໃນກໍລະນີຂອງພວກເຮົາ.

chown -R mihail:mihail ~/client1ໄປທີ່ຄອມພິວເຕີລູກຄ້າແລະຄັດລອກເນື້ອໃນຂອງ “~/ລູກຄ້າ1/” ໂຟນເດີ. ທ່ານສາມາດເຮັດໄດ້ດ້ວຍການຊ່ວຍເຫຼືອຂອງ “PSCP” ຜົນປະໂຫຍດ, ທີ່ໄປກັບ Putty.

PSCP -r mihail@[IP_сервера]:/home/mihail/client1 c:\client1ທ່ານສາມາດເກັບຮັກສາໄຟລ໌ທີ່ສໍາຄັນ “ca.crt”, "ລູກຄ້າ1.crt", "ລູກຄ້າ1.key" ບ່ອນໃດກໍຕາມທີ່ທ່ານຕ້ອງການ. ໃນກໍລະນີຂອງພວກເຮົາ, ພວກເຂົາຢູ່ໃນໂຟນເດີນີ້ “c:\Program Files\OpenVPN\keys”, ແລະພວກເຮົາ mode ໄຟລ໌ config “client.ovpn” ເຂົ້າໄປໃນ “c:\Program Files\OpenVPN\config” ລະບົບ.

ຕອນນີ້ໃຫ້ເຮົາໄປຕັ້ງຄ່າລູກຄ້າ. ເປີດໄຟລ໌ “c:\Program Files\OpenVPN\config\client.ovpn” ໃນຕົວແກ້ໄຂຂໍ້ຄວາມ ແລະແກ້ໄຂແຖວຕໍ່ໄປນີ້:

#announce that this is the client

client#interface and protocol just like on the server

dev tun

proto udp#IP address of the server and port

remote ip_address 1194#saving parameters after reload

persist-key

persist-tun#key paths

ca “c:\\Program Files\\OpenVPN\\keys\\ca.cert”

cert “c:\\Program Files\\OpenVPN\\keys\\client1.crt”

key “c:\\Program Files\\OpenVPN\\keys\\client1.key”#enable server verification

remote-cert-tls server#disable extra encryption

#tls-auth ta.key 1

cipher AES-256-CBC

auth-nocache

verb 3ປ່ອຍໃຫ້ສ່ວນທີ່ເຫຼືອບໍ່ຖືກສໍາຜັດ.

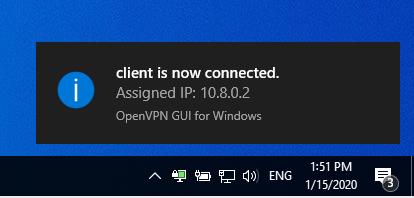

ບັນທຶກໄຟລ໌ແລະເປີດຄໍາຮ້ອງສະຫມັກລູກຄ້າ "OpenVPN GUI".

ຄລິກຂວາໃສ່ໄອຄອນແອັບໃນແຖບໜ້າວຽກ ແລະເລືອກ “ ເຊື່ອມຕໍ່”. ຖ້າການເຊື່ອມຕໍ່ປະສົບຜົນສໍາເລັດ, ໄອຄອນຈະປ່ຽນເປັນສີຂຽວ.

ໃຊ້ບໍລິການອອນໄລນ໌ເພື່ອໃຫ້ແນ່ໃຈວ່າທີ່ຢູ່ IP ສາທາລະນະຂອງທ່ານມີການປ່ຽນແປງແລະຕອນນີ້ຄືກັນກັບທີ່ຢູ່ IP ຂອງເຄື່ອງແມ່ຂ່າຍ.